Ein Computerwurm ist eine Art Schadprogramm, dessen Hauptfunktion darin besteht, andere Computer zu infizieren und gleichzeitig auf den infizierten Systemen aktiv zu bleiben.

Ein Computerwurm ist eine sich selbst reproduzierende Schadsoftware, die sich auf nicht infizierte Computer ausbreitet. Würmer nutzen häufig automatisierte und für den Benutzer unsichtbare Teile des Betriebssystems. Normalerweise werden Würmer erst bemerkt, wenn ihre unkontrollierte Vermehrung Systemressourcen verbraucht und andere Aufgaben verlangsamt oder stoppt.

Wie verbreiten sich Computerwürmer?

Computerwürmer verbreiten sich ohne Benutzerinteraktion. Dazu muss lediglich der Computerwurm auf dem infizierten System aktiv werden. Bevor Netzwerke weit verbreitet waren, wurden Computerwürmer über infizierte Speichermedien wie Disketten verbreitet, die, wenn sie auf dem System installiert waren, andere angeschlossene Speichergeräte infizieren würden. mit dem System. USB bleibt ein beliebter Vektor für Computerwürmer.

Computerwürmer replizieren sich selbst, um sich auf nicht infizierte Computer auszubreiten

Wie Computerwürmer funktionieren

Computerwürmer sind für ihre Verbreitung häufig auf Aktivitäten und Schwachstellen in Netzwerkprotokollen angewiesen. Beispielsweise nutzte der Ransomware-Wurm WannaCry eine Schwachstelle in der ersten Version des im Windows-Betriebssystem implementierten Ressourcenfreigabeprotokolls Server Message Block (SMBv1) aus. Sobald die WannaCry-Malware auf einem neu infizierten Computer aktiv ist, beginnt sie online mit der Suche nach neuen potenziellen Opfern: Systemen, die auf SMBv1-Anfragen des Wurms reagieren. Auf diese Weise können sich Würmer innerhalb einer Organisation weiter verbreiten. Wenn ein Bring-Your-Own-Device (BYOD) infiziert ist, kann sich der Wurm auf andere Netzwerke ausbreiten und Hackern so einen größeren Zugriff ermöglichen.

E-Mail-Würmer funktionieren, indem sie ausgehende E-Mails generieren und an alle Adressen in der Kontaktliste eines Benutzers senden. Die Nachrichten enthalten eine schädliche ausführbare Datei, die das neue System infiziert, wenn der Empfänger es öffnet. Erfolgreiche E-Mail-Würmer nutzen häufig Social-Engineering- Methoden , um Benutzer zum Öffnen von Anhängen aufzufordern.

Stuxnet, einer der bisher berüchtigtsten Computerwürmer, enthält eine Wurmkomponente, die Malware durch die gemeinsame Nutzung infizierter USB-Geräte verbreitet, sowie Malware, die auf SCADA (System Supervisory Control and Data Acquisition) abzielt und in industriellen Umgebungen weit verbreitet ist. Dazu gehören Stromversorger, Wasserversorger, Kläranlagen und viele andere. Reine Computerwürmer verbreiten sich von infizierten Systemen auf nicht infizierte Systeme, daher ist es schwierig, die Möglichkeit eines Schadens durch solche Computerwürmer zu minimieren.

Ein infiziertes System kann durch die Verbreitung von Würmern nicht mehr verfügbar oder unzuverlässig werden. Darüber hinaus ist bekannt, dass Computerwürmer Netzwerke durch Überlastung der Netzwerkverbindungen mit bösartigem Datenverkehr stören.

Arten von Computerwürmern

Es gibt verschiedene Arten von bösartigen Computerwürmern:

Ein Computervirus oder Wurm-Hybrid ist eine Schadsoftware, die sich wie ein Wurm verbreitet, aber auch Programmcode wie ein Virus verändert – oder eine Art bösartige Nutzlast in sich trägt, etwa einen Virus, Ransomware oder eine andere Art von Schadsoftware.

Wurm-Bots können verwendet werden, um Computer zu infizieren und sie in Zombies oder Bots zu verwandeln, mit der Absicht, sie für koordinierte Angriffe über Botnetze einzusetzen .

Der IM-Wurm verbreitet sich über Instant-Messaging-Dienste und nutzt den Zugriff auf Kontaktlisten auf den Computern der Opfer aus.

E-Mail-Würmer werden oft als schädliche ausführbare Dateien verbreitet, die an scheinbar normale E-Mail-Nachrichten angehängt werden.

Wurm-Filesharing : Auch wenn Streaming zur vorherrschenden Methode wird, ziehen es viele Menschen immer noch vor, Musik, Filme und Fernsehsendungen über Peer-to-Peer-Filesharing-Netzwerke zu beziehen. Da diese Filesharing-Netzwerke in einem Bereich tätig sind, in dem die Legalität nicht respektiert wird, sind sie weitgehend unreguliert und daher ist es für Hacker leicht, Würmer in Dateien mit hoher Download-Nachfrage einzubetten. Wenn Sie infizierte Dateien herunterladen, kopiert sich der Wurm auf Ihren Computer und setzt seine Arbeit fort. Seien Sie vorsichtig, wenn Sie das nächste Mal nicht für den heißen neuen Film oder das neue Album bezahlen möchten.

Schließlich gibt es eine Art Computerwurm, der sich über Netzwerke ausbreitet, um Patches für bekannte Sicherheitslücken bereitzustellen. Obwohl diese Art von Wurm in akademischen Kreisen beschrieben und diskutiert wurde, müssen noch Beispiele aus der Praxis gefunden werden, was höchstwahrscheinlich auf sein Potenzial zurückzuführen ist, unerwartet reagierenden Systemen unerwünschten Schaden zuzufügen. Mit solcher Software ist die Möglichkeit, Schwachstellen zu beseitigen, größer . In jedem Fall führt die Verwendung von Software, die das System verändert, ohne die Erlaubnis des Systembesitzers dazu, dass der Herausgeber verschiedenen straf- und zivilrechtlichen Konsequenzen unterliegt.

Was können Computerwürmer tun?

Wenn Würmer zum ersten Mal auftauchen, haben sie kein anderes Ziel, als sich so weit wie möglich zu vermehren. Hacker haben diese Würmer ursprünglich zu ihrem eigenen Vergnügen entwickelt, um ihr Können unter Beweis zu stellen oder um Schwachstellen und Schwächen aktueller Betriebssysteme aufzuzeigen.

Diese „reinen Würmer“ verursachen häufig Schäden oder Störungen – Nebenwirkungen der beabsichtigten Prozesse –, obwohl sie selbst nicht dafür ausgelegt sind. Ressourcenhungrige Würmer können einen Host-Computer verlangsamen oder sogar zum Absturz bringen, indem sie zu viel Rechenleistung verbrauchen, während andere Würmer Netzwerke verstopfen, indem sie bei ihrer Ausbreitung den Bandbreitenbedarf auf ein extremes Niveau treiben.

Leider erkannten Hacker schließlich bald, dass Würmer als zusätzliche Mechanismen zur Verbreitung von Malware eingesetzt werden könnten. In diesen Fällen wird der vom Wurm generierte zusätzliche Code als „Nutzlast“ bezeichnet. Eine gängige Strategie besteht darin, Würmer mit einer Nutzlast auszustatten, die eine „Hintertür“ auf infizierten Computern öffnet, sodass Cyberkriminelle später zurückkehren und die Kontrolle über das System übernehmen können. Andere Payloads können sensible persönliche Daten sammeln, Ransomware installieren oder Zielcomputer in „Zombies“ verwandeln, die für Botnet-Angriffe verwendet werden.

Geschichte der Computerwürmer

Zu den zerstörerischsten Malware-Arten gehören Computerwürmer. Werfen wir einen Blick auf einige Beispiele der berüchtigtsten Computerwürmer:

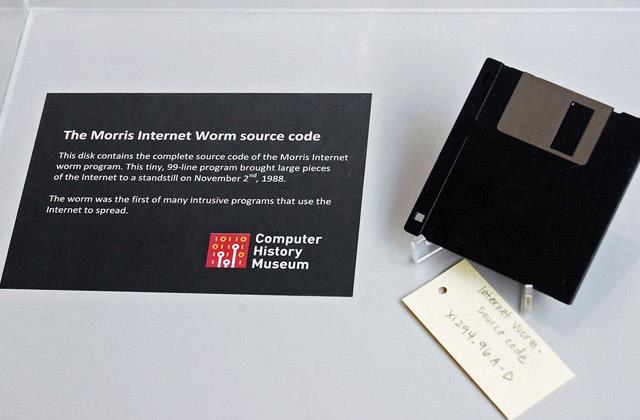

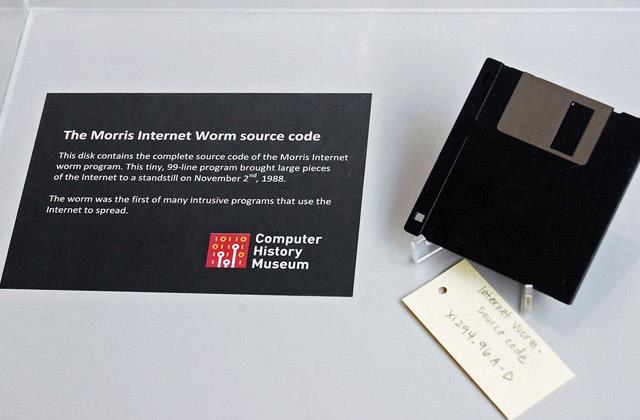

Wurm Morris

Worm Morris hat äußerst schwerwiegende Folgen verursacht, auch wenn der Ausgangspunkt nicht mit bösen Absichten verbunden war

Der Doktorand Robert Tappan Morris leitete die Ära der Computerwürmer ein, indem er seine Kreation am 2. November 1988 auf den Markt brachte. Morris hatte nicht die Absicht, dass sein Wurm wirklichen Schaden anrichtete. Aufgrund der Art und Weise, wie der Code geschrieben wurde, war dieser Wurm jedoch dazu in der Lage viele Server viele Male infizieren.

Die schwere Fahrlässigkeit von Morris führte zu einer Reihe von Computerausfällen, wodurch ein erheblicher Teil des Internets zu diesem Zeitpunkt unbrauchbar blieb, bis der Wurm von den infizierten Computern entfernt wurde. Die Folgen der durch diesen Wurm verursachten Schäden werden auf Hunderttausende bis Millionen Dollar geschätzt. Morris war auch die erste Person, die nach dem US-amerikanischen Computer Fraud and Abuse Act von 1986 verurteilt wurde.

ICH LIEBE DICH

Der Wurm ILOVEYOU trat Anfang 2000 auf den Philippinen auf, verbreitete sich dann schnell auf der ganzen Welt und verursachte schwerwiegende Folgen.

Der ILOVEYOU-Wurm, benannt nach der E-Mail-Nachricht, die er verbreitete, tauchte Anfang 2000 auf den Philippinen auf und verbreitete sich dann schnell auf der ganzen Welt. Im Gegensatz zum Morris-Wurm ist ILOVEYOU ein bösartiger Wurm, der darauf ausgelegt ist, Dateien auf dem Computer des Opfers willkürlich zu überschreiben.

Nach der Sabotage des Servers verschickte ILOVEYOU Kopien von sich selbst per E-Mail über Microsoft Outlook an alle Kontakte im Windows-Adressbuch des Opfers. Letztendlich verursachte ILOVEYOU weltweit Schäden in Milliardenhöhe und machte ihn zu einem der berüchtigtsten Computerwürmer, die es je gab.

SQL-Slammer

SQL-Slammer

Der SQL Slammer von 2003 war ein brutaler Internetwurm, der sich blitzschnell verbreitete und in nur 10 Minuten etwa 75.000 Opfer infizierte. SQL Slammer löste sich von den E-Mail-Taktiken von ILOVEYOU und verbreitete sich, indem es auf eine Schwachstelle in Microsoft SQL Server für Windows 2000 abzielte.

SQL Slammer generierte zufällig IP-Adressen und schickte dann Kopien von sich selbst an Computer an diesen Adressen. Wenn auf dem empfangenden Computer zufällig eine ungepatchte Version von SQL Server ausgeführt wird, die noch Sicherheitslücken aufweist, greift SQL Slammer sofort ein und beginnt mit der Arbeit. Es verwandelt infizierte Computer in Botnetze, die dann für die Durchführung mehrerer DDoS-Angriffe genutzt werden.

Obwohl der entsprechende Sicherheitspatch bereits seit 2002 verfügbar war, erlebte SQL Slammer 2016 und 2017 bereits vor der ersten beängstigenden Angriffswelle einen Aufschwung.

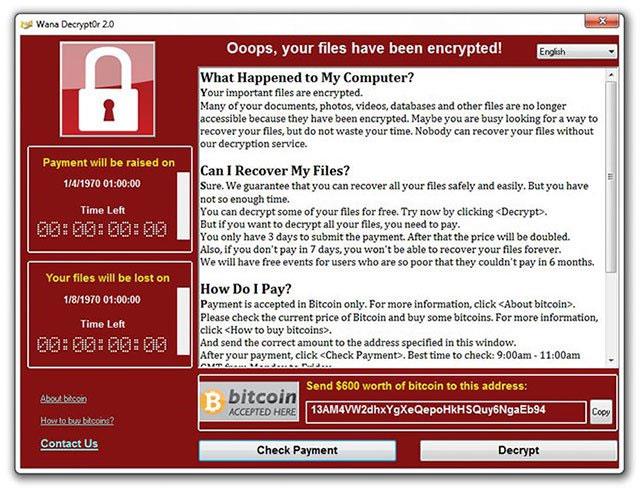

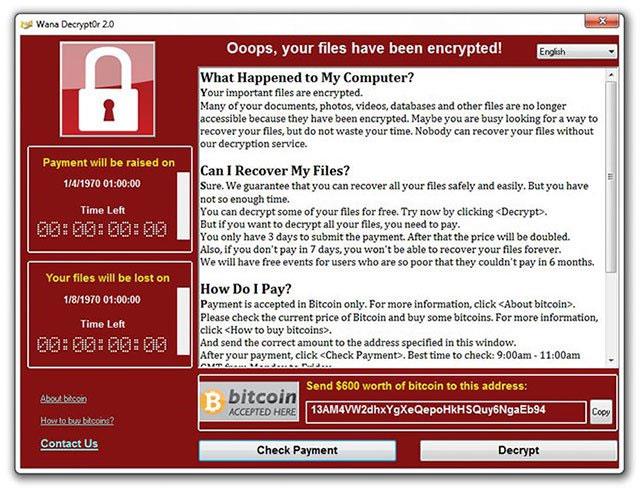

Ich könnte heulen

Ich könnte heulen

WannaCry ist ein neueres Beispiel dafür, wie verheerend Würmer selbst mit modernen Cybersicherheitstools sein können. Auch der WannaCry-Wurm 2017 ist ein Beispiel für Ransomware, da er die Dateien des Opfers verschlüsselt und eine Lösegeldzahlung verlangt, um wieder Zugriff zu erhalten. An nur einem Tag infiltrierte WannaCry 230.000 PCs in 150 Ländern, darunter hochkarätige Ziele wie den britischen National Health Service und viele andere Regierungsstellen, Universitäten und Privatunternehmen.

WannaCry nutzte den EternalBlue-Exploit, um eine Sicherheitslücke in Windows-Versionen vor Windows 8 auszunutzen. Als es einen anfälligen Computer fand, installierte es eine Kopie von sich selbst. , beginnt mit der Verschlüsselung der Dateien des Opfers und zeigt dann eine Lösegeldforderung an, wenn der Vorgang abgeschlossen ist.

So identifizieren Sie Computerwürmer

Es gibt mehrere verräterische Anzeichen dafür, dass sich auf Ihrem Gerät ein Computerwurm befindet. Obwohl Würmer meist geräuschlos agieren, können ihre Aktivitäten für die Opfer spürbare Auswirkungen haben, selbst wenn der Wurm nicht absichtlich bösartige Aktionen ausführt. Ihr Computer ist möglicherweise mit einem Wurm infiziert, wenn die folgenden Symptome auftreten:

Der Computer läuft langsam oder stürzt ab

Einige Würmer, wie der oben besprochene klassische Morris-Wurm, können so viele Ressourcen eines Computers verbrauchen, dass praktisch keine Ressourcen mehr für normale Funktionen übrig bleiben. Wenn Ihr Computer plötzlich langsam wird oder nicht mehr reagiert oder sogar abstürzt, kann dies an einem Computerwurm liegen.

Der Speicher erschöpft sich schnell

Wenn sich ein Wurm repliziert, muss er alle Kopien von sich selbst irgendwo speichern. Wenn der verfügbare Speicherplatz auf Ihrem Computer viel kleiner als gewöhnlich erscheint, finden Sie heraus, was diesen ganzen Platz beansprucht – der Übeltäter könnte ein Wurm sein.

Der Computer verhält sich seltsam

Da sich viele Würmer über den direkten Kontakt verbreiten, suchen Sie nach gesendeten E-Mails oder Nachrichten, die Sie nicht selbst gesendet haben. Auch ungewöhnliche Warnungen, unerklärliche Änderungen oder neue oder fehlende Dateien können auf einen aktiven Wurm hinweisen.

Kontakte fragen Sie, was los ist

Möglicherweise übersehen Sie die oben genannten Schilder, aber das ist in Ordnung. Wir alle können versehentlich Dinge übersehen. Wenn Sie jedoch eine Sofortnachricht oder einen E-Mail-Wurm erhalten haben, fragen Sie einige Kontakte möglicherweise nach seltsamen Nachrichten, die sie von Ihnen erhalten haben. Es ist nie zu spät, einen Wurmbefall zu beheben, auch wenn er bereits begonnen hat, sich auszubreiten.

So verhindern Sie Computerwürmer

Schützen Sie sich vor Computerwurminfektionen

Benutzer sollten gute Netzwerksicherheitsmaßnahmen anwenden, um sich vor Computerwurminfektionen zu schützen. Zu den Maßnahmen, die dazu beitragen, das Risiko einer Infektion mit Computerwürmern zu verhindern, gehören:

- Wenn Sie Ihr Betriebssystem sowie alle anderen Software-Updates und -Patches auf dem neuesten Stand halten, können Sie das Risiko neu entdeckter Schwachstellen minimieren.

- Die Verwendung einer Firewall trägt dazu bei, die Möglichkeit zu verringern, dass Malware in das System eindringt.

- Die Verwendung einer Antivirensoftware hilft dabei, die Ausführung von Malware zu verhindern.

- Achten Sie darauf, nicht auf Anhänge, Links in E-Mails oder andere Messaging-Anwendungen zu klicken, die das System Malware aussetzen könnten.

- Verschlüsseln Sie Dateien, um sensible Daten zu schützen, die auf Computern, Servern und Mobilgeräten gespeichert sind

Obwohl einige Würmer lediglich darauf ausgelegt sind, sich auf neue Systeme zu verbreiten, stehen die meisten Würmer im Zusammenhang mit Viren, Rootkits oder anderer Malware.