Sie haben vielleicht schon von DoS und DDoS gehört . Die Idee hinter einem solchen Angriff besteht darin, die Server einer Organisation zu zerstören und ihnen so die Bereitstellung von Diensten für ihre Benutzer zu verwehren. Oft wird der Hauptserver einer Organisation mit so vielen Zugriffsanfragen bombardiert, dass er abstürzt und niemandem mehr zur Verfügung steht.

Ähnlich verhält es sich mit Ransom Denial of Service (RDoS), mit dem Unterschied, dass die Hacker als Erpresser agieren. Sehen wir uns an, was Ransom Denial of Service (RDoS) ist und wie man es durch geeignete Vorsichtsmaßnahmen verhindern kann.

Was ist Ransom Denial of Service (RDoS)?

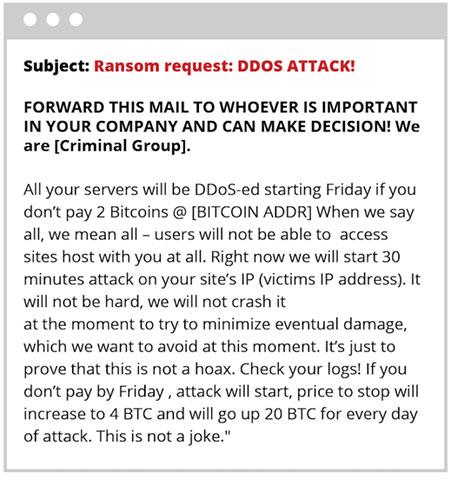

Beim „Ransom Denial of Service“ verlangen Hacker von Ihnen die Zahlung eines Geldbetrags und drohen damit, einen Distributed Denial of Service (DDoS)-Angriff zu starten, wenn Sie nicht bis zu einem bestimmten Datum und einer bestimmten Uhrzeit zahlen.

Um zu zeigen, dass sie es mit RDoS-Angriffen ernst meinen, können Hacker auch für kurze Zeit einen DDoS-Angriff gegen die Organisation starten, die sie erpressen. Vielleicht haben Sie auch schon von Ransomware gehört : Hacker verlangen Geld, nachdem sie alle Daten auf den Servern eines Unternehmens verschlüsselt haben.

Im Fall von Ransomware verschlüsseln Hacker zunächst die Daten einer Organisation und senden dann eine Lösegeldnachricht, in der sie erklären, dass sie die Daten entschlüsseln werden, sobald sie das Geld erhalten. Bei RDoS wird vor jeder Aktion eine Notiz verschickt, in der klar dargelegt wird, dass der Hacker Zugriff auf die Server des Unternehmens hat und bis zu einem bestimmten Datum einen bestimmten Betrag in Kryptowährung verlangt. Wenn die Gelder nicht an Hacker überwiesen werden, können sie damit fortfahren, die Daten dieser Organisation zu verschlüsseln.

Ransom Denial of Service (RDoS) Lösegeldforderung

RDoS macht sich die Angst vor Datenverlust zunutze und zwingt die Menschen, für die Vermeidung von DDoS-Angriffen zu zahlen.

Soll das Lösegeld gezahlt werden?

Experten sagen, Sie sollten das Lösegeld nicht zahlen. Sie behaupten, dass, wenn eine Organisation sich bereit erklärt, erpressende Hacker zu bezahlen, auch andere Hacker daran interessiert sein werden, auf diese Weise Geld zu verdienen. Dadurch werden andere Hacker zu Erpressungen ermutigt.

Experten sagen außerdem, dass es keine Garantie dafür gibt, dass es nicht zu einem DDoS-Angriff oder einem Ransomware-Angriff kommt, selbst wenn das Lösegeld gezahlt wurde. Darüber hinaus werden solche Handlungen andere Hacker dazu ermutigen, ähnliche Erpressungshandlungen durchzuführen.

Sollten Sie sich von Erpressern einschüchtern lassen, damit Sie das von ihnen verlangte Geld zahlen? Die Antwort ist nein. Es ist besser, einen Plan zur Bekämpfung eines solchen Szenarios zu haben. Im nächsten Abschnitt geht es darum, wie Sie sich auf einen DDoS-Angriff vorbereiten. Wenn Sie über einen Plan verfügen, müssen Sie keine Angst mehr vor DDoS, RDoS, Ransomware oder ähnlichen Hacking-Problemen haben.

Maßnahmen zur Verhinderung von RDoS-Angriffen

Um mit der Situation problemlos zurechtzukommen, ist es wichtig, vorbereitet zu sein

Kommt es zu einem DDoS-Angriff, nachdem Hacker ein Lösegeld gefordert haben, ist Vorbereitung der Schlüssel zu einer reibungslosen Bewältigung der Situation. Deshalb ist es wichtig, einen Plan zum Schutz vor DDoS-Angriffen zu haben. Gehen Sie bei der Planung des Schutzes vor einem DDoS-Angriff davon aus, dass dieser mehrmals auftreten kann. Auf diese Weise können Sie einen besseren Plan erstellen.

Manche Leute erstellen einen Disaster-Recovery-Plan und verwenden ihn zur Wiederherstellung nach einem DDoS-Angriff. Dies ist jedoch nicht der Hauptzweck des Artikels. Sie müssen den Verkehr auf der Website Ihres Unternehmens oder seinen Servern minimieren.

Für einen „Amateur“-Blog hat eine einstündige Ausfallzeit möglicherweise keine großen Auswirkungen. Aber für Echtzeit-Verarbeitungsdienste – Banken, Online-Shops und dergleichen – zählt jede Sekunde. Dies sollten Sie bei der Erstellung eines Reaktionsplans für DDoS-Angriffe berücksichtigen und nicht bei der Erstellung eines Wiederherstellungsplans nach dem Angriff.

Einige wichtige Punkte, die bei einem RDoS- oder DDoS-Angriff zu beachten sind, sind:

1. Was kann Ihr Internetanbieter für Sie tun?

2. Kann Ihr Hosting-Anbieter Ihnen helfen, indem er Ihre Website für eine Weile vom Host fernhält (bis der DDoS-Angriff aufhört)?

3. Haben Sie Sicherheitsanbieter von Drittanbietern wie Susuri, Akamai oder Ceroro, die DDoS-Angriffe erkennen können, sobald sie beginnen? Diese Dienste können Angriffe auch blockieren, indem sie verschiedene Faktoren wie die geografische Lage usw. identifizieren.

4. Wie lange dauert es, die IP-Adresse des Servers zu ändern, bis der Angriff gestoppt wird?

5. Haben Sie über einen Cloud-basierten Plan nachgedacht, der die Bandbreite erhöhen kann, wenn DDoS auftritt? Erhöhte Bandbreite bedeutet, dass Hacker mehr Aufwand betreiben müssen, um Angriffe durchzuführen. DDoS-Angriffe werden schnell aufhören, da Hacker mehr Ressourcen aufbringen müssen, um Unternehmensserver lahmzulegen.

Mehr sehen: