Wenn Sie Dateien online herunterladen, erhalten Sie einen Datei-Hash-Code, um die Dateiintegrität zu überprüfen. Die meisten Leute überspringen die Überprüfung des Datei-Hash-Codes und gehen davon aus, dass der Eigentümer der Website es bemerkt und entfernt, wenn die Datei bösartig ist. Ihre Antivirensoftware verhindert das Herunterladen verdächtiger Dateien vor der Ausführung.

Sie fragen sich, wie Sie den Datei-Hash-Code überprüfen können? Nachfolgend finden Sie 6 Tools, mit denen Sie überprüfen können, ob die heruntergeladene Datei sicher ist.

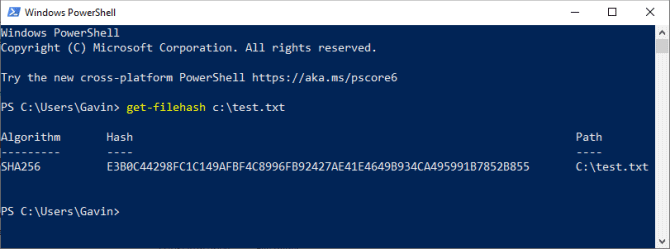

1. Überprüfen Sie den Datei-Hash-Code mit PowerShell

Windows verfügt über einen integrierten Datei-Hash-Checker. Dies ist eine PowerShell- Funktion und sehr einfach zu verwenden. Die PowerShell-Funktion zur Überprüfung des Datei-Hash-Codes unterstützt die Überprüfung der Codes SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 und RIPEMD160.

So überprüfen Sie den Datei-Hash-Code mit PowerShell.

Drücken Sie zuerst die Taste Winund geben Sie dann PowerShell ein . Wählen Sie die beste Übereinstimmung aus, um PowerShell zu öffnen. Der Befehl zum Überprüfen des grundlegenden Datei-Hash-Codes lautet:

get-filehash FILEPATH

FILEPATH : ist der Dateipfad

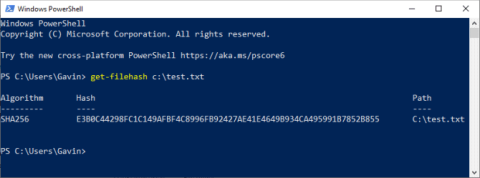

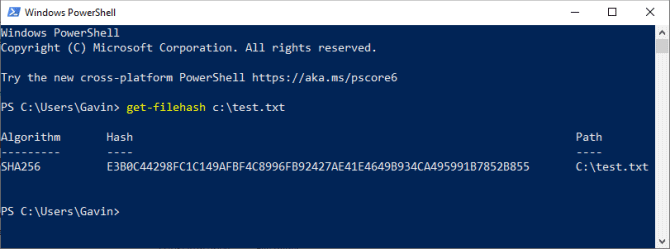

Mit get-filehash c:\test.txt erhalten Sie beispielsweise die folgende Ausgabe:

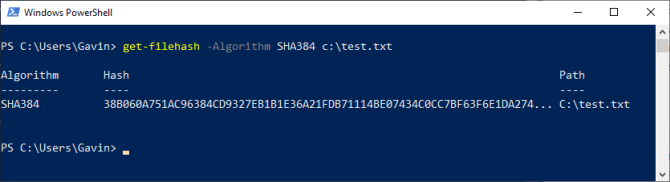

Die Standard-Hash-Ausgabe erfolgt in SHA256. Wenn Sie einen anderen Hashwert für die Datei wünschen, verwenden Sie den folgenden Befehl:

get-filehash -Algorithm [HASH TYPE] FILEPATH

Ersetzen Sie [HASH TYPE] durch Ihren Hash-Code-Typ und FILEPATH durch den Dateipfad.

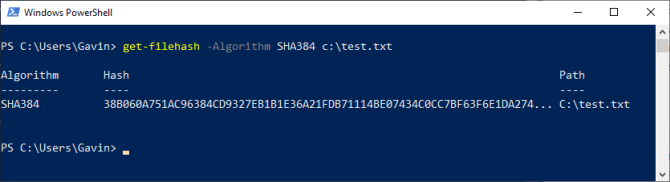

Beispielsweise liefert „get-filehash -Algorithm SHA384 c:\test.txt“ die folgende Ausgabe:

Die Zeit zum Generieren des Hash-Codes hängt von der Dateigröße und dem verwendeten Algorithmus ab.

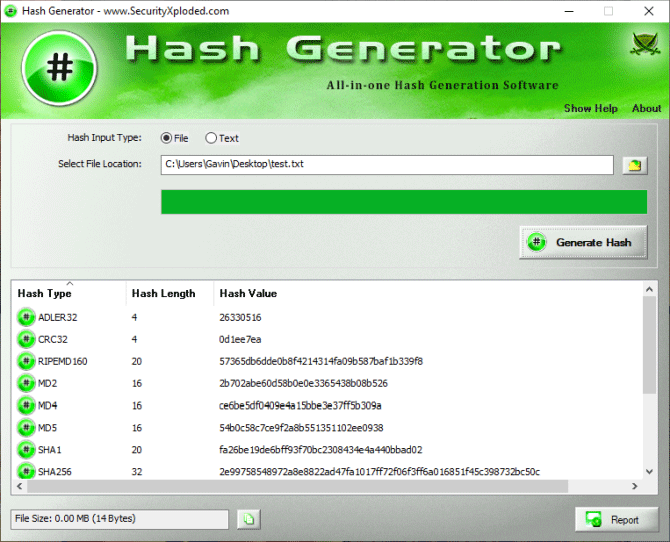

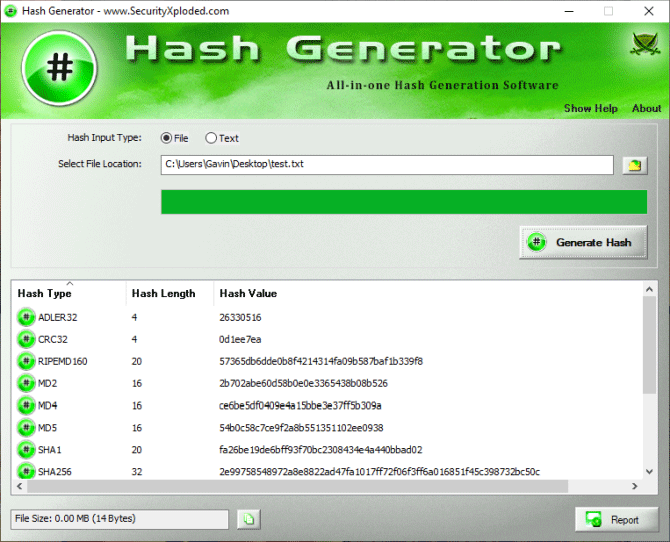

2. Hash-Generator

https://securityxploded.com/getsoftware_direct.php?id=2211

Der Hash-Generator von SecurityExploded ist ein benutzerfreundlicher Hash-Generator, der viele Hash-Algorithmen enthält. Dieses kostenlose Hash-Tool kann Hashes für MD5 , SHAxxx, Base64, LM, NTLM, CRC32, ROT13, RIPEMD, ALDER32, HAVAL usw. generieren.

Dies ist eines der umfassendsten Tools zur Hash-Generierung. Das Tolle am Hash Generator ist, dass Sie ihn für viele Situationen verwenden können. Möchten Sie einen Hash-Code für einen bestimmten Text generieren? Kopieren Sie einfach den Text in den Hash-Generator. Möchten Sie Datei-Hashes im Datei-Explorer generieren? Verwenden Sie die Option „Hash-Generator“ im Kontextmenü mit der rechten Maustaste.

Sie können Dateien auch per Drag-and-Drop in den Hash-Generator ziehen und es funktioniert sofort.

3. HashMyFiles

- Laden Sie HashMyFiles für Windows (32-Bit) herunter.

https://www.nirsoft.net/utils/hashmyfiles.zip

- Laden Sie HashMyFiles für Windows (64-Bit) herunter.

https://www.nirsoft.net/utils/hashmyfiles-x64.zip

HashMyFiles von Nirsoft ist ein praktischer tragbarer Hash-Generator. HashMyFiles ermöglicht die Batch-Hash-Generierung. Sie können HashMyFiles mit der Liste der Dateien, die Sie hashen möchten, hochladen, es zum Laufen bringen und den Hash-Code für die gesamte Liste abrufen.

HashMyFiles zeigt Hashes für MD5, SHAxxx und CRC32 an. Wie beim Hash Generator können Sie den HashMyFiles-Eintrag zum Kontextmenü mit der rechten Maustaste hinzufügen. Mit HashMyFiles können Sie jedoch ganze Ordner für die Hash-Generierung über das Kontextmenü hinzufügen, anstatt über die Option „Einzeldatei“ des Hash Generators.

4. HashTab

HashTab ist ein weiteres Tool zum Generieren von Datei-Hashes. Anstatt eine separate Schnittstelle zum Generieren von Datei-Hashes zu verwenden, fügt HashTab dem Eigenschaftenmenü eine Registerkarte hinzu . Anstatt die Datei per Drag & Drop in das Programm zu ziehen, klicken Sie mit der rechten Maustaste auf die Datei, wählen Sie „ Eigenschaften“ und öffnen Sie die Registerkarte „Datei-Hashes“ .

HashTab generiert standardmäßig Hashes für MD5, CRC32 und SHA1. Mit den HashTab-Optionen können Sie Hashes für über 25 zusätzliche Hashes hinzufügen, darunter die Familien SHA, RIPEMD, TIGER und WHIRLPOOL.

Benutzer können der Registerkarte „Datei-Hashes“ mehrere Hash-Werte hinzufügen, indem sie das Menü „Eigenschaften“ öffnen, die Registerkarte „Datei-Hashes“ auswählen und „ Einstellungen“ auswählen . Überprüfen Sie den Hash, den Sie hinzufügen möchten, und klicken Sie auf OK .

Eine weitere tolle Funktion von HashTab ist der integrierte Dateiprüfer. Sie können auf der Registerkarte „Datei-Hashes“ mit der Menüoption „Datei vergleichen“ auf jede Datei verweisen .

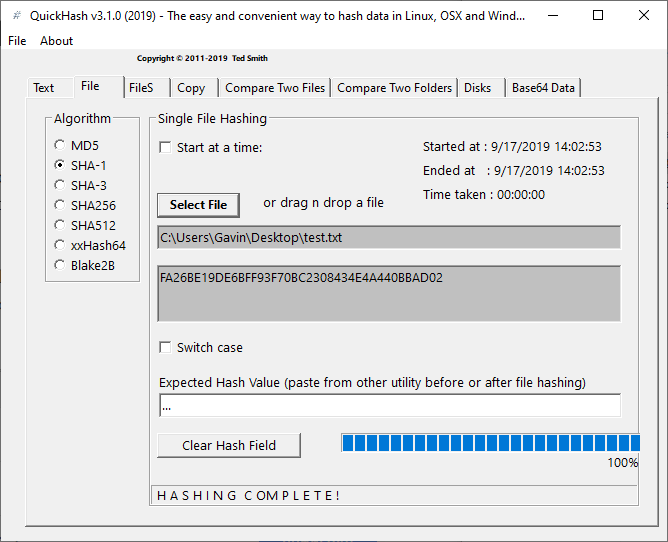

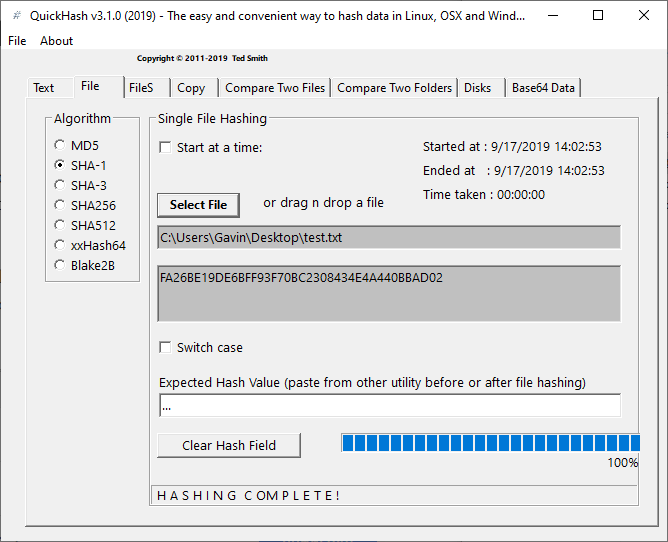

5. QuickHash

https://quickhash-gui.org/downloads/

QuickHash ist ein Open-Source-Hash-Generator für Windows, macOS und Linux. Es ist auch eine der funktionsreichsten Optionen zur Hash-Generierung und -Prüfung auf dieser Liste.

Obwohl die Anzahl der verwendeten Hash-Codes mit nur MD5, SHA1, SHA256, SHA512 und xxHash64 gering ist, verfügt QuickHash über viele zusätzliche Funktionen.

QuickHash kann Hashes für ganze Ordner generieren, zwei einzelne Dateien vergleichen, ganze Ordner oder ganze Laufwerke vergleichen. Natürlich kann die letzte Option je nach Größe einiges an Zeit in Anspruch nehmen, aber einen Versuch ist sie wert. Sie können auch zeilenweise mit Textdokumenten arbeiten.

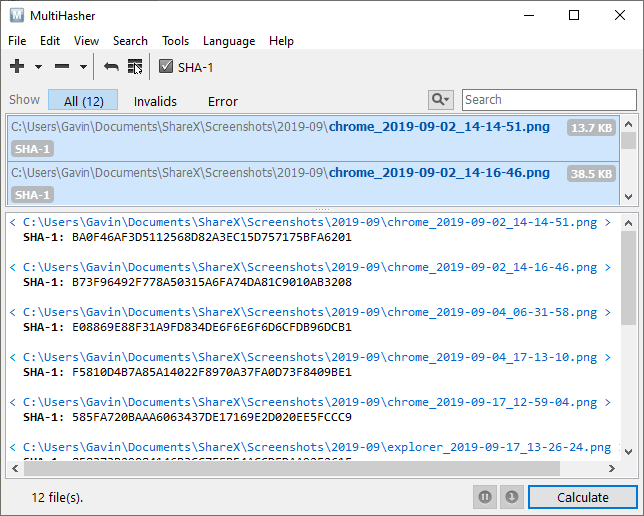

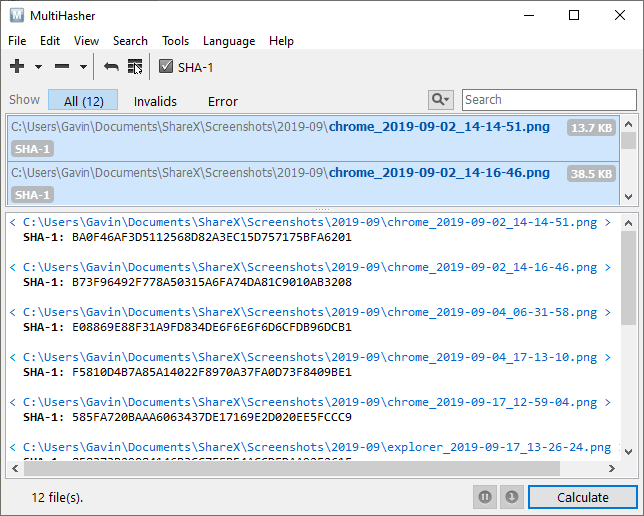

6. MultiHasher

MultiHasher bietet Benutzern eine Reihe von Tools zur Hash-Generierung und -Prüfung in einem einzigen Paket. Wie viele der besten Programme zur Hash-Prüfung und -Generierung verfügt MultiHasher über mehrere Optionen zur Hash-Generierung. Sie können eine Datei oder einen ganzen Ordner per Drag-and-Drop verschieben, um eine Textzeichenfolge zu überprüfen oder einen Hash zu erstellen.

MultiHasher gibt Hashwerte in MD5, SHA1, SHA256, SHA384, SHA512 oder RIPEMD-160 aus.

MultiHasher verfügt über eine Funktion, die Sie möglicherweise bei keinem anderen Datei-Hash-Generator und -Prüfer gesehen haben. Das heißt, es integriert die VirusTotal-Datenbank zur Überprüfung schädlicher Dateien. Sie können überprüfen, ob der Hash-Code der heruntergeladenen Datei mit der Download-Quelle übereinstimmt, und VirusTotal über alles Unerwünschte oder Bösartige benachrichtigen.

Um die VirusTotal-Abfrage zu verwenden, wählen Sie den Datei-Hash aus der Liste aus und gehen Sie dann zu Extras > VirusTotal abfragen .

Wie prüfe ich die Integrität einer Datei?

Die Überprüfung des Hash-Codes einer heruntergeladenen Datei ist eine schnelle und einfache Möglichkeit, die Sicherheit der Datei zu überprüfen. Wenn die heruntergeladene Datei bösartig ist oder in irgendeiner Weise manipuliert wurde, unterscheidet sich der resultierende Hash von dem Hash, den Ihnen die Website zur Verfügung stellt.

Natürlich stellen nicht alle Websites Hash-Codes zur Verfügung, um Datei-Hashes mit Querverweisen zu versehen und so die Dateiintegrität sicherzustellen.

Um ehrlich zu sein, nehmen sich die meisten Leute nicht die Zeit, ihre Downloads zu überprüfen, und daher bieten viele große Websites keine Datei-Hash-Vergleiche an.

Darüber hinaus müssen viele Websites keine spezifischen Datei-Hashes bereitstellen, da sie zum Signieren ihrer Software integrierte Treibersignaturen oder Zertifizierungsstellenzertifikate verwenden. In diesen Fällen lässt das Betriebssystem die Installation oder Ausführung von Software nicht zu, wenn diese nicht mit einer offiziell anerkannten Softwaresignatur übereinstimmt.

Allerdings ist das System nicht perfekt, weshalb viele Leute Software gerne mithilfe von Datei-Hash-Generatoren und Testtools vergleichen.