Für die meisten Technikbegeisterten sind Computer relativ einfach zu kaufen, zu bedienen und (größtenteils) zu verstehen. Für den durchschnittlichen, nicht technikaffinen Verbraucher sind sie jedoch einschüchternde Geräte, die durch den Fachjargon, die falschen Vorstellungen und die Täuschungen noch erschreckender werden.

Lassen Sie uns im heutigen Artikel gemeinsam mit Quantrimang.com die 10 häufigsten Computer-Missverständnisse entlarven, die auch heute noch bestehen.

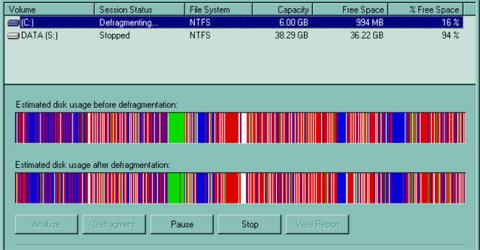

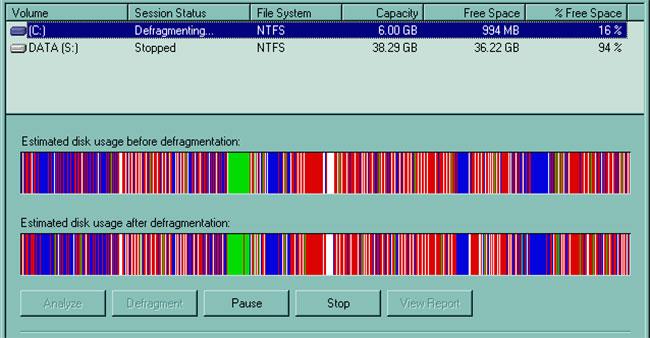

1. Sie müssen Ihr Laufwerk regelmäßig defragmentieren

Hier finden Sie alles, was Sie über die Defragmentierung eines modernen Computers wissen müssen.

Windows-Computer verfügen über ein integriertes Defragmentierungsdienstprogramm, das nach einem vorgegebenen Zeitplan automatisch im Hintergrund ausgeführt wird. Unter macOS verfügen Macs über ein Dateisystem (macOS HFS+), das Dateien automatisch in einem Prozess namens HFC oder Hot File Adaptive Clustering defragmentiert.

Darüber hinaus sind viele moderne Computer mittlerweile mit SSDs oder Flash-Speicher ausgestattet, die Sie niemals defragmentieren sollten – dies führt tatsächlich zu Schäden an Ihrer SSD.

2. Viren und Spyware verlangsamen Ihren Computer

Immer wenn PC-Benutzer eine Verlangsamung der Maschine bemerken, wird häufig Malware als Ursache dafür verantwortlich gemacht. Hier erfahren Sie mehr über den Unterschied zwischen Malware, Viren, Spyware usw.

Während Computer immer anfällig für Malware sind, ist moderne Malware ausbeuterisch und läuft oft heimlich im Hintergrund. Daher werden Sie in der Regel keinen Leistungsverlust aufgrund der Infektion bemerken.

Stattdessen ist es wahrscheinlicher, dass Ihr Computer langsam ist, weil zu viele Prozesse gleichzeitig ausgeführt werden, unnötige Plugins und Add-Ons die CPU-Auslastung beeinträchtigen, RAM oder freier Speicherplatz fehlen oder Probleme verursacht werden. Hardwareproblem. Oder vielleicht ist Ihr Computer einfach zu alt und es ist Zeit, ihn zu ersetzen.

3. Bezahlte Reinigungssoftware verbessert die Leistung

Wir alle haben Anzeigen wie „Laden Sie die X-Junk-Entfernungssoftware herunter, um die Geschwindigkeit um das 300-fache zu erhöhen“ gesehen. Diese Programme versprechen, Registrierungsfehler zu entfernen, Treiberaktualisierungen herunterzuladen, Programme zu deinstallieren, die Sie nicht manuell deinstallieren können, oder „Probleme“ zu beseitigen, die einen verdächtigen Zweck haben.

Die Wahrheit ist, dass es sich dabei um Junk-Software handelt, die niemals notwendig ist, egal welches Betriebssystem Sie verwenden.

Diese Programme werden häufig zur Verbreitung von Schadsoftware wie Spyware oder Adware eingesetzt und bewirken selten einen Nutzen. Die Registrierungseinträge sind sehr klein. Durch das Entfernen wird nur wenig Speicherplatz frei und die Leistung wird nicht verbessert.

Wenn Sie Ihren Treiber aktualisieren müssen, können Sie ihn selbst herunterladen, wenn Sie dazu aufgefordert werden oder Fehler mit Ihrem Peripheriegerät auftreten.

Bezahlte Deinstallationsprogramme sind wirklich unnötig. Wenn Sie eine Anwendung nicht vollständig deinstallieren können, befinden sich die zurückbleibenden Dateien häufig in der Registrierung und sind zu klein, um Sie zu stören.

Die Probleme, die Reinigungsprogramme tatsächlich erkennen, sind in der Regel nicht so schwerwiegend und daher das Geld, das Sie dafür ausgeben, nicht wert.

4. Sie benötigen keine Antivirensoftware

Die beiden häufigsten Gründe dafür, keine Antivirensoftware zu benötigen, sind normalerweise: „Ich verwende einen Mac und der Mac ist nicht infiziert“ oder „Ich mache nichts online ( Torrenting , Pornos schauen, Zugriff auf Spam-Websites) verursacht den Computer.“ mit Viren infiziert sein“.

Beides ist völlig falsch. Sie benötigen immer ein Antivirenprogramm .

Lassen Sie uns zunächst den Fall der Mac-Benutzer angehen. Früher waren Macs immun gegen Viren, aber der Grund dafür ist, dass es in Wirklichkeit Bösewichte auf Windows-Computer abgesehen haben, weil diese den Markt dominieren.

Als sich die Dinge änderten und macOS gegenüber Windows immer mehr Marktanteile gewann, richteten Hacker ihre Aufmerksamkeit auf Macs und machten sie nicht länger immun.

Denken Sie im zweiten Fall daran, dass Sie bei der Verwendung eines Computers niemals sicher sind. Jedes Mal, wenn Sie das Gerät einschalten, gehen Sie ein Risiko ein.

Es reicht nicht aus, sich keine Pornos anzuschauen, Torrents herunterzuladen oder nur vertrauenswürdige Websites zu besuchen, um sich vor allen Bedrohungen zu schützen. Tatsächlich können Antivirenprogramme keine 100-prozentige Garantie geben, aber sie sind auf jeden Fall nützlich.

5. Den Computer häufig ein- und auszuschalten ist nicht gut/den Computer nachts nicht auszuschalten ist nicht gut

Hier gibt es keine absolute Wahrheit: Den Computer eingeschaltet zu lassen und ihn in den Ruhezustand zu versetzen, wenn er nicht verwendet wird, ist eine sichere und effektive Möglichkeit, ein häufiges Ein- und Ausschalten zu vermeiden. Im Ruhemodus werden Systemressourcen genutzt und der Batterie-/Stromverbrauch ist minimal.

Andererseits sollten Sie Ihren Computer ausschalten, wenn er nicht zum Betrieb benötigt wird. Jede Computerkomponente hat eine begrenzte Lebensdauer; Wenn Sie Ihren Computer ausschalten, wenn er nicht benötigt wird, können die Komponenten etwas länger halten.

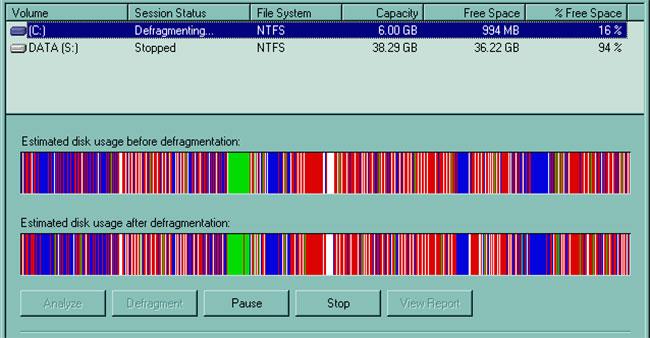

6. Durch das Löschen von Inhalten von einer Festplatte werden diese praktisch vollständig entfernt. Mit Magneten können Daten sicher gelöscht werden

Es ist beruhigend zu wissen, dass alles, was wir von unserem PC gelöscht haben, für immer verschwunden ist. Aber das ist leider nicht der Fall.

Wenn Sie Daten löschen, verschwinden möglicherweise sichtbare Spuren ihrer Existenz, aber aufgrund der Funktionsweise von Speichergeräten bleiben die eigentlichen Daten erhalten, bis sie überschrieben werden.

Der Einfachheit halber stellen Sie sich Ihre Daten wie einen Fußabdruck auf einem staubigen Boden vor. Wenn Sie den Raum verlassen, bleiben Ihre Fußabdrücke zurück, aber wenn immer mehr Menschen eintreten, beginnen sie, Ihre Fußabdrücke durch ihre eigenen zu ersetzen.

Dies ähnelt der Funktionsweise von Datenspeichergeräten. Gelöschte Dateien werden als verfügbarer Speicherplatz auf Ihrem Laufwerk markiert, sodass Daten überschrieben werden können. Das wird irgendwann passieren, aber bis dahin sind die Daten noch wiederherstellbar.

Um Daten tatsächlich zu löschen, schlagen einige Leute die Verwendung von Magneten vor. Diese Idee würde gut funktionieren, wenn Sie immer noch Disketten verwenden würden, aber bei modernen Festplatten oder Flash-Speichergeräten sind Magnete eine unwirksame Möglichkeit, Daten zu zerstören. Stattdessen empfehlen Experten eine von zwei Methoden:

- Verwenden Sie ein spezielles Programm auf Ihrer Festplatte und überschreiben Sie die Daten mit einer Reihe von Einsen und Nullen, bis sie nicht mehr wiederhergestellt werden können.

- Nehmen Sie den Bohrer und bohren Sie nach dem Zufallsprinzip 10 bis 12 Löcher durch den Antrieb, anstatt in einer geraden Linie zu bohren.

7. Macs sind besser als PCs/Macs sind überteuert

Macs sind auch PCs, nur PCs, auf denen macOS läuft, nicht Windows oder Linux. Es stimmt, wir können nicht sagen, dass sie besser sind als Windows-PCs.

Obwohl es sich sicherlich nicht um billige PCs handelt, ändern sich die Dinge langsam, und die Preise einiger Apple-Geräte entsprechen tatsächlich in etwa denen der Windows-Optionen.

8. Um sich vor Schwachstellen zu schützen, verwenden Sie Firefox/Safari/Chrome/IE

Dass Browser „X“ sicherer ist als Browser „Y“, ist ein Vergleich, der für Verbraucher wenig relevant ist. Browser sind lediglich eine Ausführungsumgebung für JavaScript und als solche sind sie alle gleichermaßen dem Risiko von Exploits und Angriffen ausgesetzt.

Es ist auch wichtig zu beachten, dass die meisten browserbasierten Angriffe über Browser-Add-ons und Plug-ins und nicht über den Browser selbst erfolgen. Laden Sie zu Ihrem eigenen Schutz ein gutes Antivirenprogramm herunter, um Online-Malware und lokale Infektionen zu erkennen.

9. Mehr Kerne, RAM usw. sind immer schneller

So viel wie möglich. Normalerweise stimmt das. Durch das Hinzufügen von mehr RAM kann Ihr Computer etwas effizienter arbeiten, da Sie weniger auf virtuellen Speicher angewiesen sind. Dadurch läuft Ihr Computer schneller.

Ein High-End-Quad-Core-Prozessor übertrifft in fast jeder Situation einen Low-End-8-Core-Prozessor.

Darüber hinaus ist die Bedeutung des Wortes „besser“ von Fall zu Fall unterschiedlich. Wenn mehr Kerne vorhanden sind, können die meisten Programme schneller ausgeführt werden. In anderen Bereichen, beispielsweise bei der Akkulaufzeit, gibt es jedoch immer noch Kompromisse.

Obwohl mehr oft besser ist, ist dies nicht immer der Fall.

10. Der Bau eines eigenen PCs spart Geld

Vor vielen Jahren stimmte das. Heutzutage ist ein Mittelklasse-PC oft günstiger als der Kauf eines Fertigmodells. Sie können immer noch Geld sparen, um ein höherwertiges Gerät zu bauen, aber bei den meisten verbraucherorientierten PC-Modellen ist es in der Regel besser, das Gerät zu kaufen, wenn es im Angebot ist.

Das bedeutet nicht, dass es sich nicht lohnt, einen eigenen PC zu bauen. Für diejenigen, die eine praktischere Erfahrung bevorzugen oder ihr Gerät einfach nach ihren Wünschen anpassen möchten, ist der Bau eines eigenen PCs eine gute Idee.

Der Glaube an falsche Vorstellungen kann Ihr Gesamterlebnis beeinträchtigen. Genießen Sie Ihren PC in vollen Zügen, ohne sich über diese Mythen Gedanken machen zu müssen.