URLs werden als „Pfade“ zu Ressourcen im Internet verwendet. URLs schaffen „Hyperlink“-Funktionen für Webseiten. Heutzutage werden Computerkriminelle und Hacker jedoch immer „listiger“ und gefährlicher. Diese Hacker können URLs verwenden, um Passwörter zu ändern und Benutzerdaten zu stehlen, und sogar Drive-by-Download- Malware verwenden, um Benutzer anzugreifen.

Bevor Sie auf einen Link klicken, beantworten Sie bitte zunächst die folgenden 5 Fragen.

1. „Vertrauen“ Sie der Person, die den Link sendet/postet, wirklich?

Dies ist eine ziemlich wichtige Frage, denn wenn die Person, von der Sie nichts wissen, während sie versehentlich einen Link sendet/postet, auf den Sie klicken, ist das Ausmaß des Schadens unvorhersehbar.

Um einige Beispiele aus dem wirklichen Leben zu nennen: Bevor die Tür geöffnet wird, überprüfen die Leute oft zuerst das Schloss, oder Lehrer unterrichten ihre Schüler oft über die Gefahren des Reisens mit Fremden ...

Wenn die meisten Benutzer jedoch eine E-Mail öffnen oder auf einen Link klicken, denken sie oft nichts darüber nach, sondern „klicken“ einfach, um den Link zu öffnen und anzuzeigen, unabhängig davon, ob es sich um eine E-Mail oder einen Link handelt, der von Personen gesendet wurde, die sie noch nie getroffen haben.

Obwohl Phishing das Hauptwerkzeug von Computerkriminellen ist, unterstützen fortschrittliche Spamfilter teilweise das Filtern vertrauenswürdiger E-Mails oder Links.

Allerdings müssen Benutzer immer noch vorsichtig sein, da Computerkriminelle immer „listiger“ werden.

Bevor Sie also auf einen Link oder eine E-Mail klicken, beantworten Sie die Frage: „Vertrauen Sie der Person, die den Link sendet/postet, wirklich?“ Erstens: Wenn die E-Mail oder der Link von Ihrem Freund oder Verwandten gesendet wurde und die Social-Media-Plattform oder der E-Mail-Client vertrauenswürdig ist, sind der Link und die E-Mail in Ordnung.

Wenn Sie weiterhin Bedenken haben oder sich unsicher fühlen, können Sie sich außerdem an die Person wenden, um sich zu vergewissern, dass sie wirklich die Person ist, die Ihnen diese Informationen gesendet hat.

Bei E-Mails und Links von Benutzern, die Sie nicht kennen, ist es am besten, sich von diesen E-Mails und Links fernzuhalten. Sie müssen auch besonders vorsichtig sein bei E-Mails, in denen Themen wie die Forderung einer Entschädigung von Ihrer Bank oder Ihrem PayPal-Konto erwähnt werden.

Um zu überprüfen, ob ein ONLINE-Link sicher ist oder nicht, können Sie sich die Schritte hier ansehen .

2. Ist das soziale Netzwerk wirklich vertrauenswürdig?

Dies ist auch eine wichtige Frage, die Sie beantworten müssen, bevor Sie die Maustaste drücken. Wenn der Link in einem internen Unternehmensnetzwerk oder einer geschlossenen Gruppe auf WhatsApp geteilt wird , müssen Sie sich um die Sicherheit des Links keine Sorgen machen.

Sollte sich bei E-Mail-Spam oder auf anonymen Twitter-Konten jedoch etwas Auffälliges ergeben, müssen Sie mit diesen E-Mails und Links vorsichtig umgehen.

Bei sozialen Netzwerken wie Facebook und Twitter müssen Sie besonders aufpassen und vorsichtig sein, da die Spam-Menge auf diesen Websites recht groß ist und recht häufig vorkommt, dass einige Links Benutzer sogar auf andere Websites weiterleiten. Die Website enthält Malware und andere schädliche Software . Wenn Sie sich über den Link nicht sicher sind und die Plattform nicht gut kennen, ist es besser, auf anderen Websites zu suchen.

Darüber hinaus müssen Sie bei Konten in der Liste der Konten, die „gehackt“ wurden, bei allen Links oder Texten, die auf diesem Konto geteilt wurden, noch einmal darüber nachdenken, bevor Sie auf den Link klicken.

3. Ist das Ziel vertrauenswürdig?

Schauen Sie sich die geteilten Links an und fragen Sie sich, ob diese Links auf eine Website weiterleiten, die Sie kennen? Wenn das Ziel unklar ist oder es sich bei dem Ziel um eine Website handelt, die Sie nicht kennen, klicken Sie am besten nicht auf diesen Link.

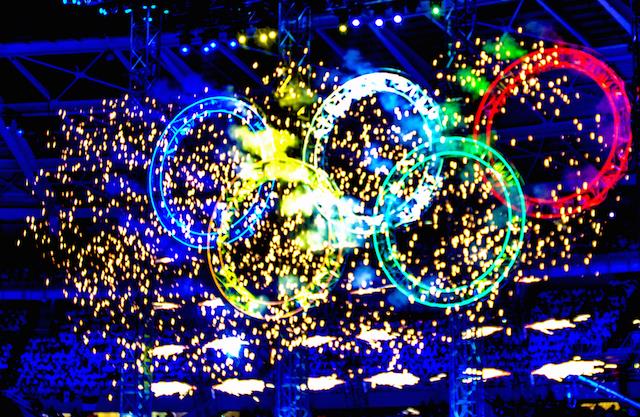

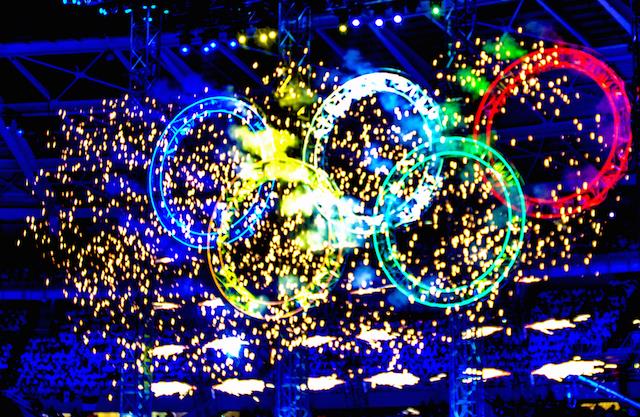

4. „Koinzidieren“ diese Verbindungen mit wichtigen Ereignissen auf der Welt?

Computerkriminelle und Hacker wissen oft, wie sie „Chancen“ nutzen können. Wenn ein großes Ereignis stattfindet, erstellen sie Links mit Inhalten, die dieses Ereignis erwähnen, und wenn Benutzer auf diesen Link klicken, werden sie zu Websites mit schlechtem Inhalt weitergeleitet.

Wenn Sie also Links sehen, die in sozialen Netzwerken usw. mit Inhalten zu aktuellen Ereignissen geteilt werden, denken Sie am besten darüber nach, Fragen zur Quelle des Links, zum online geteilten Link, zu welchem sozialen Netzwerk und wann Sie auf den Link klicken, zu stellen Auf welche Seite werden Sie weitergeleitet?

5. Können Links gekürzt werden?

Soziale Netzwerke wie Twitter, Facebook, Instagram ... entwickeln sich immer weiter, daher werden auch Links gekürzt, um den Sharing-Prozess zu erleichtern.

Einige Computerkriminelle machen sich dies zunutze und können Bitlly , goo.gl usw. verwenden, um ihre „illegalen“ Links zu kürzen, um Benutzern vorzutäuschen, dass es sich um einen Link von der Quelle handelt. Vertrauen.

Wenn Computerkriminelle oder Hacker diese Links außerdem mit einem vertrauenswürdigen Tweet oder einer vertrauenswürdigen E-Mail kombinieren, denken Benutzer, dass es sich um eine Nachricht eines vertrauenswürdigen Benutzers handelt.

Bei gekürzten Links empfiehlt es sich, die oben genannten 4 Fragen selbst zu beantworten. Wenn Sie sich immer noch unsicher fühlen, verwenden Sie besser LongURL und CheckShortURL , um den gekürzten Link wiederherzustellen. zum ursprünglichen Link.

Weitere Artikel finden Sie weiter unten:

- Wie können Sie feststellen, ob Ihr Computer von Hackern „angegriffen“ wird?

- 50 Registry-Tricks, die Ihnen helfen, ein echter Windows 7/Vista-„Hacker“ zu werden (Teil 1)

Viel Glück!