An einem schönen Tag haben Sie plötzlich das Gefühl, dass die Geschwindigkeit Ihrer Internetverbindung zu Hause nur noch „schleppend“ ist oder Ihr Netzwerksystem plötzlich ein Problem hat ... Sie fragen sich, ob es ein Problem gibt. Wer „bricht ein“ und nutzt Ihr Netzwerk? Netzwerk oder gibt es Fehler in Ihrem Netzwerk?

Hier sind die 5 besten Tools, die Ihnen dabei helfen, das herauszufinden.

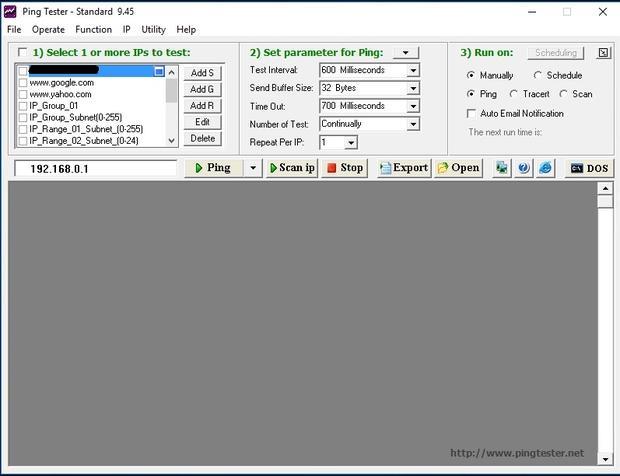

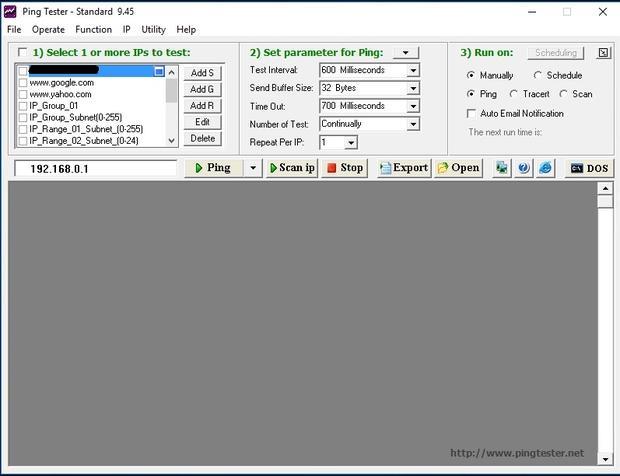

1. Ping-Tester

Ping Tester verwendet das ICMP-Protokoll, um Geräte in Ihrem Netzwerk zu erkennen.

Darüber hinaus wird Ping Tester auch zur Anzeige von Ping Sweep verwendet. Sie können Ihre Internetverbindung überprüfen, indem Sie einige beliebte Websites wie Google und Yahoo anpingen.

Darüber hinaus ist Ping Tester mit einer Reihe weiterer Funktionen integriert und verbessert, beispielsweise der Möglichkeit, persönliche Parameter für Ping-Tests und Testpläne festzulegen. Darüber hinaus wird dieses Dienstprogramm auch zur Überprüfung von TRACERT verwendet.

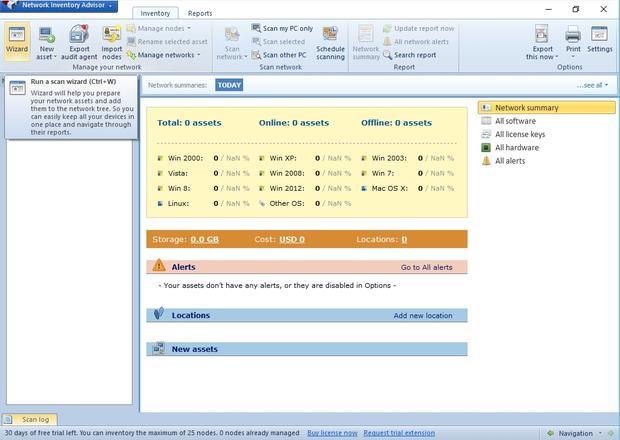

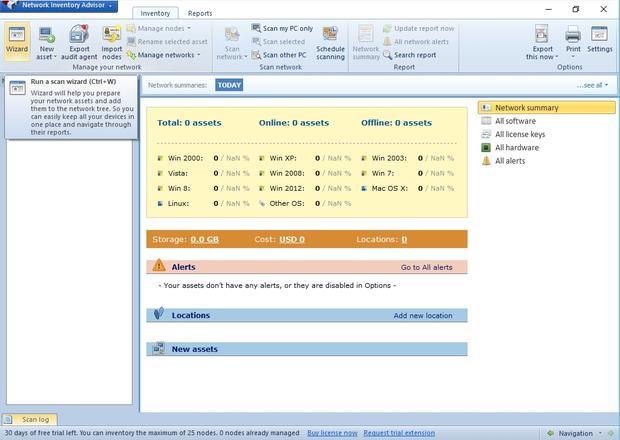

2. Netzwerkinventarberater

Network Inventory Advisor wird verwendet, um verschiedene Quellen in Ihrem Netzwerk zu erkennen. Der Assistent verwendet einen relativ einfachen Assistenten, der auf der Benutzeroberfläche und der Liste der im Betriebssystem erkannten Geräte basiert.

Darüber hinaus stellt Network Inventory Advisor den Benutzern auch Berichte zu Software, Lizenzschlüsseln, Hardware und Warnungen zur Verfügung.

Network Inventory Advisor verfügt über Admin-Informationen zu Geräten, damit das Dienstprogramm die oben genannten Informationen sammeln kann.

3. Belarc-Berater

Belarc Advisor ist ein kostenloses Tool, mit dem detaillierte Informationen über die Hardware und das Betriebssystem jedes Computers bereitgestellt werden.

Belarc Advisor ist kein Dienstprogramm zur Erkennung von Fehlern im Netzwerk, wie Sie oft denken. Das Dienstprogramm verfügt jedoch auch über die Fähigkeit, Fehler im Netzwerksystem zu erkennen.

Belarc stellt kostenlose Tools vor allem zur Förderung von BelManage bereit, der Unternehmensversion von Belarc Advisor. Die Software zeigt für jedes erkannte Gerät die IP-Adresse, den Gerätetyp, die Gerätedetails und die Geräterolle an.

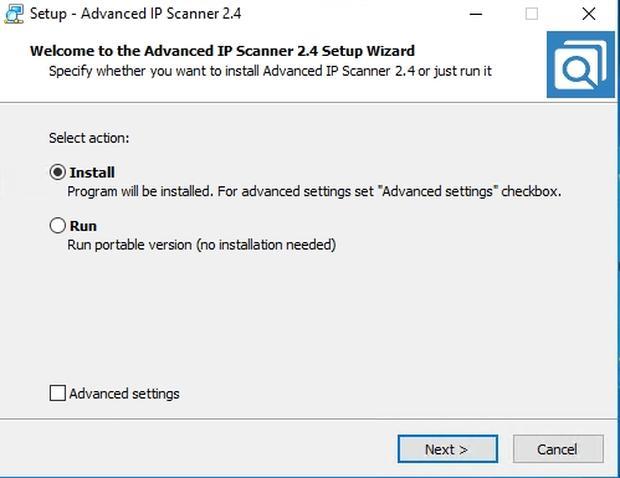

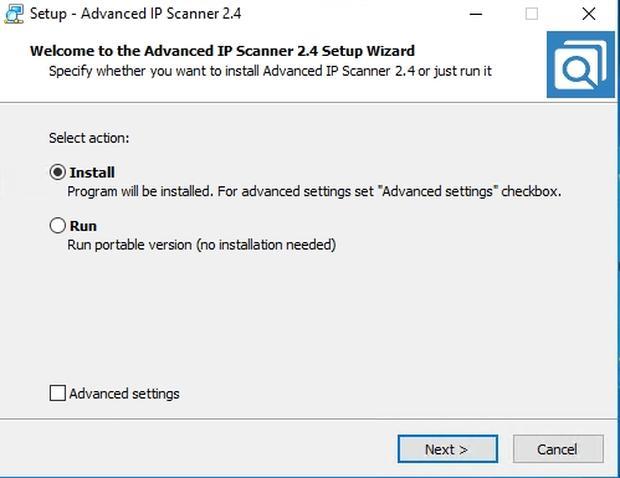

4. Erweiterter IP-Scanner

Advanced IP Scanner ist ein kostenloses Tool zum Scannen von IP-Adressbereichen und zum Sammeln von Daten über Geräte im Netzwerk. Das herausragendste Merkmal dieses Tools ist, dass Benutzer es als tragbare Version verwenden können, ohne dass eine Installation erforderlich ist.

Advanced IP Scanner zeigt den Status, den Namen, die IP-Adresse, den Hersteller und die Mac-Adresse für jedes erkannte Gerät an. Sie können IP-Adressbereiche eingeben oder IP-Adressen aus einer Datei scannen. Darüber hinaus ermöglicht Ihnen das Tool auch die Verbindung zu erkannten Geräten über Protokolle wie HTTP, HTTPS, FTP und RDP.

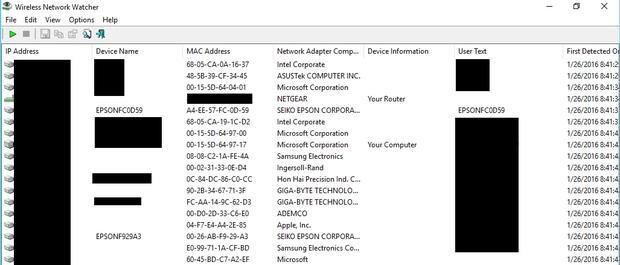

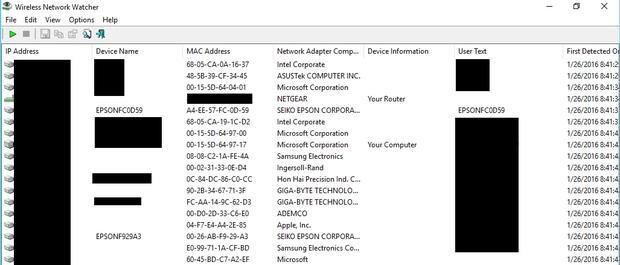

5. Wireless Network Watcher

Wireless Network Watcher ist eines der Tools zur Erkennung von Geräten in Ihrem drahtlosen Netzwerk.

Für jedes erkannte Gerät zeigt Wireless Network Watcher die IP-Adresse, den Gerätenamen, die MAC-Adresse, den Hersteller des Netzwerkadapters, Geräteinformationen, den Benutzertext und das Datum der Geräteerkennung an.

Wireless Network Watcher ist ein Tool zum Scannen drahtloser Netzwerke und kann daher als effektives Sicherheitsdienstprogramm verwendet werden.

Sie können das Tool so einrichten, dass Tabs in Ihrem Netzwerk gespeichert werden und Sie jedes Mal benachrichtigt werden, wenn ein neues Gerät erkannt wird.

Weitere Artikel finden Sie weiter unten:

Viel Glück!