Netzwerke wachsen rasant. Dieses Wachstum spiegelt nicht nur die Konnektivität und die Möglichkeit wider, alles von überall aus zu erledigen, sondern erfordert auch die richtigen Tools, um diese Komplexität zu bewältigen.

Die Verwaltung der Konfiguration von Hunderten von Switches, Routern, Geräten und Controllern an verschiedenen Standorten ist keine leichte Aufgabe. Selbst die kleinste Änderung an einem derart verteilten Netzwerk kann schnell außer Kontrolle geraten, insbesondere wenn Administratoren planen, alle Vorgänge manuell abzuwickeln.

Software zur Netzwerkkonfigurationsverwaltung soll den Benutzern etwas helfen. Mit diesen Tools können Sie einen neuen Dienst bereitstellen, umfangreiche Konfigurationsänderungen vornehmen, ausgefallene Geräte wiederherstellen, Konfigurationsdateien für verschiedene Standards testen, Geräte aktualisieren und vieles mehr.

Verwalten Sie die Netzwerkkonfiguration mit den folgenden Tools und Software

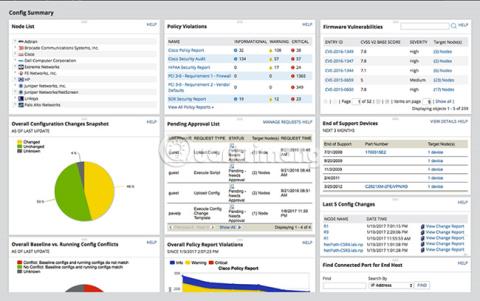

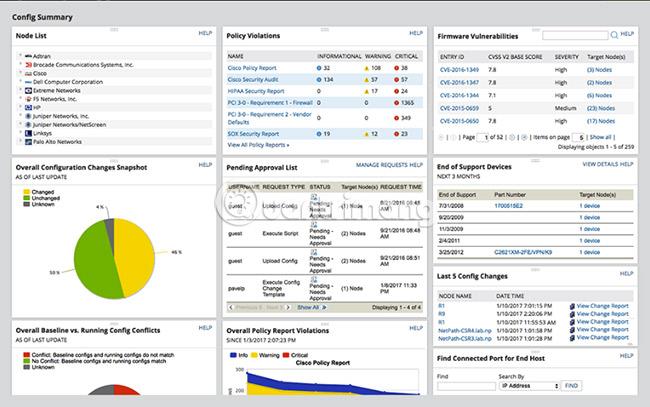

1. SolarWinds NCM

SolarWinds, ein Hersteller, der für seine spezialisierte Netzwerkmanagement-Software- Suite bekannt ist , bietet ein vollständig konfiguriertes NCM-Tool für das Netzwerkmanagement an.

Zu den herausragenden Funktionen von SolarWinds NCM gehören:

- Unterstützt mehrere Anbieter

- Reduzieren Sie den Zeitaufwand für die Verwaltung kritischer Netzwerkänderungen

- Der integrierte Troubleshooter hilft, Probleme in kürzester Zeit zu erkennen und zu beheben.

- Die Netzwerkautomatisierung übernimmt alle sich wiederholenden Aufgaben.

- Halten Sie Servicestandards und -niveaus ein, um einen unterbrechungsfreien Service zu gewährleisten

- Die standardisierte Konfiguration ist einfach bereitzustellen

- Erholen Sie sich schnell von Vorfällen

- Durch die Integration mit der National Vulnerability Database ist der Zugriff auf aktuelle CVEs gewährleistet. Dies wiederum hilft bei der Früherkennung von Schwachstellen

- Stellen Sie Cisco ASA detaillierte Netzwerkinformationen zur Verfügung. Benutzer können Zugriffskontrolllisten überprüfen, Firmware-Upgrades verwalten und Sicherungen von Konfigurationsdateien für Cisco ASA durchführen.

- Stellen Sie genaue Informationen zu Hardware- und Softwarekonfigurationen bereit, damit Benutzer wissen, welche Konfigurationen bald das Ende ihrer Nutzungsdauer und ihres Lebenszyklus erreichen.

- Visuelle Berichte helfen dabei, das Netzwerk besser zu verstehen. 53 verschiedene Berichte werden von SolarWinds NCM generiert, um Benutzern alle Netzwerkdetails bereitzustellen.

- Das integrierte Bedienfeld bietet die Möglichkeit, das Gerät zu sperren, um unbefugten Zugriff zu verhindern

- Umfassende Zugangskontrolle

- Verfügt über eine Hochverfügbarkeitsoption zum Schutz vor Problemen mit dem Betriebssystem und Netzwerkkonnektivitätsproblemen.

SolarWinds NCM wird mit einer voll funktionsfähigen 30-tägigen kostenlosen Testversion geliefert.

Laden Sie die offizielle Testversion von SolarWinds NCM herunter .

2. Pulsweg

Pulseway ist eine leistungsstarke Netzwerkkonfigurations- und Verwaltungssoftware, die auf einer Vielzahl von Geräten gut funktioniert. Es ist hoch skalierbar und diese Multi-Account-Plattform kann in der Cloud oder auf Pulseway-Servern gehostet werden.

Das kann dieses Tool:

- Funktioniert hervorragend unter Windows, Linux, Mac oder jedem anderen System, das die Überwachungs-API von Pulseway verwendet

- Erstellen Sie Sofortwarnungen basierend auf benutzerdefinierten intelligenten Regeln.

- Kompatibel mit den meisten Mobil- und Desktop-Geräten, sodass Benutzer von überall aus darauf zugreifen und Befehle ausführen können.

- Benutzer können benutzerdefinierte Skripts erstellen und bereitstellen, um jede netzwerkbezogene Aufgabe zu automatisieren.

- Die Remote-Desktop-Funktion erleichtert die Verwaltung jedes Routers, jeder Firewall oder jedes Netzwerkgeräts

- Bietet Zugriff auf die gesamte Active Directory-Gesamtstruktur mit einer einfachen Verbindung zum Domänencontroller

- Alle Verbindungen zu Pulseway verwenden ein Verschlüsselungssystem, das auf privater/öffentlicher RSA-Verschlüsselung und AES 256-Bit-Sitzungsverschlüsselung basiert.

- Integriert in die maschinelle Lerntechnologie von Webroot zum Schutz vor Cyber-Bedrohungen

- Vereinfachen Sie die Überwachung und Steuerung der Microsoft Exchange-Plattform

- Das VMware vSphere-Modul bietet eine umfassende Echtzeitansicht von Hypervisoren und virtuellen Maschinen

- Erlauben Sie das Posten im Slack-Kanal, wenn Benachrichtigungen ausgelöst werden.

- Enthält viele integrierte Berichte, die detaillierte Informationen über den Status von Netzwerken liefern

- Die Antivirensoftware von Pulseway arbeitet mit NCM zusammen, um Ihr Netzwerk vollständig zu schützen.

Pulseway hat zwei Pläne – Free und Team. Das Team-Paket kostet 1,32 $ (30.000 VND)/Workstation/Monat für SaaS und 3,35 $ (78.000 VND)/Workstation/Monat für On-Premise (Installation vor Ort).

Laden Sie Pulseway herunter (kostenloses Paket) .

3. BladeLogic-Netzwerkautomatisierung

BladeLogic Network Automation von BMC Software hilft Unternehmen dabei, mit höchster Effizienz und dem besten Maß an Sicherheit zu arbeiten.

Hier sind die Hauptfunktionen dieser Software:

- Es erkennt Netzwerkschwachstellen in Echtzeit, ohne die Netzwerkleistung zu beeinträchtigen.

- Es gibt Tools, die sicherstellen, dass Prozesse den Standards für HIPAA, PCI-DSS, NIST, SOX und CIS entsprechen.

- Automatisieren Sie Testzyklen und erstellen Sie integrierte Berichte für diese Standards

- Das Netzwerk kann über alle physischen, virtuellen und Cloud-Plattformen von der Konsole aus verwaltet werden

- Einfache und benutzerfreundliche Oberfläche

- Umfangreiche Reporting-Tools ermöglichen jederzeit einen schnellen Überblick über den Netzwerkzustand.

- Ermöglicht die Skripterstellung mithilfe der SmartMerge-Technologie zur Verarbeitung verschiedener Konfigurationen. Darüber hinaus kann die gesamte Konfiguration wiederhergestellt werden, ohne dass das Gerät neu gestartet werden muss.

- Die rollenbasierte Zugriffskontrolle hilft dabei, die Arbeitslastverwaltung sicher zu teilen.

- Verbessern Sie die betriebliche Produktivität und erhöhen Sie den Anteil der Geräte, für die jeder Administrator verantwortlich sein kann

- Kann über tausend Geräte pro Minute scannen. Dies erleichtert die Arbeit von IT-Programmierern und ermöglicht ihnen, sich auf Aufgaben mit höherer Priorität zu konzentrieren.

Laden Sie die BladeLogic Network Automation-Testversion herunter (kostenlos): http://www.bmcsoftware.in/it-solutions/free-product-trials.html

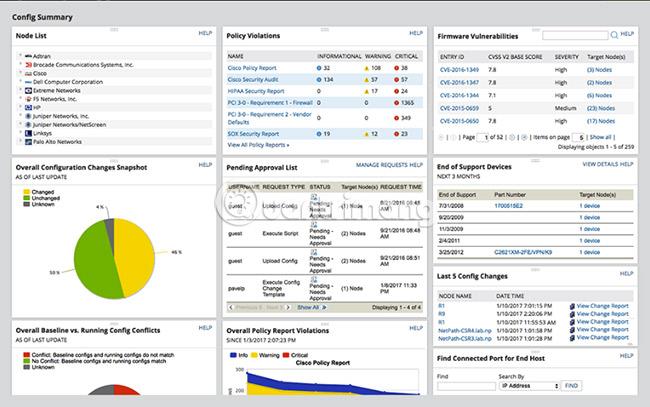

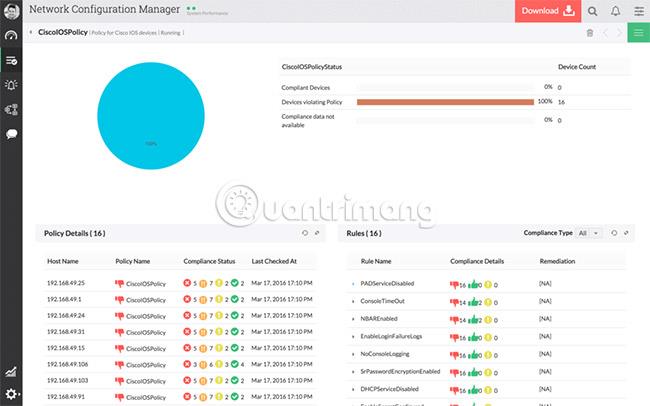

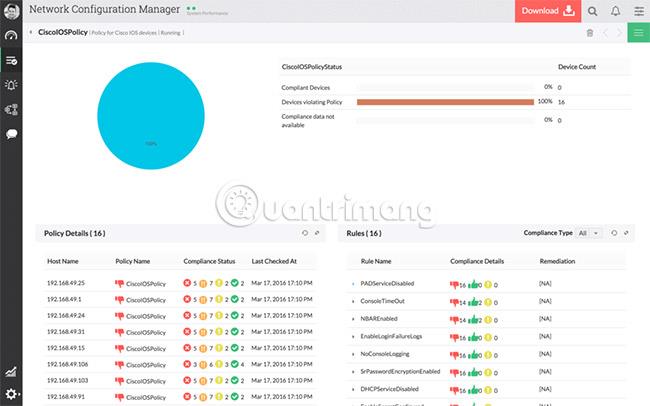

4. ManageEngine Network Configuration Manager

ManageEngine ist ein weiterer großer Name im Bereich Netzwerküberwachung und -konfiguration. Dieser Netzwerkkonfigurationsmanager ist eine leistungsstarke und flexible Netzwerklösung zum Konfigurieren, Verwalten und Einhalten von Netzwerkstandards.

Zu den Hauptmerkmalen dieses Tools gehören:

- Unterstützt Geräte von 22 Anbietern, darunter Cisco, HP, Juniper, Dell, Aruba, NETGEAR, Yamaha, Vanguard und viele mehr.

- Scannen Sie das Netzwerk automatisch, um neue Geräte in großen Mengen zu identifizieren und fügen Sie SNMP-fähige Geräte in großen Mengen mit nur einem Klick hinzu. Dadurch entfällt der Aufwand, jedes Gerät manuell hinzuzufügen.

- Konfigurationen werden nach Version kategorisiert und in einer Datenbank gespeichert, sodass sie bei Bedarf einfach abgerufen werden können.

- Verschlüsseln und speichern Sie die Gerätekonfiguration in einer PostgreSQL-Datenbank

- Das Dashboard enthält eine Liste aller Geräte, sodass die Verwaltung einfach ist. Benutzer können Seriennummern, IP-Adressen , Eigenschaften und alle anderen wichtigen Informationen an einem Ort abrufen.

- Bietet die Möglichkeit, geplante Aufgaben zum Sichern, Testen und Hochladen von Konfigurationen zu erstellen.

- Bietet rollenbasierte Zugriffskontrollen

- Verfügt über einen integrierten Konfigurationsgenehmigungsmechanismus, bei dem Top-Administratoren Konfigurationsänderungen prüfen und genehmigen, bevor sie auf einem Gerät bereitgestellt werden.

- Verwenden Sie automatisierte erweiterte Skripte für Remote- Firmware- Upgrades.

Sie können hier eine kostenlose Testversion von ManageEngine Network Configuration Manager herunterladen .

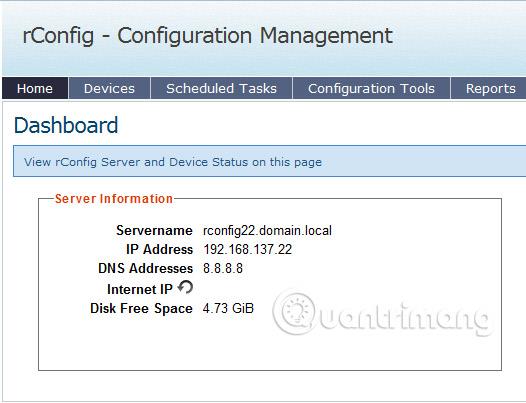

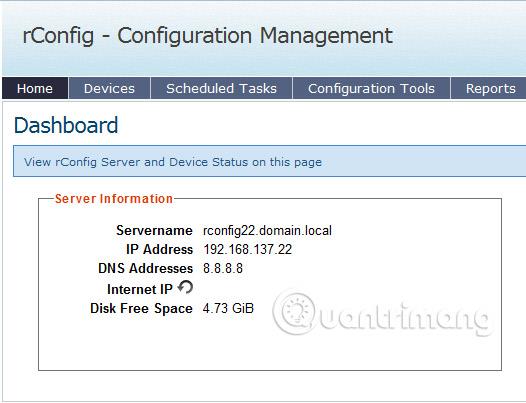

5. rConfig

rConfig ist eine kostenlose Open-Source-Software zur Netzwerkkonfigurationsverwaltung. Der Unterschied zu den anderen verfügbaren Optionen besteht darin, dass Sie die Befehle auswählen müssen, die Sie auf dem Gerät ausführen möchten.

Im Wesentlichen müssen Benutzer rConfig mit einer Reihe von Befehlen für jede Kategorie konfigurieren, Geräte zur Kategorie hinzufügen und eine geplante Aufgabe erstellen. Den Rest erledigt rConfig.

Hier sind einige praktische Funktionen dieses Tools:

- Kostenlos und Open Source

- Bietet die Möglichkeit, Gerätebefehle anzupassen, um den spezifischen Anforderungen des Benutzers gerecht zu werden

- Unterstützt die Bereitstellung von Batch-Konfigurationen

- Verfügt über integrierte Berichte für bessere Geräte- und Netzwerkeinblicke.

- Führen Sie einen umfassenden Backup-Prozess durch

- Unterstützt native PHP-Implementierungen

- Ermöglicht Konfigurations-Downloads mit nur einem Klick

- Konform mit mehreren Standards wie HIPAA und PCI-DSS

- Kommt mit einem integrierten Scheduler basierend auf CRON

- Bietet Unterstützung für Telnet und SSHv2

rConfig kann hier heruntergeladen werden oder Benutzer können es auch von GitHub beziehen.

Kurz gesagt hilft Software zur Netzwerkkonfigurationsverwaltung dabei, verschiedene Geräte zu konfigurieren, das Netzwerk auf Schwachstellen zu überwachen und verschiedene Geräte darin zu verwalten. Die Effizienz dieser Tools macht sie zu einem unverzichtbaren Bestandteil der heutigen, sich ständig weiterentwickelnden Cyberwelt.

Mehr sehen: