Microsoft hat die Sicherheit zu einem zentralen Schwerpunkt des Betriebssystems Windows 10 gemacht. Dies wird durch viele Funktionen deutlich, die Sie vor Malware, Exploits und Cyberangriffen schützen sollen.

Windows 10-Computer sind eine Fundgrube versteckter Funktionen, die Sie manuell aktivieren können, um die Sicherheit weiter zu erhöhen.

In diesem Artikel stellt Quantrimang.com die besten Sicherheitsfunktionen vor, die Sie unter Windows 10 ausprobieren sollten.

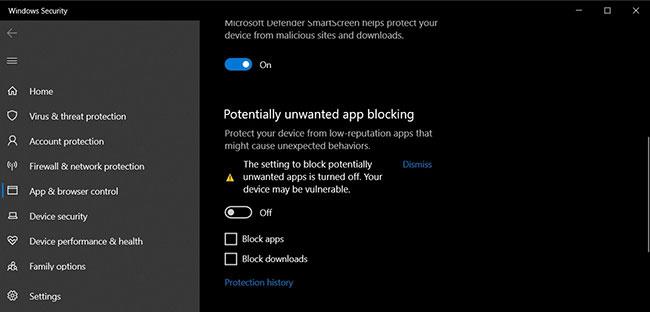

PUA-Schutz

PUA-Schutz

Beginnend mit dem Windows-Update vom 10. Mai 2020, auch bekannt als Version 2004-Update, erleichtert Microsoft Benutzern das Erkennen potenziell unerwünschter Anwendungen mit Microsoft Defender (früher bekannt als Windows Defender) .

Potenziell unerwünschte Anwendungen (PUAs) sind eine Kategorie von Programmen, die dazu führen können, dass Ihr Computer langsamer läuft oder unerwünschte Werbung anzeigt. PUAs gelten nicht als Viren oder Malware, können jedoch Webbrowser ändern, Standard-Apps ändern, Erweiterungen installieren und andere Aktionen ausführen, die sich negativ auf die Geräteleistung auswirken können.

Ausführliche Anweisungen zum Aktivieren dieser Funktion finden Sie im Artikel: Aktivieren Sie den PUA-Schutz in Windows 10, um die Installation potenziell unerwünschter Software zu blockieren .

Gedächtnisintegrität

Gedächtnisintegrität

Windows 10 Version 1803 und höher verfügen über eine Funktion namens Core Isolation , die zusätzlichen Schutz vor Malware und anderen Angriffen bietet. Die Core-Isolationsfunktion isoliert Computerprozesse von Windows 10 und dem Gerät und fügt eine zusätzliche Sicherheitsebene gegen raffinierte Angriffe hinzu.

Speicherintegrität ist Teil der Core-Isolation und stellt sicher, dass der im Windows-Kernel ausgeführte Code sicher und zuverlässig ist. Es nutzt Hardware-Virtualisierung und Hyper-V , um Versuche zu verhindern, Malware in Windows-Prozessen im Kernelmodus einzuschleusen und auszuführen.

Speicherintegrität ist eine leistungsstarke Sicherheitsfunktion, die jedoch standardmäßig deaktiviert ist. Um die Speicherintegrität der Core-Isolation zu nutzen, führen Sie die folgenden Schritte aus:

1. Öffnen Sie Einstellungen .

2. Navigieren Sie zu Update & Sicherheit > Windows-Sicherheit .

3. Klicken Sie auf Gerätesicherheit.

4. Aktivieren Sie unter Kernisolation und Speicherintegrität den Kippschalter Speicherintegrität .

5. Starten Sie Windows neu, um die Änderungen zu übernehmen.

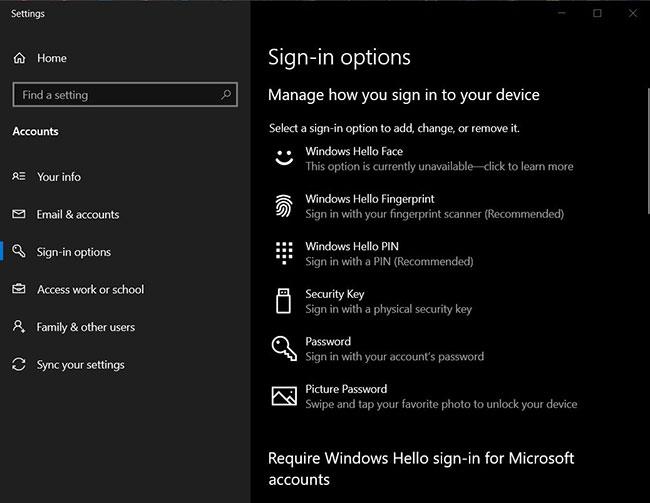

Windows Hallo

Windows Hallo

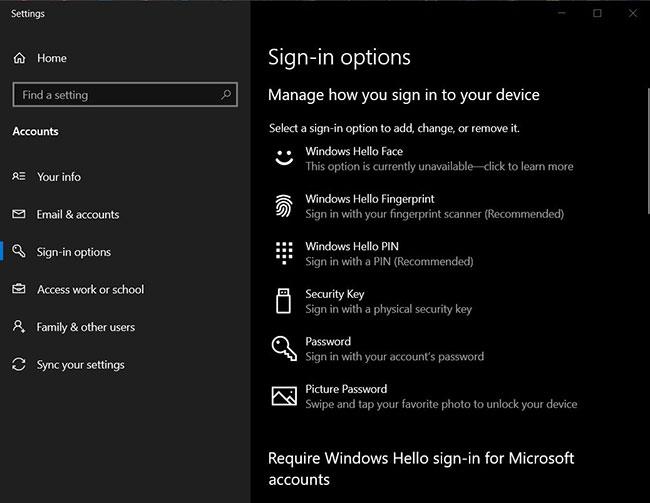

Windows 10 verfügt über eine großartige Funktion namens Windows Hello , die biometrische Sicherheit auf PCs mit Gesichts- oder Fingerabdruck-Anmeldungen ermöglicht, aber spezielle Hardware oder Geräte erfordert.

Sie können Windows Hello so einrichten, dass Sie sich mit einem Fingerabdrucksensor oder einer speziellen Kamera, die Ihr Gesicht erkennt, bei Ihrem Computer anmelden können.

Nach der Konfiguration können Sie sich ohne Eingabe eines Passworts an Ihrem Computer anmelden.

Um Windows Hello unter Windows 10 zu verwenden, befolgen Sie die Schritte im Artikel: Anweisungen zum Einrichten der Windows Hello-Gesichtserkennung unter Windows 10 .

Scannen Sie das Netzwerk

Standardmäßig kann Defender lokale Dateien scannen und Echtzeitschutz vor Viren, Malware, Ransomware und PUAs bieten.

Glücklicherweise ermöglicht Ihnen Microsoft auch das Scannen Ihrer Netzwerkdateien, diese Option muss jedoch manuell mit PowerShell aktiviert werden .

Um das Scannen im Netzwerk zu aktivieren, führen Sie die folgenden Schritte aus:

1. Öffnen Sie die Windows-Suche.

2. Suchen Sie nach PowerShell und klicken Sie auf die Option Als Administrator ausführen , um PowerShell mit Administratorrechten zu öffnen .

3. Geben Sie den folgenden Befehl ein:

Set-MpPreference -DisableScanningNetworkFiles 0

4. Drücken Sie die Eingabetaste , um das Scannen von Netzwerkdateien zu aktivieren.

Wenn Sie die oben genannten Schritte ausführen, können Sie Defender zum Scannen von Netzwerkdateien verwenden. Wenn Sie diese Funktion deaktivieren möchten, geben Sie den folgenden Befehl in PowerShell ein:

Set-MpPreference -DisableScanningNetworkFiles 1

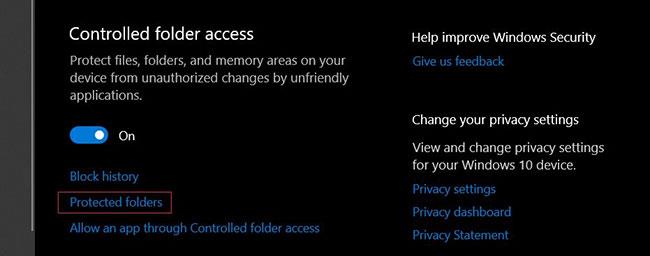

Kontrollierter Ordnerzugriff

Kontrollierter Ordnerzugriff

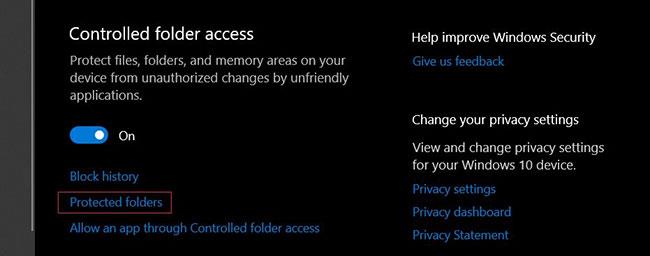

Windows 10 verfügt außerdem über eine Funktion zum kontrollierten Ordnerzugriff, mit der Sie unbefugten Zugriff auf bestimmte Ordner verhindern können. Mit anderen Worten: Sie können steuern, wer unter Windows 10 auf bestimmte Ordner zugreifen kann.

Diese Funktion kann Ransomware auch stoppen , wenn sie versucht, auf Dokumente, Fotos oder andere in diesen Ordnern gespeicherte Dateien zuzugreifen und diese zu verschlüsseln. Um den kontrollierten Ordnerzugriff zu konfigurieren, befolgen Sie die Schritte im Artikel: Anti-Ransomware-Funktion für den kontrollierten Ordnerzugriff unter Windows 10 aktivieren .

DNS über HTTPS (DoH)

Der Vorschau-Build von Windows 10 bietet zunächst Unterstützung für DNS über HTTPS (DoH) und ermöglicht die DNS-Auflösung über verschlüsselte HTTPS-Verbindungen.

Mit der DoH-Unterstützung unter Windows 10 hofft Microsoft, die Privatsphäre im Internet durch die Verschlüsselung von DNS-Abfragen zu erhöhen.

In Build 20185 oder höher können Sie DoH direkt in der Einstellungen-App konfigurieren.

Um DoH für Ethernet-Verbindungen zu konfigurieren, befolgen Sie die Schritte im Artikel: So aktivieren Sie DNS über HTTPS für alle Apps in Windows 10 .