Asynchronous Transfer Mode (ATM) oder asynchroner Übertragungsmodus ist eine Vermittlungstechnik, die Zeitmultiplex – TDM (Time Division Multiplexing) – zur Übertragung von Daten verwendet. ATM ist eine Netzwerktechnologie, die Sprach-, Video- und Datenkommunikation unterstützt. ATM kodiert Daten in kleine Zellen fester Größe, sodass sie für TDM und die Übertragung über physische Medien geeignet sind.

Eigenschaften von Geldautomaten

- Die ATM-Technologie bietet dynamische Bandbreite, die besonders für schnellen Datenverkehr geeignet ist.

- Alle Daten werden in identische Zellen kodiert. Daher ist die Datenübertragung einfach, einheitlich und vorhersehbar. Einheitliche Paketgrößen sorgen dafür, dass gemischter Verkehr effizient abgewickelt wird.

- Die Größe einer ATM-Zelle beträgt 53 Byte, der Header 5 Byte und die Nutzlast 48 Byte. Es gibt zwei verschiedene Zellformate: User Network Interface (UNI) und Network Network Interface (NNI).

- „Asynchron“ bedeutet, dass Zellen nicht wie bei synchronen Leitungen kontinuierlich übertragen werden müssen. Zellen beginnen erst zu senden, wenn Daten zu senden sind.

- Der ATM-Header hat eine geringe Größe von 5 Byte. Dies reduziert die Paketüberlastung und sorgt so für eine effiziente Bandbreitennutzung.

- ATM teilt den Bandbreitenbedarf der physikalischen Schicht flexibel auf. Es bietet Skalierbarkeit sowohl in der Größe als auch in der Geschwindigkeit.

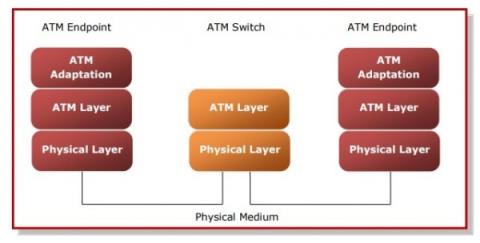

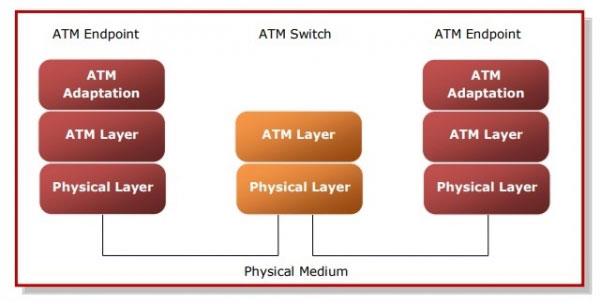

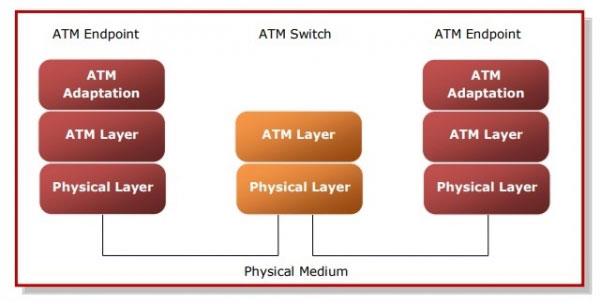

Funktionales Referenzmodell von ATM

Referenzmodell für Geldautomaten

Das ATM-Referenzmodell umfasst drei Schichten:

1. Physikalische Schicht

Diese Schicht entspricht der physikalischen Schicht des OSI-Modells. Auf dieser Ebene werden Zellen in Bitströme umgewandelt und über das physische Medium übertragen. Diese Schicht besteht aus zwei Unterschichten: der PMD-Unterschicht (Physical Medium Dependent) und der TC-Unterschicht (Transmission Convergence).

2. ATM-Schicht

Diese Schicht kann mit der Datenverbindungsschicht des OSI-Modells verglichen werden. Es akzeptiert 48-Byte-Segmente aus der oberen Schicht, fügt jedem Segment einen 5-Byte-Header hinzu und wandelt ihn in 53-Byte-Zellen um. Diese Schicht ist für das Routing für jede Zelle, das Verkehrsmanagement, das Multiplexen und das Switching verantwortlich.

3. ATM Adaptation Layer (AAL)

Diese Schicht entspricht der Netzwerkschicht des OSI-Modells. Es bietet Möglichkeiten für bestehende paketvermittelte Netzwerke, sich mit dem ATM-Netzwerk zu verbinden und alle seine Dienste zu nutzen. Diese Schicht empfängt Daten und wandelt sie in Segmente fester Größe um. Die Übertragung kann mit einer festen oder variablen Datenrate erfolgen. Diese Schicht besteht aus zwei Unterschichten – der Konvergenz-Unterschicht und der Segmentierungs- und Reassemblierungs-Unterschicht.

Mehr sehen: