Wireless Sensor Network (WSN) ist ein infrastrukturfreies drahtloses Netzwerk, das mit einer großen Anzahl drahtloser Sensoren ad hoc zur Überwachung von Systemen, physischen Bedingungen oder der Umgebung eingesetzt wird.

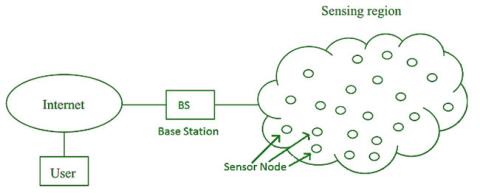

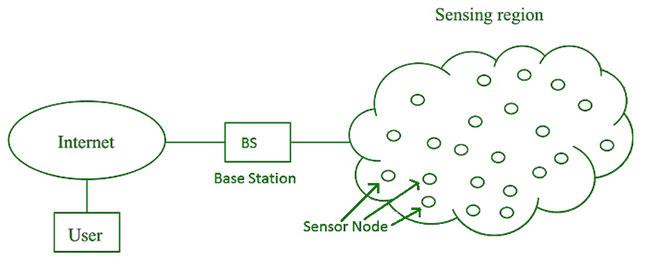

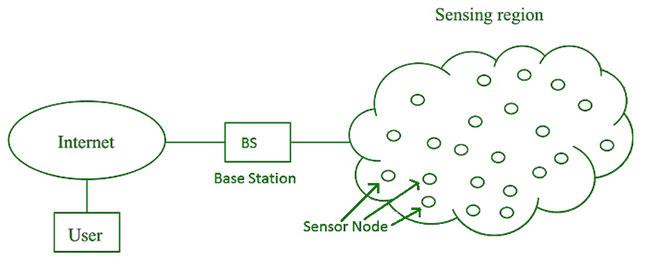

Sensorknoten werden in WSNs mit integrierten Prozessoren verwendet, um die Umgebung in einem bestimmten Bereich zu verwalten und zu überwachen. Sie sind mit der Basisstation verbunden, die als Verarbeitungseinheit im WSN-System fungiert.

Die Basisstation im WSN-System ist über das Internet verbunden, um Daten auszutauschen. WSN kann für die Datenverarbeitung, -analyse, -speicherung und -gewinnung verwendet werden.

Anschauliches Modell des Wireless Sensor Network (WSN)

WSN-Anwendungen

- Internet der Dinge (IOT)

- Überwachung zu Sicherheitszwecken und Bedrohungserkennung

- Überwachen Sie Umgebungstemperatur, Luftfeuchtigkeit und Luftdruck

- Messen Sie den Geräuschpegel der Umgebung

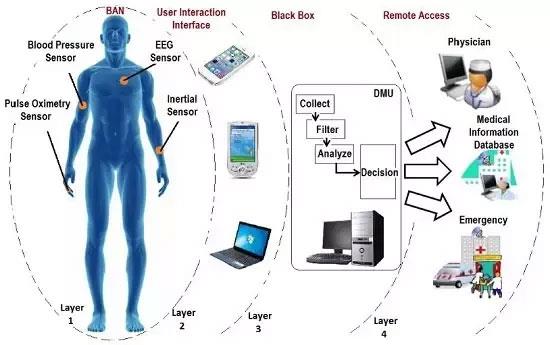

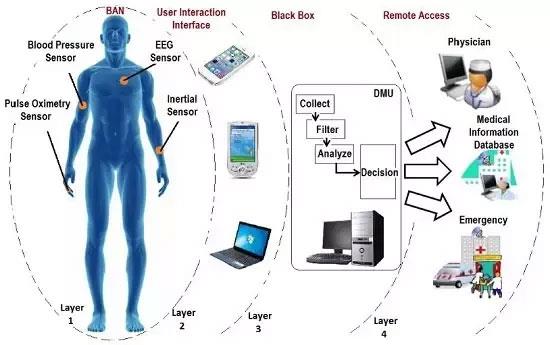

- Wird in medizinischen Anwendungen zur Patientenüberwachung verwendet

- Landwirtschaft

- Erdrutsche erkennen

Wireless Sensor Network (WSN) wird im Gesundheitswesen zur Überwachung von Patienten eingesetzt

Herausforderungen von WSNs

- Servicequalität

- Sicherheitsproblem

- Energieeffizienz

- Netzwerkdurchsatz

- Effizienz

- Fähigkeit, mit Knotenfehlern umzugehen

- Cross-Layer-Optimierung

- Skalierbarkeit für groß angelegte Bereitstellungen

Komponenten von WSN

1. Sensoren

Sensoren in WSNs dienen der Erfassung von Umgebungsvariablen und der Datenerfassung. Das Sensorsignal wird in ein elektrisches Signal umgewandelt.

2. Funkknoten

Der Funkknoten dient dazu, die vom Sensor generierten Daten zu empfangen und an den WLAN-Zugangspunkt zu senden. Es besteht aus einem Mikrocontroller, einem Transceiver, einem externen Speicher und einem Netzteil.

3. WLAN-Zugangspunkt

WLAN-Zugangspunkte empfangen Daten, die von drahtlosen Funkknoten gesendet werden, normalerweise über das Internet.

4. Auswertungssoftware

Die vom WLAN-Zugangspunkt empfangenen Daten werden von einer Software namens Auswertungssoftware verarbeitet, um dem Benutzer einen Bericht zu präsentieren, dessen Zweck die weitere Verarbeitung der Daten (Analyse, Speicherung) und Mining ist.

Mehr sehen: