MikroTik-Router sind für viele Benutzer, Internetdienstanbieter (ISPs), eine beliebte Wahl, da sie Heimnetzwerke unterstützen.

Wenn Sie mit diesen Routern vertraut sind, wissen Sie wahrscheinlich, dass sie auf der Hardwareplattform MikroTik RouterBOARD basieren und auf dem Betriebssystem MikroTik RouterOS basieren – aber wie sieht es mit der Konfiguration dieser Router aus? Hier finden Sie eine Übersicht, die Ihnen den Einstieg erleichtert!

So schließen Sie einen MikroTik-Router an

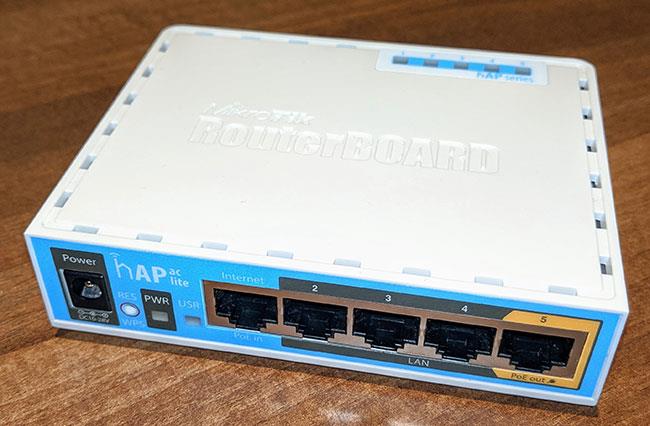

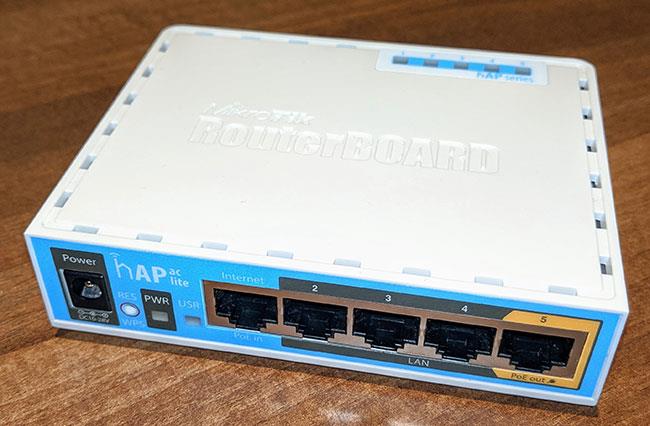

MikroTik-Router werden mit der MikroTik RouterBOARD-Hardwareplattform gebaut

Um die Konfiguration des MikroTik-Routers anzuzeigen und Änderungen daran vorzunehmen, benötigen Sie eine Möglichkeit, eine Verbindung dazu herzustellen. Sie können dies auf verschiedene Arten tun:

- Verbindung über Command Line Interface (CLI) – CLI ist ein Terminal-basierter Ansatz, der über Telnet, SSH oder ein serielles Kabel durchgeführt werden kann.

- Verbinden Sie sich mit WebFig – WebFig ist eine webbasierte GUI, die als Konfigurations-, Überwachungs- und Fehlerbehebungstool für MikroTik RouterOS fungiert.

- Verbinden mit WinBox – WinBox ist ein Konfigurationsprogramm für Windows, kann aber auch auf Rechnern mit Linux und MacOS verwendet werden.

Sie können auf jedes dieser Tools zugreifen, indem Sie die IP-Adresse des MikroTik-Routers in einen Webbrowser eingeben.

Standardkonfiguration des MikroTik-Routers

Der Standardkonfigurationsstatus des MikroTik-Routers hängt vom Typ der RouterBOARD-Plattform ab. Obwohl sich die folgende Übersicht auf den CPE-Router-Plattformtyp bezieht, können Sie die Standardkonfiguration des Systems ausführen/exportieren, um zu sehen, welche Standardkonfiguration auf Ihr spezifisches MikroTik-Gerät angewendet wird.

Router installieren

Alle MikroTik-Router sind mit der folgenden IP-Adresse sowie dem Standardbenutzernamen und -passwort vorkonfiguriert :

- IP-Adresse : 192.168.88.1/24 (ether1-Port)

- Benutzername : admin

- Passwort : (kein)

Wie Sie sehen, besteht die erste Konfiguration, die Sie beim Herstellen einer Verbindung vornehmen möchten, darin, die Anmeldeinformationen Ihres Routers von den Standardeinstellungen zu aktualisieren. Auch dies sollte für jeden Router durchgeführt werden, mit dem Sie sich zu Hause verbinden – unabhängig davon, ob ein Passwort festgelegt wurde oder nicht!

Benutzereinrichtung

Mit den Benutzereinstellungsoptionen können Sie konfigurieren, wer im Netzwerk Zugriff auf den MikroTik-Router hat. Standardmäßig gibt es eine Benutzereinstellung – „admin“ – die die vollständige Kontrolle über den Zugriff hat.

Sie sollten diesen Benutzer deaktivieren und je nach Netzwerkkonfiguration eigene Benutzer mit Aufgaben für die entsprechenden Gruppen erstellen.

Einstellungen für den Internetzugang

MikroTik-Router bieten verschiedene Konfigurationsmöglichkeiten für die Verbindung mit dem Internet:

- DHCP-Client : Der MikroTik-Router erhält die IP-Adresse auf der WAN-Seite vom DHCP-Server vor ihm. Dies ist die Standardkonfiguration des MikroTik-Routers und muss entfernt werden, wenn sie von Ihrem ISP nicht unterstützt wird. Sie können dies tun, indem Sie auf die DHCP-Client-Einstellungen Ihres Routers zugreifen, die Sie unter „IP“ finden.

- Statische IP : MikroTik Router erhält eine statische IP-Adresse auf der WAN-Seite. Standardmäßig listet Ihr Router nur lokale Netzwerkadressen (LAN) auf, Sie können jedoch in den Adresskonfigurationseinstellungen Ihres Routers neue statische IP-Adressen hinzufügen.

Eine andere Internet-Zugangskonfiguration, die Sie überprüfen und gegebenenfalls Änderungen an den Network Address Translation (NAT) -Einstellungen Ihres Routers vornehmen möchten .