Nach dem Cyberangriff durch die Malware WannaCry entdeckten Cybersicherheitsforscher die Malware EternalRocks, die über stärkere Angriffsmöglichkeiten als WannaCry verfügen soll.

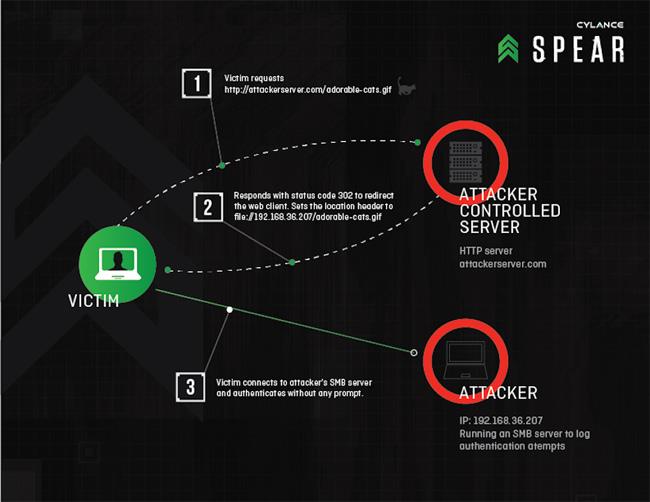

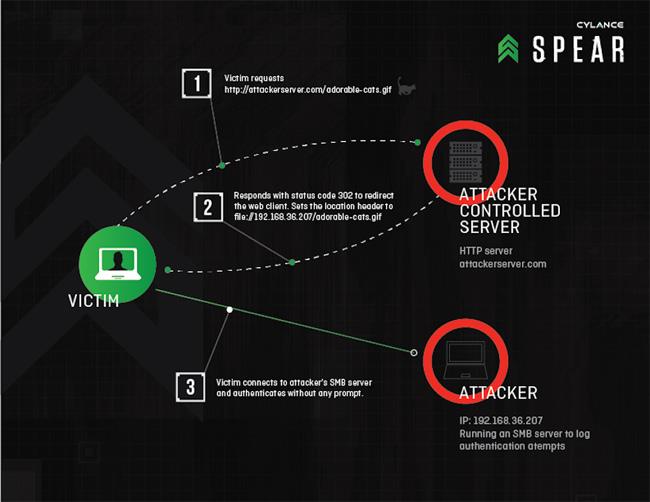

Die Funktionsweise von EternalRocks besteht darin, Schwachstellen im SMB-Dateifreigabeprotokoll auf Windows-Betriebssystemen auszunutzen und sich so auf Computer auszubreiten. Während WannaCry jedoch nur zwei Schwachstellen ausnutzte, EternalBlue und DoublePulsar, nutzte EternalRocks bis zu sieben Schwachstellen aus.

1. EternalRocks-Malware greift Computer an

Die Funktionsweise von EternalRocks ähnelt Wanna Cry, bei der Schwachstellen im Datenaustauschprotokoll auf Windows-Computern, dem Microsoft Windows Server Message Block, ausgenutzt werden.

Noch gefährlicher ist, dass dieser Schadcode im Verborgenen agiert, was die Erkennung durch Antiviren- und Malware-Erkennungssoftware oder -Programme erschwert. Die 7 Schwachstellen, die EternalRocks ausnutzt und ausnutzt, zeigen außerdem, wie gefährlich diese Art von Malware für die Beeinträchtigung des Netzwerksicherheitssystems ist.

- EternalBlue: SMBv1-Miner.

- EternalRomance: SMBv1-Exploit.

- EternalChampion: SMBv2-Miner.

- EternalSynergy: SMBv3-Miner.

- SMBTouch: SMB-Aufklärungstool.

- ArchTouch: SMB-Aufklärungstool.

- DoublePulsar: SMB-Aufklärungstool.

DoublePulsar ArchTouch und SMB Touch sind drei SMB-Erkundungstools zum Scannen von SMB-Ports. Unterdessen erhöhen vier Schwachstellen, EternalBlue, EternalChampion, EternalSynergy und EternalRomance, die Wahrscheinlichkeit, dass Windows-Computer anfälliger für Angriffe sind.

Der Cybersicherheitsexperte Miroslav Stampar sagte, dass EternalRocks in der Lage sei, alle betroffenen Computer zu kontrollieren und das Ausmaß des Angriffs auf die meisten Computer weltweit auszudehnen.

2. So verhindern Sie EternalRocks-Malware

Bisher befindet sich EternalRocks noch in einem „verborgenen“ und „stillen“ Betriebszustand. Cybersicherheitsforscher haben also noch nicht herausgefunden, wie EternalRocks wie Wanna Cry verhindert und zerstört werden können. Allerdings sollten Benutzer Präventionsmethoden anwenden, bevor sie Opfer von EternalRocks werden.

Sie können die von LuckyTemplates in früheren Artikeln vorgestellten Methoden zum Schutz vor WannaCry-Malware nutzen. Wir müssen die Antiviren- und Malware-Erkennungssoftware für Computer aktualisieren. Insbesondere müssen Sie die neuesten Patches für Windows aktualisieren, die Microsoft bereitstellt.

Darüber hinaus können Sie unter Windows auch Port 445 schließen, um Schadcode zu verhindern. Leser können den Artikel „So schließen Sie Port/Port 445 unter Windows 2000/XP/2003 bis Windows 10, um WannaCry-Ransomware zu verhindern“ lesen .