In einer typischen Active Directory- Umgebung gibt es viele verschiedene Arten von Konten. Dazu gehören Benutzerkonten, Computerkonten und ein spezieller Kontotyp, der als Dienstkonto bezeichnet wird.

Ein Dienstkonto ist ein spezieller Kontotyp, der einem bestimmten Zweck dient und Dienste und Anwendungen in der Umgebung bereitstellt. Dienstkonten sind auch Ziele, auf die Hacker bei Cybersicherheitsangriffen abzielen.

Was ist also ein Dienstkonto? Welche Privilegien hat es auf einem lokalen System? Welche Cybersicherheitsrisiken sind mit Dienstkonten verbunden? Wie können IT-Administratoren schwache, nicht ablaufende Kennwörter finden, die in Active Directory für Dienstkonten verwendet werden?

In diesem Artikel beantwortet Quantrimang gemeinsam mit Ihnen die oben genannten Fragen.

Was ist ein Windows-Dienst?

Wie oben erwähnt, dienen bestimmte Active Directory-Konten unterschiedlichen Zwecken innerhalb der Active Directory Domain Services (ADDS). Sie können ein Active Directory-Konto als Dienstkonto zuweisen, eine Art Spezialkonto, das die meisten Organisationen erstellen und verwenden, um Windows-Dienste auszuführen, die sich auf Windows-Servern in ihrer Umgebung befinden.

Um die Rolle von Dienstkonten zu verstehen, müssen wir wissen, was Windows-Dienste sind. Ein Windows-Dienst ist eine Client- und Serverkomponente des Microsoft Windows- Betriebssystems , die die Ausführung und Ausführung lang laufender Prozesse ermöglicht, solange der Server läuft.

Im Gegensatz zu Anwendungen, die von Endbenutzern ausgeführt werden, werden Windows-Dienste nicht von am System angemeldeten Endbenutzern ausgeführt. Dienste laufen im Hintergrund und werden abhängig vom konfigurierten Verhalten des Dienstes beim Start von Windows gestartet.

Was ist ein Windows-Dienstkonto?

Auch wenn ein Windows-Dienst vom Endbenutzer nicht interaktiv ausgeführt wird, ist dennoch ein Konto erforderlich, damit der Dienst in einem benutzerspezifischen Kontext mit besonderen Berechtigungen ausgeführt werden kann.

Wie jeder andere Prozess verfügt auch ein Windows-Dienst über eine Sicherheitskennung. Dieser Bezeichner identifiziert die Rechte und Privilegien, die er auf dem lokalen Host und im gesamten Netzwerk erbt.

Bedenken Sie, dass das Dienstkonto mit dieser Sicherheitskennung das lokale System, auf dem es ausgeführt wird, und das gesamte Netzwerk beschädigen kann. Durch die Befolgung einer Best Practice und der mit dem Dienst verbundenen niedrigen Berechtigungen stellt das Konto sicher, dass dem Dienstkonto weder auf dem lokalen Server noch im gesamten Netzwerk übermäßige Berechtigungen gewährt werden.

Windows-Dienste können unter einem lokalen Windows-Benutzerkonto, einem Active Directory-Domänenbenutzerkonto oder einem speziellen LocalSystem-Konto ausgeführt werden. Was ist also der Unterschied zwischen diesen drei Kontotypen?

- Lokales Windows-Benutzerkonto : Ein lokaler Windows-Benutzer ist ein Benutzer, der nur in der lokalen SAM-Datenbank des Client-Betriebssystems oder auf dem lokalen Windows-Server vorhanden ist. Dieses Konto dient nur lokalen Zwecken und steht in keinerlei Zusammenhang mit Active Directory. Bei der Verwendung eines lokalen Windows-Kontos für einen Dienst gibt es einige Einschränkungen. Dazu gehören die Unfähigkeit, die gegenseitige Authentifizierung in Kerberos zu unterstützen, und Probleme, wenn der Dienst verzeichnisaktiviert ist. Das lokale Windows-Dienstkonto kann jedoch das lokale Windows-System nicht beschädigen. Lokale Windows-Benutzer sind bei der Verwendung für ein Dienstkonto eingeschränkt.

- Active Directory-Domänenbenutzerkonten : Domänenbenutzerkonten in ADDS sind der bevorzugte Kontotyp für den Windows-Dienst. Es ermöglicht die Nutzung verschiedener Sicherheitsfunktionen von Windows und ADDS. Ein Active Directory-Benutzer kann alle lokalen und netzwerkweiten Berechtigungen sowie die Berechtigungen übernehmen, die den Gruppen, zu denen er gehört, gewährt werden. Darüber hinaus kann es auch die gegenseitige Authentifizierung auf Kerberos unterstützen. Beachten Sie, dass für den Windows-Dienst verwendete Active Directory-Domänenbenutzerkonten niemals Mitglieder der Administratorgruppe sein sollten. Wenn ein Domänenkonto zum Ausführen des Windows-Dienstes ausgewählt wird, erhält es die Berechtigung, sich als Dienst direkt auf dem lokalen Computer anzumelden, auf dem der Dienst gestartet wird.

- LocalSystem-Konto : Verwenden Sie das LocalSystem-Konto als zweischneidiges Schwert. Der Vorteil des LocalSystem-Kontos für den Windows-Dienst besteht darin, dass er dem Dienst uneingeschränkten Zugriff auf das Windows-System ermöglicht, wodurch Interaktionsprobleme mit Windows-Komponenten vermieden werden. Allerdings ist dies auch aus sicherheitstechnischer Sicht ein großer Nachteil und Nachteil, denn dieser Dienst kann das System beschädigen oder zum Ziel eines Cyberangriffs werden. Wenn der in LocalSystem ausgeführte Windows-Dienst von einem Hacker kontrolliert wird, hat er Administratorzugriff auf das gesamte System.

Das Windows-Dienstkonto ist ein wichtiges Konto in einer Active Directory-Umgebung. Durch die Auswahl des richtigen Benutzerkontos zum Ausführen des Windows-Dienstes wird sichergestellt, dass die Dienste ordnungsgemäß funktionieren und über die entsprechenden Berechtigungen verfügen. Welche Verhaltensweisen können also die Cybersicherheitsrisiken in Active Directory erhöhen?

Verhaltensweisen, die die Cybersicherheitsrisiken erhöhen

Um den Verwaltungsaufwand zu verringern, sind Dienstkontokennwörter häufig so eingestellt, dass sie nie ablaufen. Einige Agenturen und Organisationen verwenden auch für viele Dienstkonten dasselbe Passwort. Dadurch müssen sie sich nicht zu viele Passwörter merken.

Die beiden oben genannten Verhaltensweisen erhöhen jedoch die Netzwerksicherheitsrisiken in Active Directory-Umgebungen. Erstens: Wenn das Passwort nicht abläuft, bleibt das System lange Zeit bei demselben Passwort, was ein sehr hohes Risiko einer Datenlecks darstellt. Zweitens führt die gemeinsame Nutzung desselben Passworts dazu, dass das gesamte System angegriffen wird, wenn nur bei einem Konto das Passwort durchgesickert ist.

Wie können Organisationen und Unternehmen die oben genannten Probleme lösen?

Verwalten und pflegen Sie Dienstkonten mit Specops Password Auditor

Specops Password Auditor ist ein kostenloses Tool, das bei der Lösung von Sicherheitsproblemen bei Active Directory-Konten hilft. Es kann schnell Konten identifizieren, einschließlich Dienstkonten, deren Passwörter so eingestellt sind, dass sie nicht ablaufen oder sich nicht überschneiden.

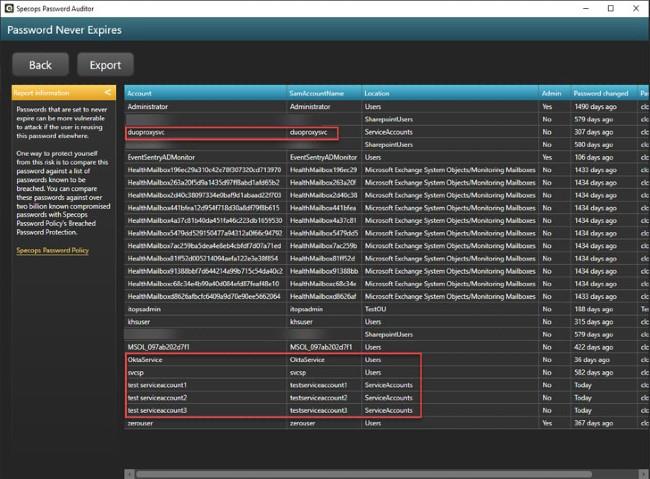

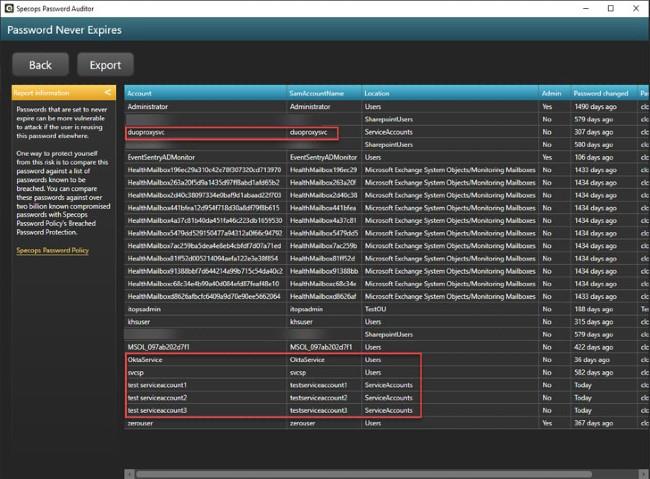

Im Screenshot unten können Sie sehen, dass Specops Password Auditor auf die Probleme hingewiesen hat:

- Passwort durchgesickert

- Passwörter sind identisch

- Passwörter laufen nicht ab

Specops Password Auditor verfügt außerdem über viele verschiedene Kategorien, in denen Kontoprobleme detailliert aufgeführt sind. Nachfolgend finden Sie Details zu Konten mit nicht ablaufenden Passwörtern.

Mit Specops Password Auditor können Sie Sicherheitsprobleme bei Active Directory-Konten einfach erkennen und beheben. Wenn Sie es ausprobieren möchten, können Sie Specops Password Auditor unter dem folgenden Link herunterladen:

Ich wünsche Ihnen viel Erfolg und lade Sie ein, weitere tolle Tipps zu Quantrimang zu lesen: