Ein WLAN-Repeater ist eine Hardware oder Software, die es Ihnen ermöglicht, ein primäres WLAN-Signal mit demselben Netzwerknamen und Passwort zu wiederholen oder erneut zu senden. Bei den meisten WLAN-Repeatern handelt es sich um Hardwaregeräte mit Antennen, sodass Sie ein weiteres Gerät aufstellen und mit sich führen müssen, um die Verbindung aufrechtzuerhalten.

Was die Software betrifft, so tun dies die meisten WLAN-Repeater-Anwendungen ohne einen Überbrückungsschritt. Das bedeutet, dass Clients, die Ihrem Hotspot beitreten, echte IP-Adressen aus dem gemeinsamen Netzwerk erhalten, über den Hotspot auf das Internet zugreifen können, sich aber nicht im Netzwerk befinden, um irgendwelche Aufgaben zu erledigen, etwa Online-Spiele zu spielen, Videos zu streamen usw.

Die WLAN-Repeater-Software Connectify Hotspot verwandelt Ihren Windows-Computer ganz einfach in einen WLAN-Repeater und ist außerdem eine wichtige Brücke, die dabei hilft, Probleme und Inkompatibilitätsprobleme zu vermeiden.

Die WLAN-Repeater-Software verwandelt Ihren Windows-Computer ganz einfach in einen WLAN-Repeater

5 Gründe, warum der WLAN-Repeater Connectify Hotspot besser ist als jeder WLAN-Extender oder WLAN-Booster

1. Sie erhalten mindestens eine ähnliche Leistung: Alle modernen WLAN-Adapter, einschließlich der in Laptops integrierten, haben eine ähnliche Leistung wie dedizierte WLAN-Extender-Hardware.

2. Keine Probleme mit der Kompatibilität: Der WLAN-Repeater Connectify Hotspot ist mit allen WLAN-Netzwerken kompatibel und erstellt ein Netzwerk, auf das alle Geräte zugreifen können.

3. Flexibler: Wenn Sie Ihren Laptop als WLAN-Repeater verwenden, sehen Sie überall dort, wo Sie Ihren Computer aufstellen, ein stärkeres WLAN-Signal. Und dank des Laptop-Akkus benötigen Sie für das Gerät keine eigene Steckdose.

4. Sie haben Zugang zu kostenlosen Upgrades! Die Connectify Hotspot WLAN-Repeater-Software wird regelmäßig aktualisiert und bringt neue Funktionen und Verbesserungen. Diese Updates erfolgen viel häufiger als Firmware- Updates für Netzwerkgeräte, sodass Sie jederzeit die beste Funktionalität erhalten.

5. Geringere Kosten: Der Preis des Connectify Hotspot WLAN-Repeaters beträgt nur einen Bruchteil der Kosten eines Routers oder einer WLAN-Extender-Hardware.

Erhöhen Sie die WLAN-Netzwerkreichweite mit der Connectify Hotspot WiFi Extender-Software

Erhöhen Sie die WLAN-Netzwerkreichweite mit der Connectify Hotspot WiFi Extender-Software

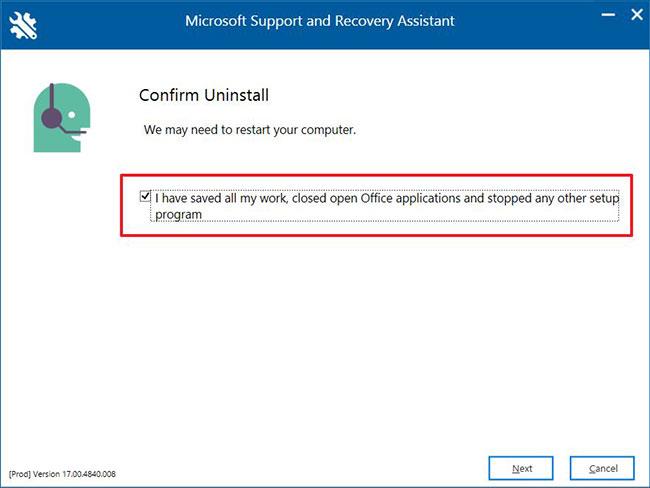

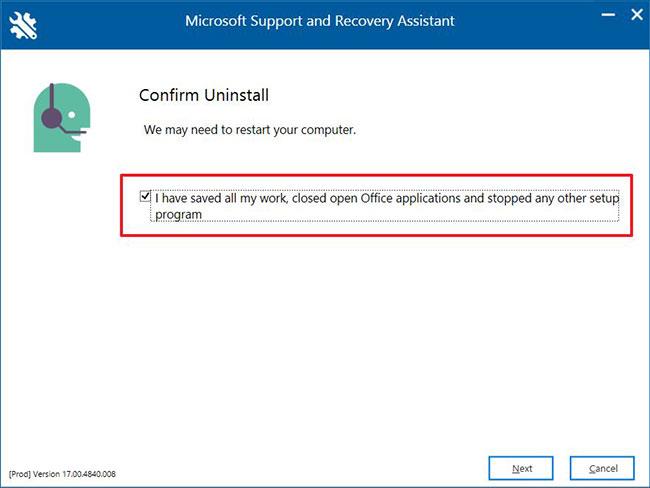

1. Laden Sie Connectify Hotspot herunter und installieren Sie es .

2. Führen Sie Connectify Hotspot im Wi-Fi-Repeater-Modus aus

Klicken Sie oben in der Benutzeroberfläche auf die Schaltfläche „Wi-Fi Repeater“ .

3. Wählen Sie unter Zu wiederholendes WLAN-Netzwerk das Netzwerk aus, dessen Reichweite Sie vergrößern möchten.

4. Verbinden Sie Ihr Gerät mit dem Hotspot.

Klicken Sie auf die Schaltfläche „Hotspot starten“ und Connectify Hotspot beginnt sofort als WLAN-Repeater zu arbeiten, um Ihr WLAN-Signal zu erweitern.

Jetzt können Sie Ihre Geräte – andere Computer, Smartphones, Spielekonsolen, E-Reader usw. – mit diesem Hotspot verbinden.