Ein Passwort ist eine Zeichenfolge, die für den Zugriff auf vertrauliche Informationen, Netzwerke, mobile Geräte oder Computer verwendet wird. Passphrasen sind aus Sicherheitsgründen in der Regel länger als Passwörter und enthalten mehrere Wörter, aus denen die Passphrase besteht.

Passwörter und Passphrasen verhindern, dass unbefugte Personen auf Dateien, Programme und andere Ressourcen zugreifen. Wenn Sie ein Passwort oder eine Passphrase erstellen, sollten Sie darauf achten, dass es stark ist, also sehr schwer zu erraten oder zu knacken ist. Sie sollten für alle Benutzerkonten auf Ihrem Computer sichere Passwörter verwenden. Wenn Sie beruflich ein Netzwerk nutzen, verlangt Ihr Netzwerkadministrator möglicherweise die Verwendung eines sicheren Passworts.

Hinweis : In drahtlosen Netzwerken unterstützt Wi-Fi Protected Key (WPA) die Verwendung von Passphrasen. Diese Passphrase wird in einen Schlüssel umgewandelt, der zur Verschlüsselung verwendet wird, und Sie können ihn nicht sehen.

So verwenden Sie ASCII-Zeichen, um sichere Passwörter zu erstellen

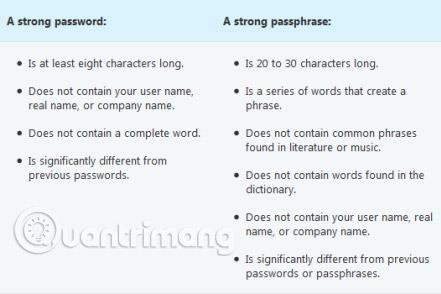

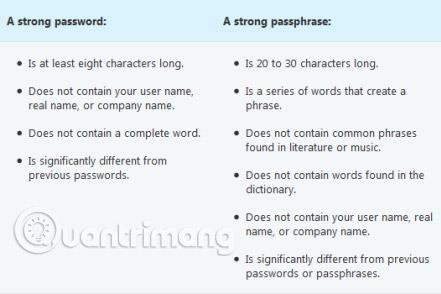

Was macht ein sicheres Passwort oder eine sichere Passphrase aus?

Starke Passwörter und Passphrasen enthalten Zeichen der folgenden vier Typen:

Ein Passwort oder eine Passphrase kann alle oben genannten Kriterien erfüllen und dennoch schwach sein. Beispielsweise erfüllt Hello2U! alle oben aufgeführten Kriterien für ein sicheres Passwort , ist aber dennoch schwach, da es ein vollständiges Wort enthält. H3ll0 2 U! ist eine robustere Alternative, da es einige Buchstaben in vollständigen Wörtern durch Zahlen ersetzt und auch Leerzeichen enthält.

Tipps zum Merken Ihres sicheren Passworts oder Ihrer Passphrase

1. Erstellen Sie ein Akronym aus einer leicht zu merkenden Information. Wählen Sie beispielsweise einen Satz, der für Sie von Bedeutung ist, etwa „Mein Sohn hat am 12. Dezember 2004 Geburtstag.“ Verwenden Sie die Abkürzungen dieses Satzes als Passwort. Sie können beispielsweise Msbi12/Dec,4 als Passwort verwenden.

2. Ersetzen Sie Buchstaben oder Wörter in der einprägsamen Phrase durch Zahlen, Symbole und Rechtschreibfehler. Beispielsweise könnte „Mein Sohn hat am 12. Dezember 2004 Geburtstag“ zu Mi$uns Brthd8iz 12124 werden , und das wäre eine gute Passphrase.

3. Verknüpfen Sie Ihr Passwort oder Ihre Passphrase mit einem Lieblingshobby oder einer Lieblingssportart. „Ich liebe es, Badminton zu spielen“ könnte beispielsweise zu ILuv2PlayB@dm1nt()n werden.

4. Wenn Sie das Gefühl haben, dass Sie Ihr Passwort oder Ihre Passphrase aufschreiben müssen, um es sich zu merken, stellen Sie sicher, dass Sie es nicht beschriften, und bewahren Sie es an einem sicheren Ort auf.

Erstellen Sie stärkere Passwörter und Passphrasen mit ASCII-Zeichen

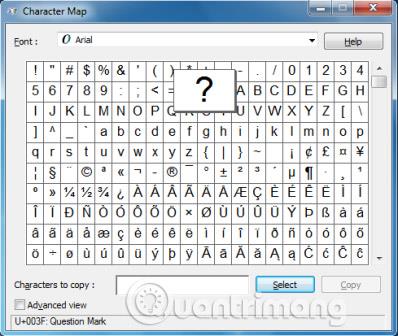

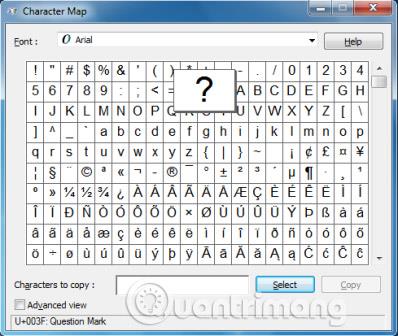

Sie können auch Passwörter und Passphrasen erstellen, die erweiterte ASCII-Zeichen verwenden. Die Verwendung erweiterter ASCII-Zeichen trägt dazu bei, Ihr Passwort oder Ihre Passphrase sicherer zu machen, indem die Anzahl der Zeichen, aus denen Sie wählen können, erhöht wird, um es sicherer zu machen. Stellen Sie vor der Verwendung erweiterter ASCII-Zeichen sicher, dass das Passwort und die darin enthaltene Passphrase mit den von Ihnen oder Ihrem Arbeitsplatz verwendeten Programmen kompatibel sind. Seien Sie besonders vorsichtig bei der Verwendung erweiterter ASCII-Zeichen in Passwörtern und Passphrasen, wenn an Ihrem Arbeitsplatz mehrere Betriebssysteme oder Windows-Versionen verwendet werden .

Erweiterte ASCII-Zeichen finden Sie in der Zeichentabelle. Einige erweiterte ASCII-Zeichen sollten in Passwörtern und Passwörtern nicht verwendet werden. Verwenden Sie das Zeichen nicht, wenn in der unteren rechten Ecke des Dialogfelds „Zeichentabelle“ kein Tastenkürzel definiert ist.

Windows 7- oder Vista- Kennwörter können, wie oben empfohlen, länger als 8 Zeichen sein. Tatsächlich können Sie ein Passwort mit einer Länge von bis zu 127 Zeichen erstellen. Wenn Sie sich jedoch in einem Netzwerk mit Computern unter Windows 95 oder Windows 98 befinden , sollten Sie die Verwendung eines Kennworts mit nicht mehr als 14 Zeichen in Betracht ziehen. Wenn Ihr Passwort länger als 14 Zeichen ist, können Sie sich möglicherweise nicht von Computern mit diesen Betriebssystemen bei Ihrem Netzwerk anmelden.

Mehr sehen: