Eine Möglichkeit, Ihren Computer zu beschleunigen, besteht darin, regelmäßig Antivirensoftware , Virenscanner oder Anti-Spyware-Software zu verwenden . Es gibt viele Softwareprogramme, die Ihren Computer vor schädlichen Substanzen wie Trojanern, Rootkits und Keyloggern schützen , wie zum Beispiel SpyHunter.

SpyHunter nutzt fortschrittliche Technologie, um Ihren Computer vor gefährlichen Bedrohungen zu schützen. Benutzer des Tools werden feststellen, dass alle Vorgänge optimiert sind und automatisch effektive Methoden zum Suchen und Entfernen von Schadcode konfigurieren. Sobald eine Gefahr auf dem Computer erkannt wird, benachrichtigt SpyHunter den Benutzer sofort, um mit der Bearbeitung fortzufahren.

Insbesondere wird SpyHunter kontinuierlich die neueste Malware aktualisieren, um wirksame Präventionsmaßnahmen bereitzustellen. Im folgenden Artikel erfahren Sie, wie Sie mit SpyHunter Spyware von Ihrem Computer entfernen.

Anweisungen zum Entfernen von Spyware und Trojanern mit SpyHunter

Schritt 1:

Klicken Sie auf den Link unten, um die SpyHunter-Software auf Ihren Computer herunterzuladen.

Schritt 2:

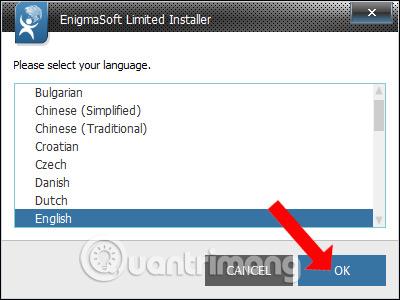

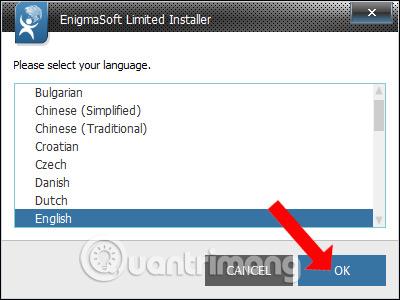

Klicken Sie auf die exe-Datei, um SpyHunter auf Ihrem Computer zu installieren. In der ersten Benutzeroberfläche sieht der Benutzer, dass die Standardinstallationssprache Englisch ist. Klicken Sie auf OK.

Schritt 3:

Als nächstes finden Sie allgemeine Informationen zur SpyHunter-Software. Klicken Sie auf die Schaltfläche „Weiter“ .

Wählen Sie dann Ich akzeptiere... aus , um den Bedingungen des Herstellers zuzustimmen. Klicken Sie abschließend auf „Akzeptieren und installieren“, um mit der Installation fortzufahren.

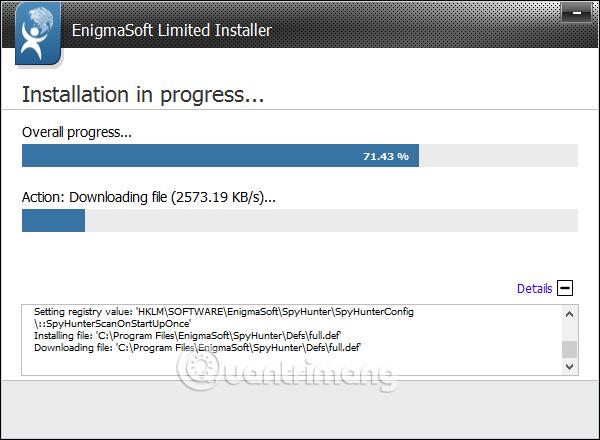

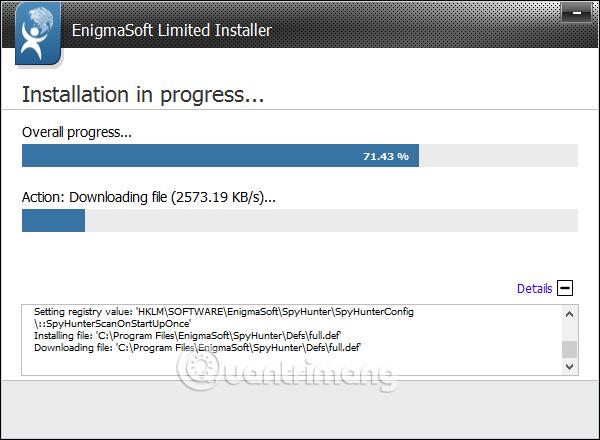

Die Installation von SpyHunter auf dem Computer erfolgt unmittelbar danach. Durch Klicken auf die Schaltfläche „Details“ werden Details zum Installationsprozess des Programms angezeigt. Wenn die Installation abgeschlossen ist, klicken Sie einfach auf „Fertig stellen“, um den Vorgang abzuschließen.

Schritt 4:

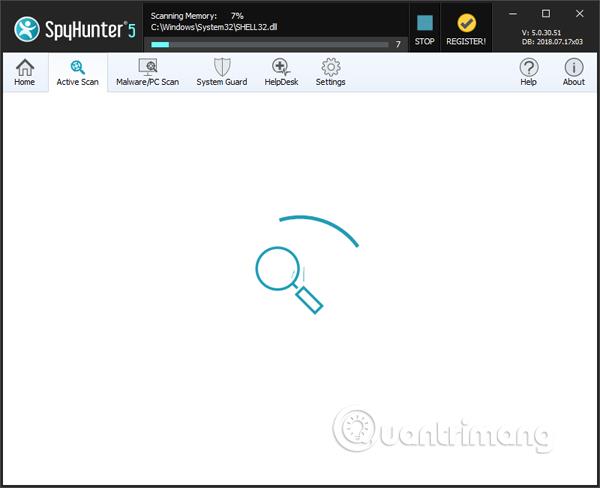

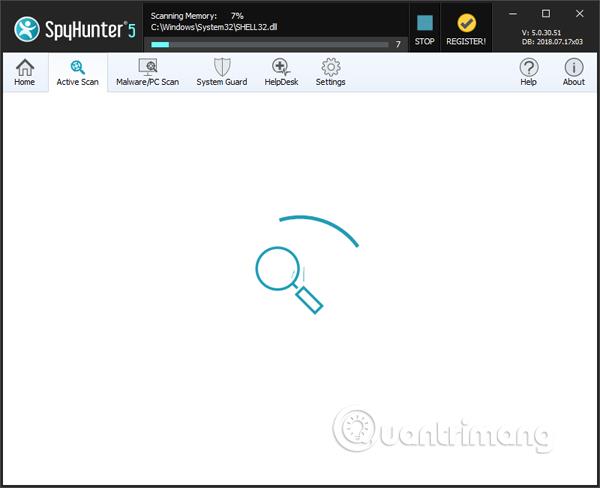

Die SpyHunter-Schnittstelle öffnet sich automatisch auf dem Computer und fährt mit der Aktualisierung der neuesten Daten fort.

Wenn das Update abgeschlossen ist, scannt das Programm automatisch das gesamte System auf dem Computer. Dies ist die Schnittstelle des automatischen Scanprogramms auf SpyHunter. Hinweis für Leser : Während des Scanvorgangs arbeitet der Computer relativ langsam. Daher sollten Sie alle auf Ihrem Computer laufenden Programme ausschalten, bevor Sie die SpyHunter-Software starten.

Schritt 5:

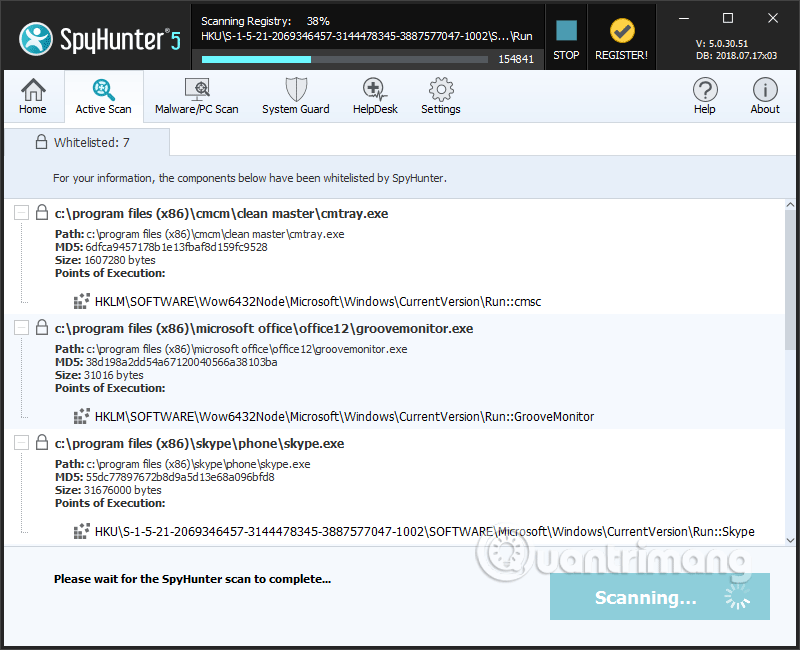

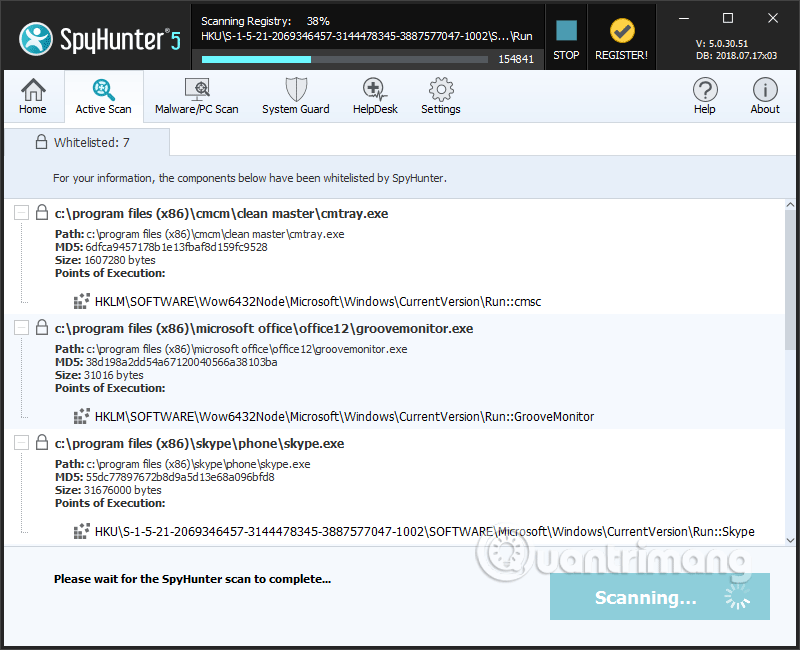

Während des Scanvorgangs zeigt die Software vertrauenswürdige Dateien in der Whitelist-Liste von SpyHunter an .

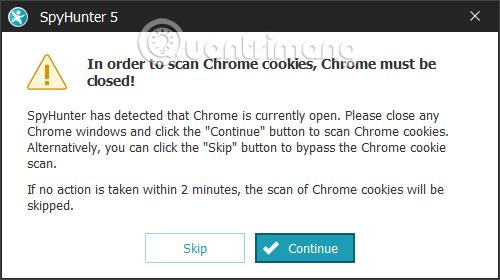

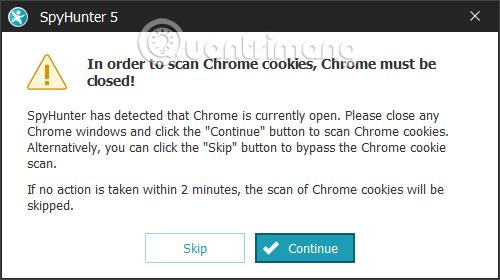

Das Tool überprüft außerdem alle Browser- Cookies auf dem Computer. Wenn die folgende Meldung angezeigt wird, klicken Sie auf „Weiter“, um Chrome zu deaktivieren und Cookies zu scannen . Oder wenn Sie überspringen möchten, klicken Sie auf Überspringen.

Speichern Sie schnell Ihre gesamte Arbeit in Chrome, da SpyHunter Ihnen nur 2 Minuten Zeit gibt, bevor das Cookie-Scannen im Browser automatisch übersprungen wird.

Schritt 6:

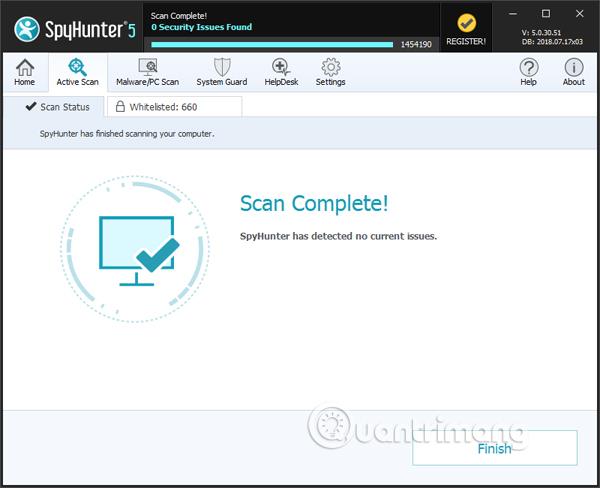

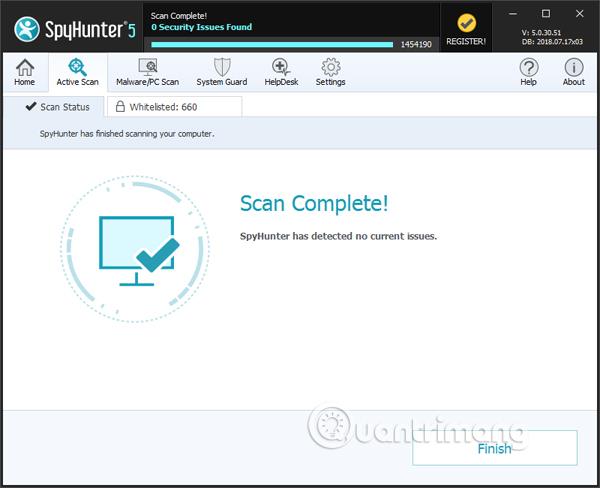

Nach dem Scannen sehen wir direkt auf derselben Schnittstelle eine Benachrichtigung über gefährliche Probleme, die das Computersystem betreffen. Wenn die Benutzeroberfläche wie im Bild unten aussieht, ist der Computer sicher und frei von Spyware oder Malware.

Im Falle von Bedrohungen fordert SpyHunter den Benutzer auf, den Computer neu zu starten, um sie zu verarbeiten und zu entfernen.

Schritt 7:

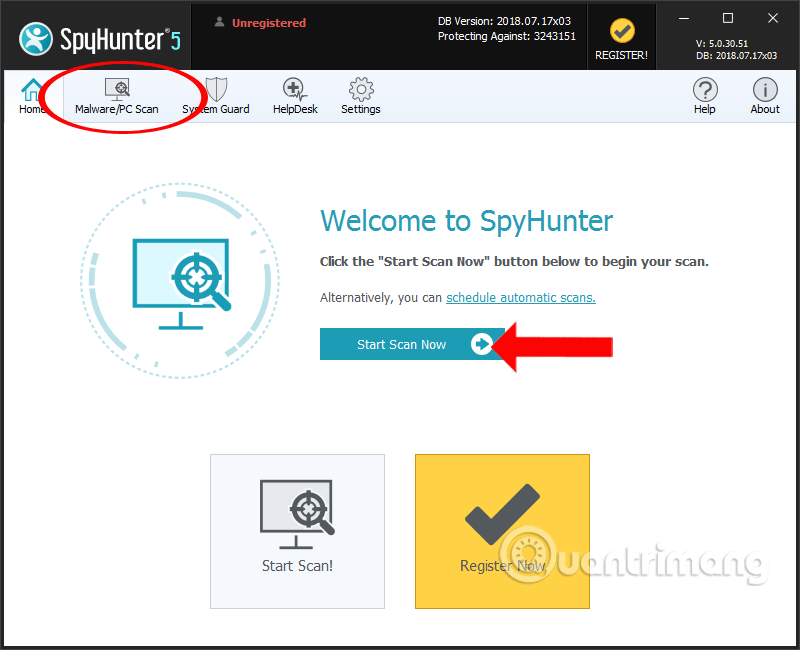

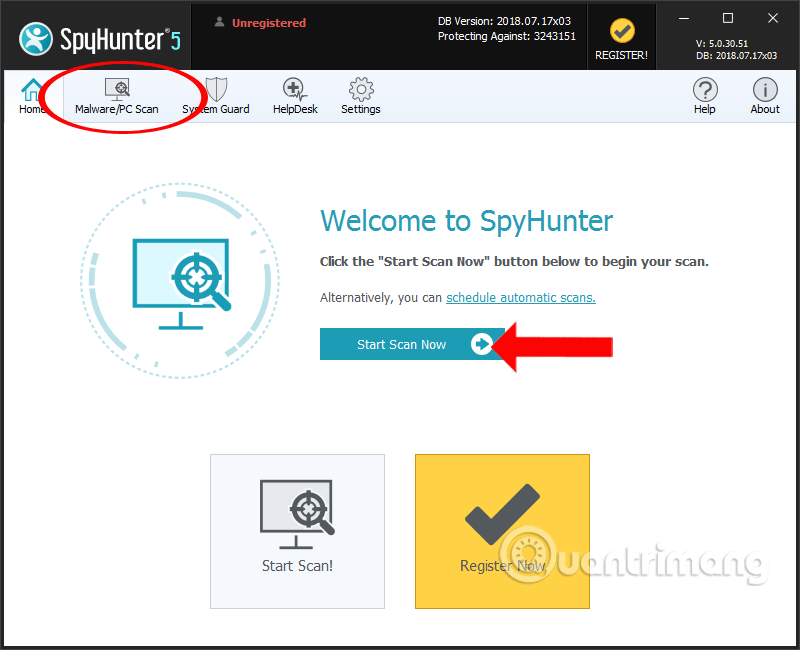

Bei zukünftigen Starts wird SpyHunter nicht über den Abschnitt „Aktiver Scan“ verfügen . Klicken Sie auf „Jetzt scannen“ oder klicken Sie auf den Abschnitt „Malware/PC-Scan“.

Schritt 8:

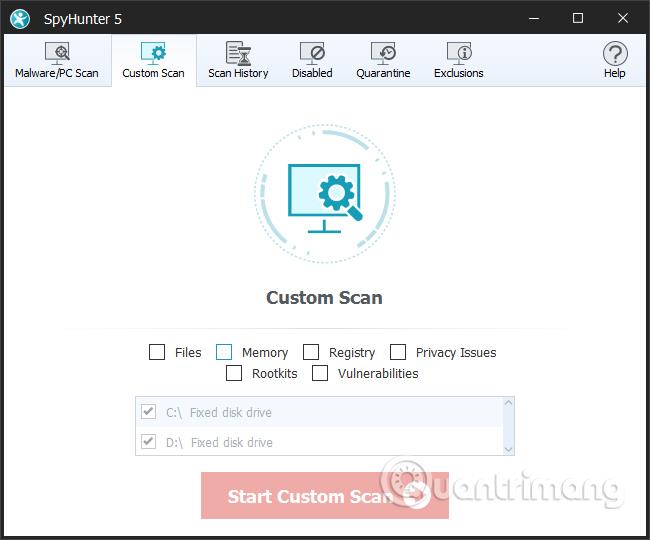

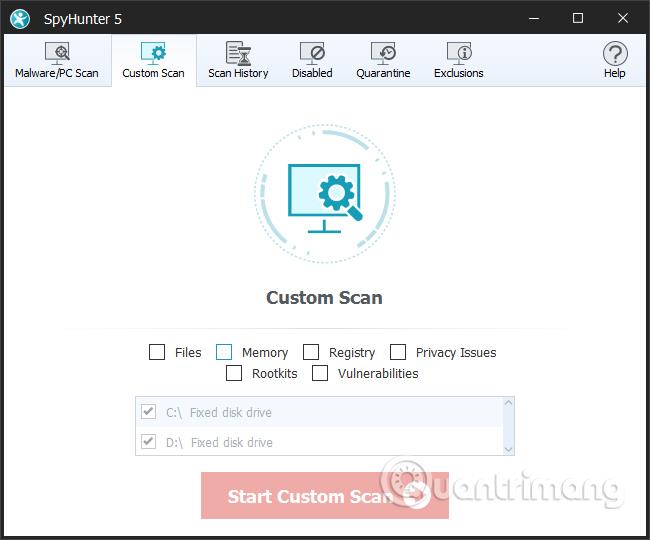

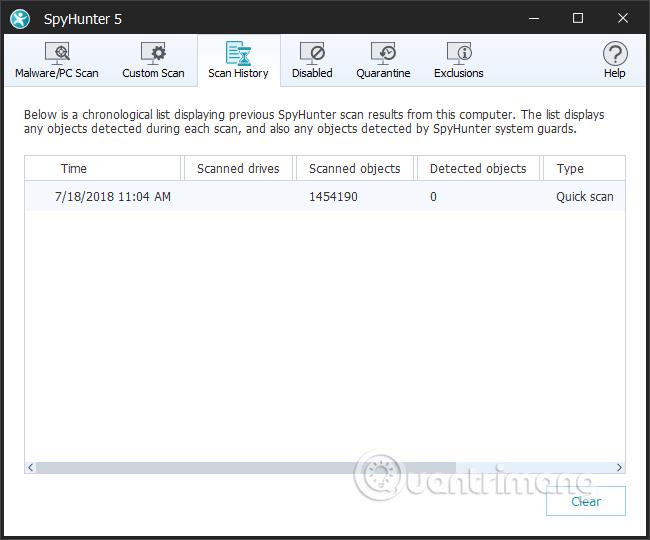

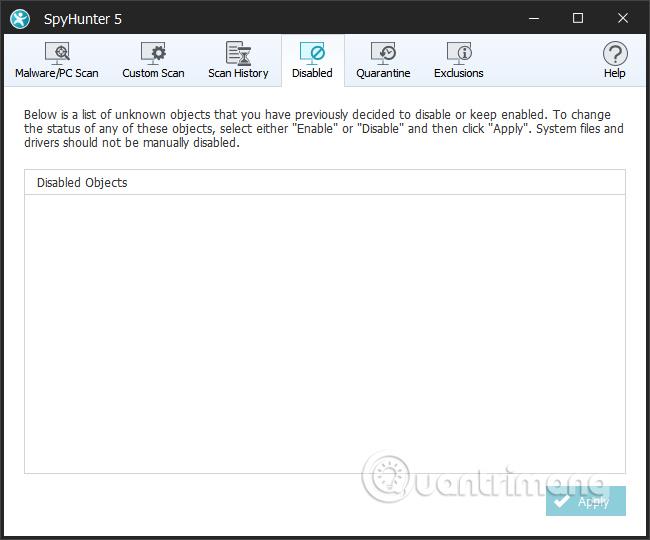

In der neuen Benutzeroberfläche werden Benutzern die folgenden Elemente angezeigt.

Benutzerdefinierter Scan wird verwendet, um den Inhalt auszuwählen, den Sie scannen möchten, z. B. Speicher, Registrierung, Sicherheitsprobleme usw.

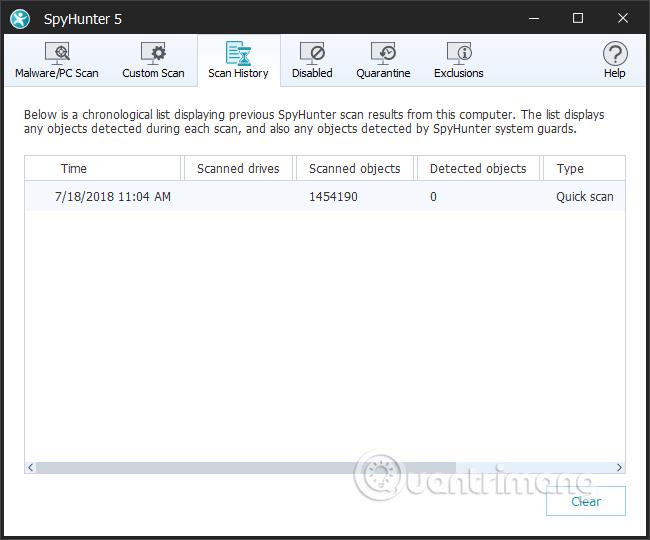

Scanverlauf mit Verlauf der durchgeführten Systemscans. Hier sehen wir die Gesamtzahl der gescannten Dateien, die Anzahl der problematischen Dateien und den System-Scan-Typ. Klicken Sie auf „Löschen“, wenn der Scanverlauf umfangreich ist.

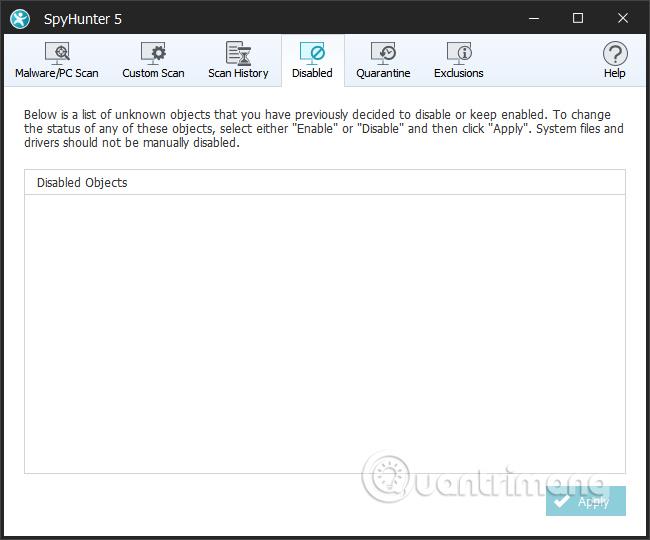

Deaktiviert für unbekannte Dateien, die auf Ihrem Computer erkannt wurden. Sie können also „Aktivieren“ wählen, wenn Sie der Datei vertrauen, oder „Deaktivieren“, um sie zu entfernen.

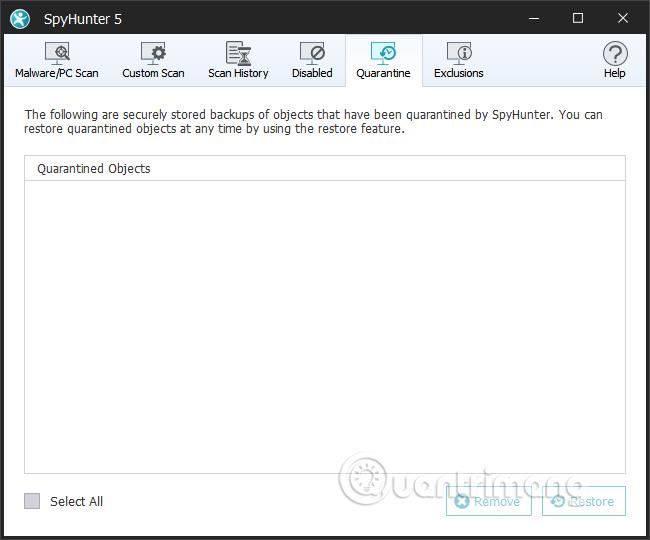

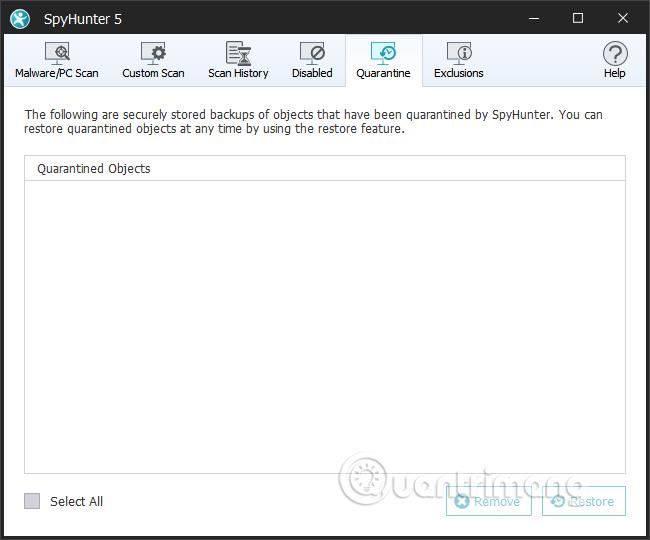

Bei der Quarantäne handelt es sich um einen Ort zur Aufbewahrung verdächtiger Personen, der aus Sicherheitsgründen vom System „isoliert“ wird. Sie können „Entfernen“ wählen, um die Datei vollständig zu löschen, oder „Wiederherstellen“, um die Datei wiederherzustellen.

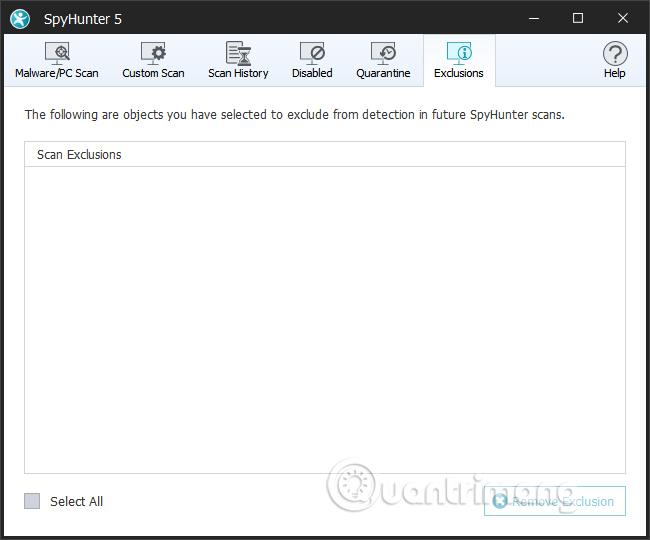

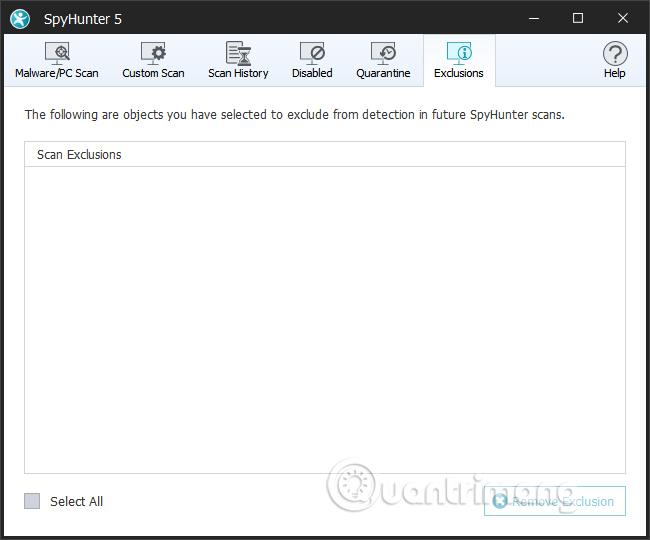

Ausschlüsse sind Objekte, denen Sie vertrauen und die Sie nicht auf SpyHunter überprüfen möchten.

Schritt 8:

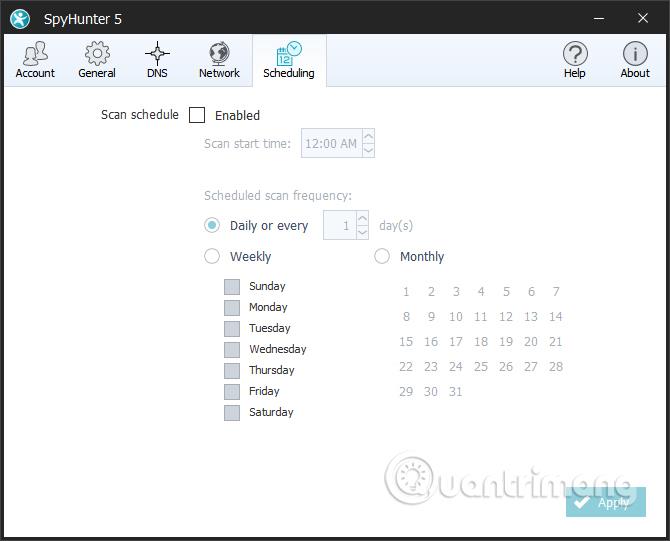

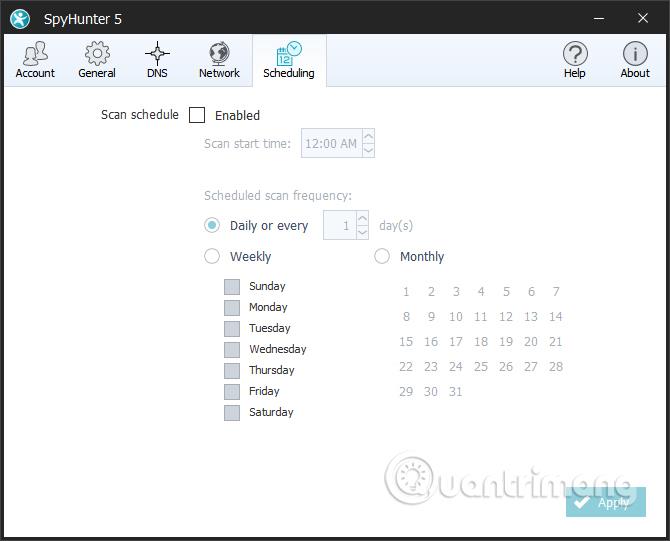

Kehren Sie zum Abschnitt „Startseite“ zurück und klicken Sie auf „ Automatische Scans planen“, um einen Scan des Computers zu planen.

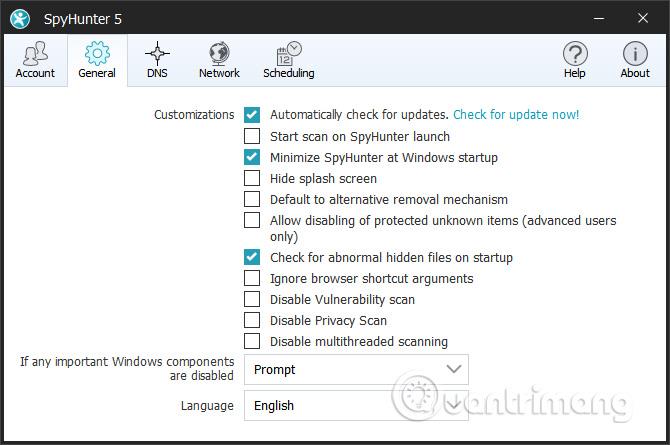

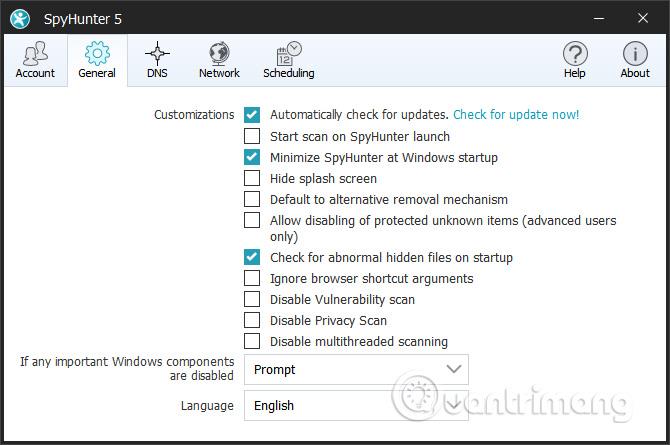

Wenn Sie außerdem auf den Abschnitt „Allgemein“ klicken , stehen Ihnen Optionen zum Durchsuchen des Computers nach der Software zur Verfügung.

Oben erfahren Sie, wie Sie mit der SpyHunter-Software das Computersystem überprüfen und Bedrohungen erkennen, die das System bedrohen können, wie etwa Malware, Spyware, Keylogger, Rojans oder Rootkits. Bei der ersten Verwendung scannt die Software den Computer automatisch. Und beim nächsten Mal können Benutzer den Inhalt auswählen, den sie überprüfen möchten.

Mehr sehen:

Ich wünsche Ihnen viel Erfolg!