Einer der Gründe für Computerviren- und Malware-Angriffe besteht darin, dass Benutzer Software und Anwendungen aus schwebenden Quellen herunterladen und nicht von offiziellen, äußerst zuverlässigen Websites. Es gibt jedoch viele Fälle, in denen Sie Software mit angehängten Daten herunterladen, die von der E-Mail-Adresse eines Bekannten gesendet wurden, oder eine Datei aus dem Internet herunterladen müssen, und es schwierig ist zu bestätigen, ob diese E-Mail-Adresse von einem Hacker übernommen wurde, um schädliche Inhalte zu verbreiten Code oder nicht. In diesem Fall können Sie Programme verwenden, die die Sicherheit von Dateien überprüfen, beispielsweise das Tool Winja.

Winja ist eine kostenlose Sicherheitssoftware von Phrozen Software, mit der Sie die Sicherheit der Daten auf Ihrem Computer überprüfen oder das System scannen können, um zu prüfen, ob Gefahren bestehen. Insbesondere sendet die Winja-Software Testdaten an 58 bekannte Sicherheitsunternehmen wie Bitdefender, Kaspersky, Avast, BKAV usw., um die Sicherheit jeder Datei zu gewährleisten. Der folgende Artikel von LuckyTemplates zeigt den Lesern, wie sie mit Winja Dateien, Zugriffspfade und das System überprüfen können.

Schritt 1:

Klicken Sie auf den Link unten, um die Seite von Phrozen Software zu besuchen und die Software herunterzuladen.

- https://www.phrozen.io/download/1

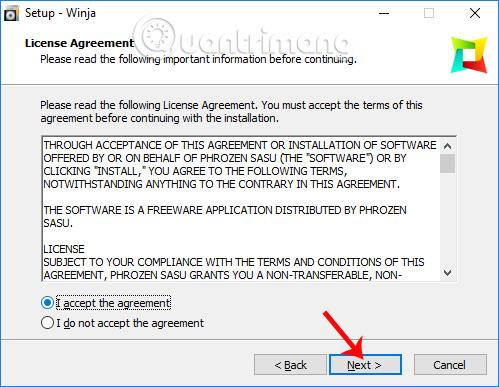

Die Kapazität von Winja ist recht gering und beansprucht nicht so viele Systemressourcen wie viele andere Softwareprogramme. Klicken Sie auf die .exe-Datei der Software, um mit der Installation fortzufahren. Klicken Sie in der ersten Benutzeroberfläche auf Weiter , um fortzufahren.

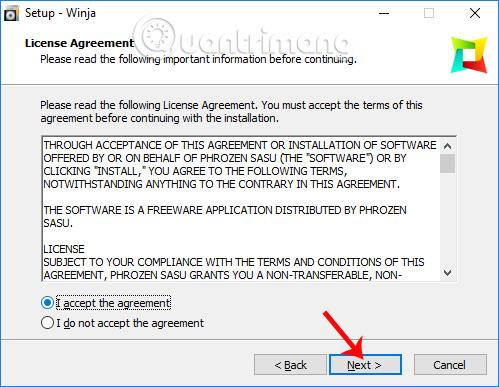

Schritt 2:

Gehen Sie zur Benutzeroberfläche der Winja-Nutzungsbedingungen, klicken Sie auf „ Ich akzeptiere die Vereinbarung“ und dann unten auf die Schaltfläche „Weiter“ .

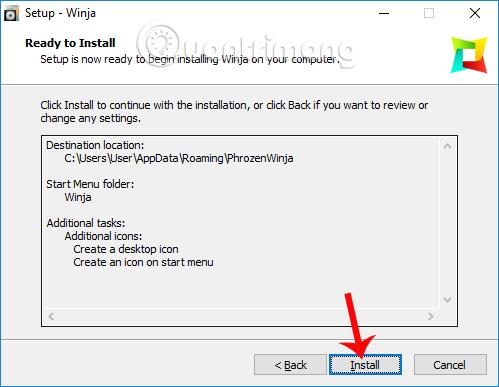

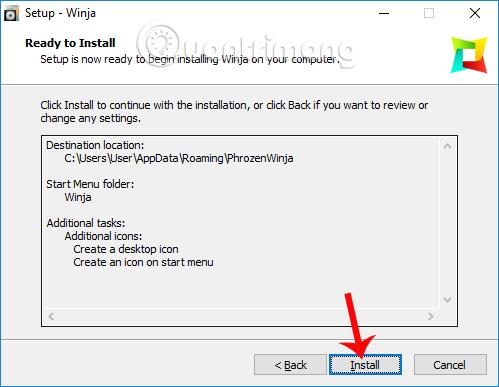

Schritt 3:

Die nächsten Schritte bestehen darin, auf „Weiter“ zu klicken und dann auf „Installieren“ zu klicken, um Winja auf dem Computer zu installieren.

Abschließend wartet der Benutzer auf den erfolgreichen Abschluss der Softwareinstallation und klickt dann auf „Fertig stellen“, um den Vorgang abzuschließen.

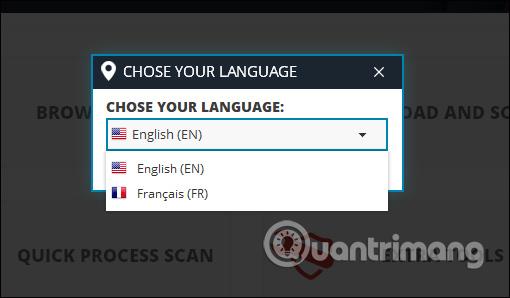

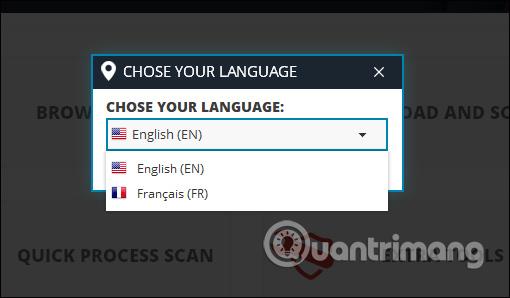

Schritt 4:

Starten Sie die Anwendung und in der ersten Benutzeroberfläche können Sie mit der Software die Sprache auswählen. Es stehen zwei Sprachen zur Verfügung: Englisch und Französisch. Hier verwenden wir Englisch.

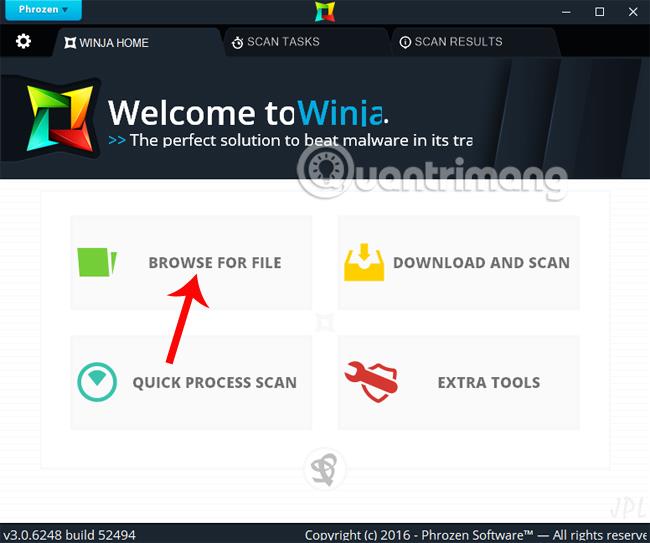

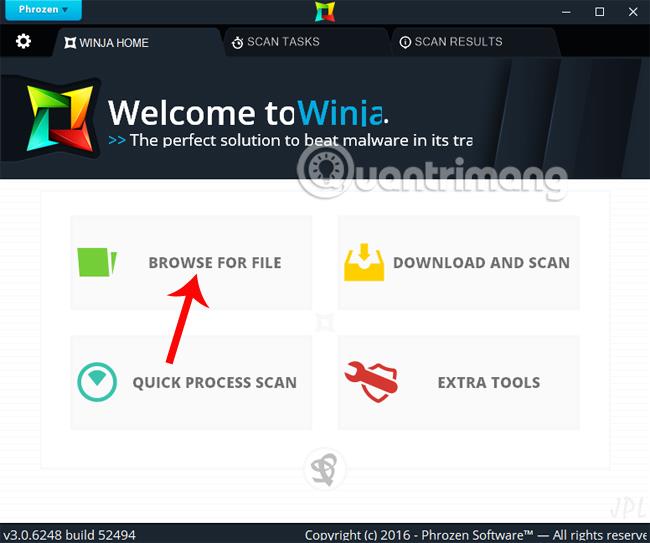

Schritt 5:

Die Hauptschnittstelle der Software ist relativ einfach und verfügt über vier Optionen, die vier Funktionen zur Überprüfung von Dateien und Systemen entsprechen. Um die Sicherheit der Datei zu überprüfen, die Sie gerade auf Ihren Computer heruntergeladen haben, klicken Sie auf die Option „Nach Datei suchen“ .

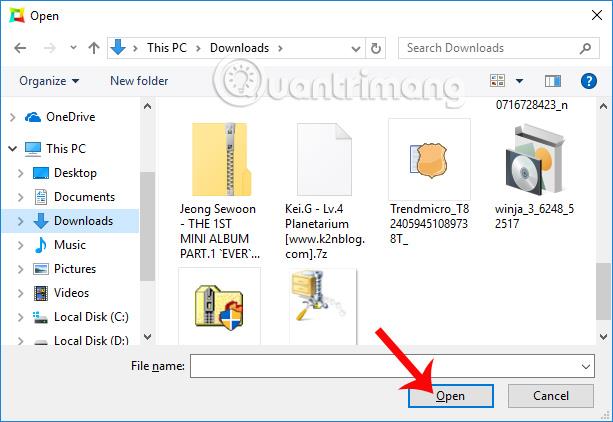

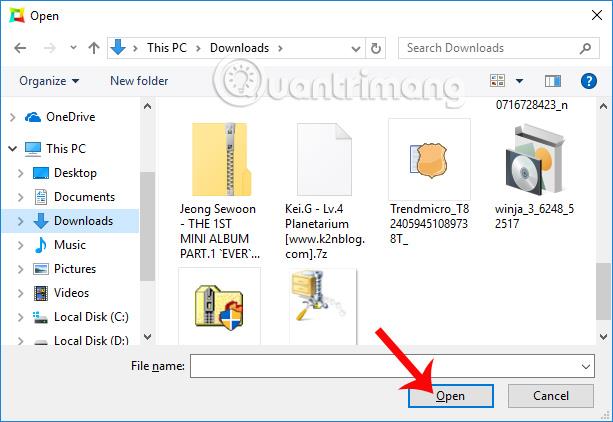

Greifen Sie auf den Ordner auf Ihrem Computer zu, klicken Sie auf die Datei, die Sie überprüfen möchten, und klicken Sie dann auf Öffnen .

Schritt 6:

Wir warten darauf, dass der Winja-Prozess Daten in das System hochlädt, und fahren dann mit der Verarbeitung fort. Für diesen Vorgang muss der Computer über eine Internetverbindung verfügen, um eine Verbindung zum Serversystem herzustellen.

Schritt 7:

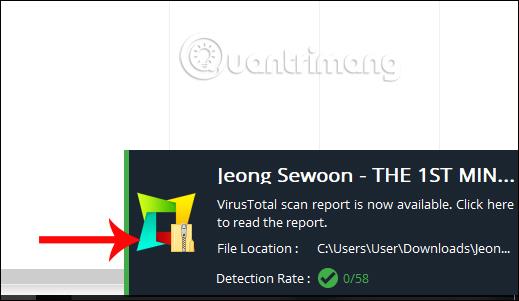

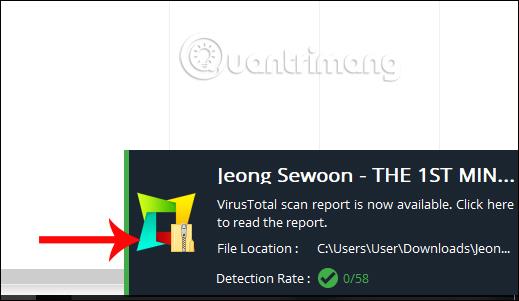

Wenn der Prüfvorgang abgeschlossen ist, erscheint in der unteren rechten Ecke der Bildschirmoberfläche ein Benachrichtigungsfeld .

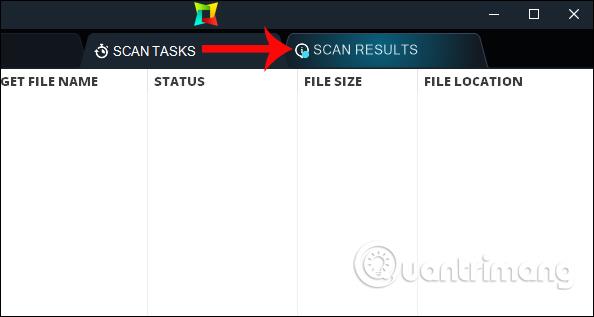

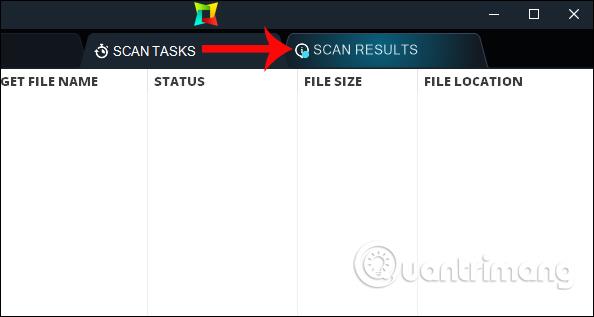

Benutzer klicken direkt auf diese Benachrichtigung, um detaillierte Datentestergebnisse anzuzeigen. Oder klicken Sie andernfalls in der Datenscanoberfläche von Winja auf den Abschnitt „Scanergebnisse“ , in dem der Dateiscanverlauf gespeichert wird, um die Ergebnisse anzuzeigen.

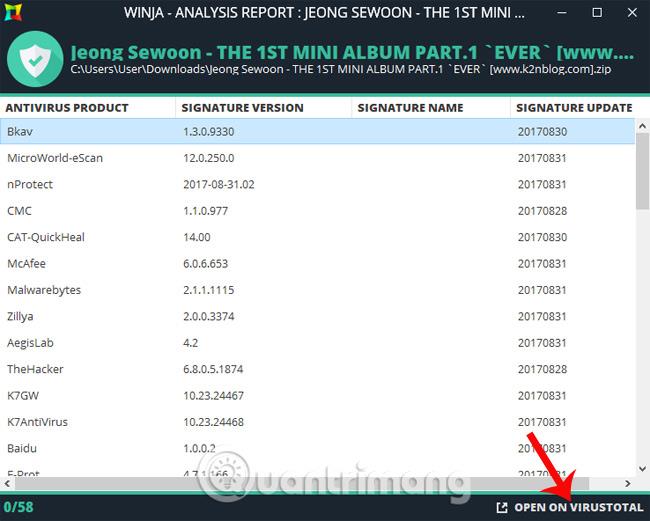

Schritt 8:

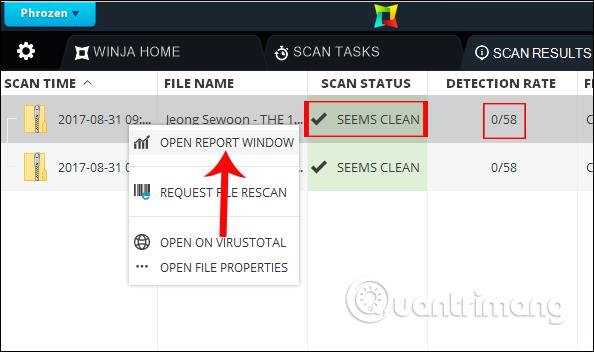

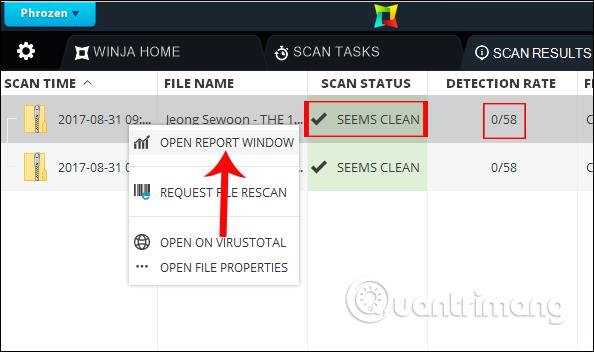

Wechseln Sie zur neuen Oberfläche. Hier wird eine Liste der überprüften Dateien angezeigt. Sie müssen auf die beiden Spalten Scan-Status achten, wenn dort „Scheint sauber“ steht und die Erkennungsrate 0/58 beträgt , was bedeutet, dass die Software sicher ist. Keine der 58 Websites hat gefährliche Probleme festgestellt.

Klicken Sie anschließend mit der rechten Maustaste auf die gescannte Datei und wählen Sie Berichtsfenster öffnen , um detaillierte Ergebnisse von 58 sicheren Websites anzuzeigen.

Schritt 8:

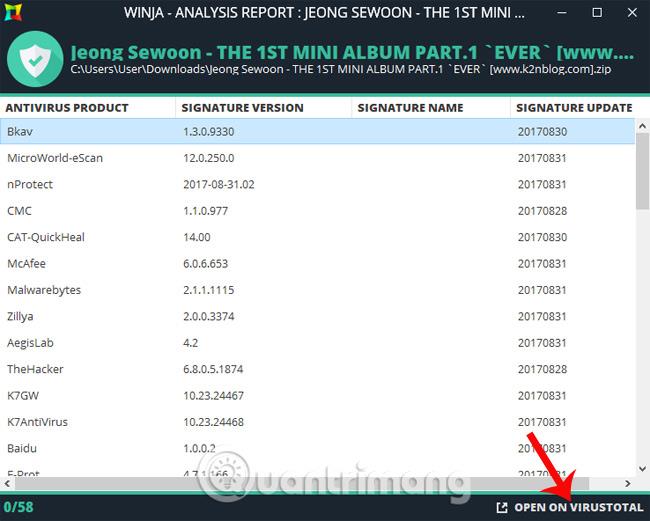

In der Benutzeroberfläche mit den Ergebnissen der Dateiprüfung sehen wir eine Liste der Datenprüfungen von 58 Websites im Winja-Tool. Sie können auch auf „Öffnen“ bei Virustotal klicken , um die Ergebnisse der Datenprüfung dieses berühmten Online-Dateiprüfungsdienstes anzuzeigen.

Wenn eine dieser 58 Websites vor Gefahren warnt, sollten Sie es sich vor der Installation noch einmal überlegen.

Schritt 9:

Darüber hinaus können Sie die Zuverlässigkeit des Links zum Herunterladen der Datei auf Ihren Computer überprüfen. Klicken Sie auf der Hauptoberfläche der Software auf die Option „Herunterladen und scannen“ .

Fügen Sie als Nächstes in diesem Dialogfeld den Daten-Download-Link ein und klicken Sie unten auf „Herunterladen und scannen“ . Die Software lädt die Datei im sicheren Modus herunter und scannt sie dann.

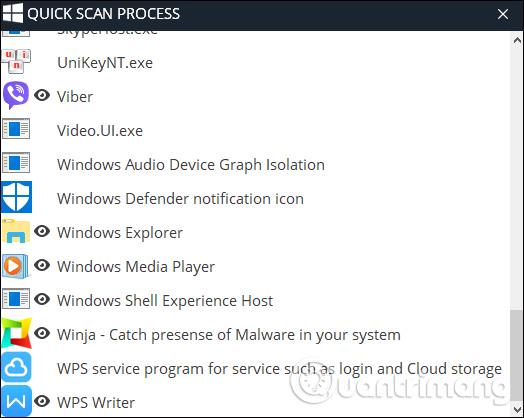

Schritt 10:

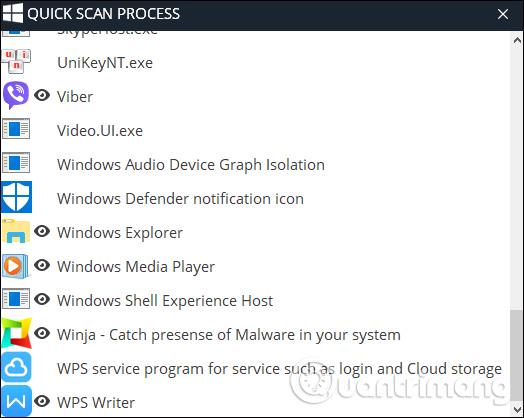

Die Quick Process Scan- Option des Programms überprüft Hintergrundprozesse in Windows. Falls ein seltsamer Prozess erkannt wird, doppelklicken Sie, um ihn sofort zu überprüfen.

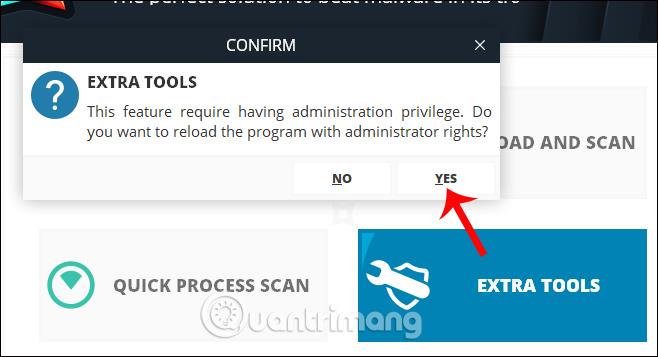

Schritt 11:

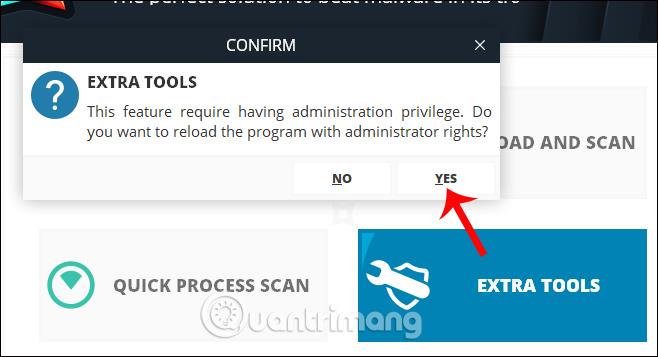

Extra Tools ist eine Option zum tieferen Eingriff in das System, die mit Admin-Administratorrechten verwendet wird. Ein Anfragefeld wird angezeigt. Klicken Sie auf „Ja“ , um zuzustimmen.

Wenn Sie jedoch keine Erfahrung in der Tiefenverarbeitung haben, können Sie auch die verbleibenden drei Prüffunktionen verwenden, um die Sicherheitsqualität sicherzustellen.

Mit dem Winja-Tool können wir ganz einfach jede Datei auf dem System überprüfen oder den Datei-Download-Link überprüfen und dann einen sicheren Download-Modus mit Datei-Scan einrichten. Da 58 berühmte Sicherheitswebsites mit der Software verlinkt sind, müssen Sie sich keine Sorgen mehr machen, ob die Software Viren enthält oder nicht.

Ich wünsche Ihnen viel Erfolg!