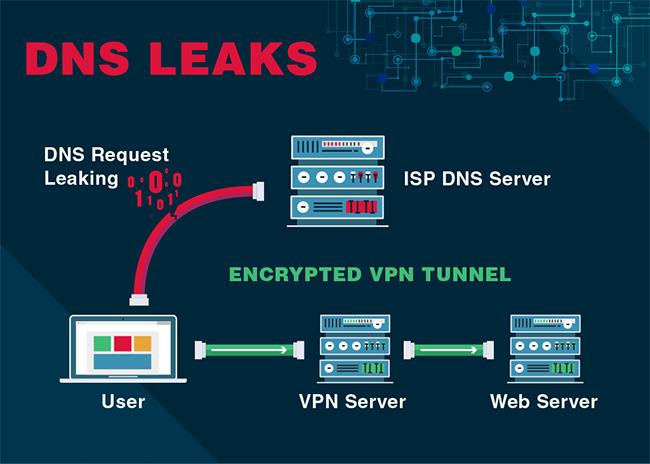

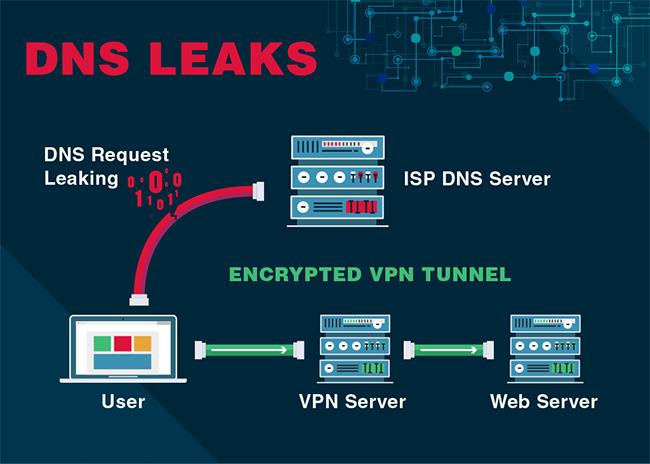

DNS-Informationen können manchmal aus einer VPN-Verbindung austreten und schwerwiegende Folgen für den Online-Datenschutz und die Online-Sicherheit haben.

Was ist ein DNS-Leak?

Sie können sich Ihre Internetverbindung als zweiteilig vorstellen. Es gibt den Teil, den Sie erwarten würden, bei dem Sie eine Verbindung zu einer Website herstellen und die Daten abrufen, aus denen diese Website besteht. Aber es gibt noch einen weiteren Teil: Um den Standort der Website zu ermitteln, muss Ihr Computer eine Verbindung zu einem Domain Name Service (DNS) herstellen, der den von Ihnen als URL eingegebenen Domainnamen mit der IP-Adresse des Servers verbindet, auf dem die Website gehostet wird.

Durch DNS-Lecks werden Informationen über Ihren ISP und Ihren Standort an die von Ihnen besuchten Websites weitergegeben

Wenn Sie nun eine Verbindung über ein VPN herstellen, stimmt der DNS-Teil der Verbindung manchmal nicht mit allem anderen über das VPN überein . Stattdessen geht es direkt an den ISP und stellt alle Informationen über die Websites bereit, zu denen Sie eine Verbindung herstellen. DNS-Leaks offenbaren nicht nur Ihre Browsing-Aktivitäten gegenüber Ihrem ISP, sondern geben auch Informationen über Ihren ISP und Ihren Standort an die von Ihnen besuchten Websites weiter. Im Wesentlichen macht ein DNS-Leck Ihr VPN praktisch unbrauchbar.

Warum kommt es zu DNS-Lecks?

DNS-Lecks entstehen hauptsächlich durch eine falsch konfigurierte VPN-Verbindung, es können jedoch auch Fehler aufgrund von Unterbrechungen Ihres Dienstes auftreten. DNS-Lecks sind nicht spezifisch für das eine oder andere Betriebssystem, sondern kommen bei bestimmten Konfigurationen und je nach VPN-Anbieter häufiger vor. Es kann zu Lecks auf Windows, Mac, Linux, Android, iOS und allen anderen Geräten oder Betriebssystemen kommen, die Sie mit dem VPN verbinden.

In den meisten richtig konfigurierten Situationen stellt der Computer eine Verbindung zum VPN her. Dazu werden der ISP und die DNS-Server des ISP verwendet. Das ist völlig in Ordnung, denn der ISP sieht immer, dass Sie mit dem VPN verbunden sind. Die Verbindung wechselt dann zur Verwendung des DNS des VPN, und auf diesen Server muss im selben Netzwerk wie der VPN-Server zugegriffen werden. Diese Methode stellt sicher, dass der DNS-Verkehr verschlüsselt ist, da er denselben Tunnel wie anderer VPN-Verkehr verwendet.

DNS-Lecks entstehen hauptsächlich durch falsch konfigurierte VPN-Verbindungen

In fast allen Fällen wird Ihre Verbindung ohne Ihr Wissen oder explizite Anweisungen auf diese Weise eingerichtet, da die VPN-Clients, die Sie vom Anbieter herunterladen, alles für Sie einrichten. Wenn Sie jedoch die Standardkonfiguration von OpenVPN verwenden , können Sie sicherstellen, dass Ihre Verbindung diesem Muster folgt.

Wenn aus irgendeinem Grund ein Problem auftritt und dieses Muster nicht befolgt wird, kann der DNS-Verkehr den VPN-Tunnel verlassen und von außen gesehen werden.

Standardmäßig werden DNS-Anfragen nicht verschlüsselt. Einige DNS-Server lösen dieses Problem immer besser, die meisten ISPs unterstützen jedoch keine Verschlüsselung von DNS-Anfragen. Selbst wenn dies der Fall wäre, würde es für Sie als Benutzer nicht viel lösen.

Obwohl es unwahrscheinlich ist, dass etwas schief geht, kann im Leben alles passieren. Wenn Ihr Client beispielsweise für die Verwendung eines bestimmten DNS-Servers im VPN-Netzwerk konfiguriert ist. Wenn auf diesen Server derzeit nicht zugegriffen werden kann oder ungewöhnlich viel Datenverkehr auftritt und es zu einer Zeitüberschreitung kommt, greift der Client auf den im Betriebssystem konfigurierten Standard-DNS-Server zurück und es liegt offiziell ein DNS-Leck vor.

Woher wissen Sie, ob ein DNS-Leck vorliegt?

DNS-Lecks stellen zahlreiche Sicherheits- und Datenschutzrisiken dar. Daher ist es wichtig, festzustellen, ob ein Leck vorliegt, und Lösungen zur Behebung des Problems zu finden. Weitere Informationen finden Sie im Artikel: So überprüfen und beheben Sie DNS-Leck-Fehler in VPN .