Universal Serial Bus (USB) ist heute das bequemste tragbare Datenspeichergerät. Aber Sie sollten mit diesem hübsch aussehenden USB-Laufwerk vorsichtig sein. USB kann nicht nur Malware enthalten, sondern auch als USB-Killer fungieren und Ihren PC dauerhaft beschädigen.

Wie funktioniert der USB-Killer und was können Sie tun, um ihn zu stoppen?

Was ist ein USB-Killer?

Wie der Begriff schon sagt, handelt es sich bei einem USB-Killer um ein modifiziertes USB-Laufwerk, das ein Gerät beschädigen oder zerstören kann, wenn man es in den USB-Anschluss eines Geräts einsteckt.

Um sein Ziel zu erreichen, liefert der USB-Killer kontinuierlich Spannungsspitzen (210 – 220 V) an das angeschlossene Gerät. Da der USB-Anschluss nur für 5 V ausgelegt ist, wird dieser wiederholte Hochspannungsstoß das elektrische System des Host-Geräts irreparabel beschädigen.

Der erste USB-Killer soll von einem russischen Computerforscher erschaffen worden sein, der unter dem Pseudonym „Dark Purple“ arbeitete. Und die Idee dahinter war, zu testen, wie gut ein digitales Gerät Stromstößen standhalten kann.

Allerdings nutzen Computerhersteller und Penetrationstester zu diesem Zweck keine USB-Killer.

Stattdessen nutzen Cyberkriminelle USB-Killerprogramme, um den Computern der Opfer Schaden zuzufügen. Sie können einen USB-Killer problemlos für nur 3 US-Dollar (ca. 70.000 VND) kaufen.

Schlimmer noch: Cyberkriminelle können einfache ionische Luftreiniger leicht so umbauen, dass sie als USB-Killer fungieren.

Wie funktioniert der USB-Killer?

Das USB-Killer-Gerät verfügt über viele Kondensatoren, um elektrische Energie zu sparen. Wenn Sie es an Ihren Computer anschließen, bezieht es Strom über den USB-Anschluss, um seine Kondensatoren zu füllen.

Sobald das USB-Killergerät vollständig mit Strom versorgt ist, entzieht es den gesamten Strom (200 V oder mehr) auf einmal über die Datenleitungen desselben USB-Anschlusses. Dadurch wird das Host-Gerät zerstört, da die Datenpins für eine sehr geringe Spannung ausgelegt sind, die gerade ausreicht, um Signale zu senden und zu empfangen.

Heutzutage haben sich USB-Killergeräte von einfachen Plug-and-Zap-Geräten zu leistungsstarken Killergeräten mit erweiterter Funktionalität entwickelt.

Beispielsweise können Cyberkriminelle jetzt USB-Killer mit wiederaufladbaren Batterien kaufen. Ein solcher USB-Killer kann das Host-Gerät zerstören, selbst wenn das Gerät ausgeschaltet ist.

Zu den fortschrittlichen Angriffsmethoden von USB-Killern gehören heute:

- Fernauslöser: Per Fernsteuerung kann jemand einen Angriff auslösen.

- Zeitgesteuerte Angriffe: Cyberkriminelle können ein Datum und eine Uhrzeit für die Auslösung eines Angriffs festlegen.

- Ermöglichung über Smartphones: Man kann Angriffe über Android- oder Apple-Smartphones verwalten.

Darüber hinaus können Bedrohungsakteure problemlos verschiedene Adapter erhalten, um Geräte über Display-Port, HDMI-Anschluss, Micro-USB usw. zu zerstören.

Ein US-Alumnus von St. Rose zerstörte 59 Computer und 7 Computermonitore mit USB Killer. Durch sein Verbrechen wurde Ausrüstung im Wert von 51.109 US-Dollar beschädigt. Und die Zeit, die benötigt wird, um beschädigte Geräte zu finden und zu ersetzen, kostet 7.362 US-Dollar.

USB-Killer werden kommerziell online verkauft, sodass die Leute sie schnell in die Hände bekommen können. Ergreifen Sie daher die notwendigen Schritte, um Ihr Gerät vor USB-Killerangriffen zu schützen.

Ist es möglich, USB-Killergeräte zu erkennen?

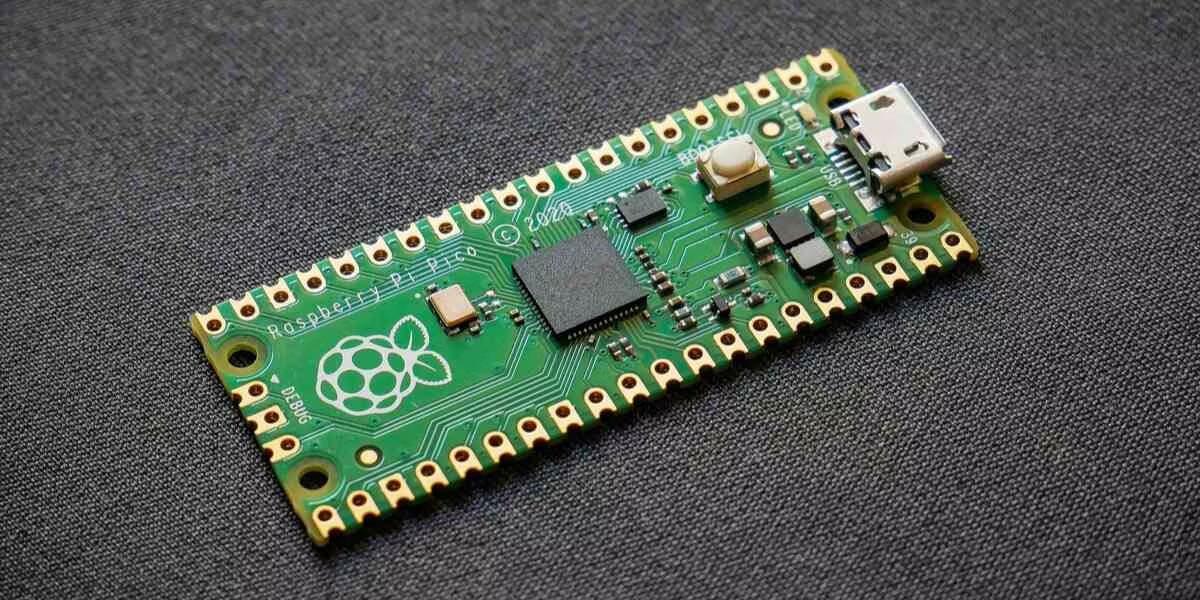

USB-Platine

Leider kann man ein normales USB-Laufwerk nicht allein durch bloßes Hinsehen von einem USB-Killer unterscheiden. Um diese Entscheidung zu treffen, müssen Sie die USB-Box öffnen. Ein typischer USB-Killer verfügt über mehrere Kondensatoren, um die Energie vom USB-Anschluss zu speichern.

Wenn Sie beurteilen möchten, ob es sich bei einem USB-Laufwerk um einen USB-Killer handelt, ohne das Gehäuse zu öffnen, benötigen Sie ein USB-Killer-Erkennungsgerät.

Der USB-Stick, den Sie gerade in Ihrer Garage gefunden haben, könnte jedoch absichtlich dort gelassen worden sein, um einen USB-Drop-Angriff durchzuführen .

Schließen Sie also kein unbekanntes USB-Laufwerk an Ihren Computer an, auch wenn die USB-Killer-Erkennung des Geräts die Möglichkeit einer Schädlichkeit ausschließt.

So schützen Sie sich vor USB-Killer-Angriffen

Hier sind einige Möglichkeiten, Ihre Hardware vor USB-Killerangriffen zu schützen.

Verwenden Sie auf keinen Fall unbekanntes USB

Unbekannte USB-Laufwerke stellen eine ernsthafte Sicherheitsbedrohung für Unternehmen und Privatpersonen dar. Allerdings schließen Leute immer noch USB-Sticks an, die sie zufällig finden.

Forscher der University of Michigan, der University of Illinois Urbana-Champaign und Google verteilten etwa 297 USB-Sticks auf dem Universitätsgelände. In ihren veröffentlichten Ergebnissen berichteten sie, dass 45 % der USB-Sticks abgeholt und geöffnet wurden.

Daher ist es keine Überraschung, dass Cyberkriminelle USB verwenden, um USB-Drop-Attrack- und USB-Killer-Angriffe durchzuführen. Und der beste Schutz vor diesen USB-bezogenen Bedrohungen besteht darin, Ihren Mitarbeitern das Öffnen von USB-Sticks unbekannter Herkunft zu verbieten.

Decken Sie die USB-Anschlüsse mit der USB-Kappe ab

Das Schließen physischer USB-Anschlüsse ist eine Low-Tech-Lösung zur Verhinderung von USB-Killerangriffen. Nur so kann verhindert werden, dass schädliche USB-Sticks in das Gerät eingesteckt werden.

Mitarbeiter, die ein USB-Gerät des Unternehmens anschließen müssen, müssen die IT benachrichtigen und den IT-Administrator bitten, die Abdeckung zu entfernen. Wenn der USB-Anschluss nicht geöffnet werden muss, wird die USB-Abdeckung neu positioniert.

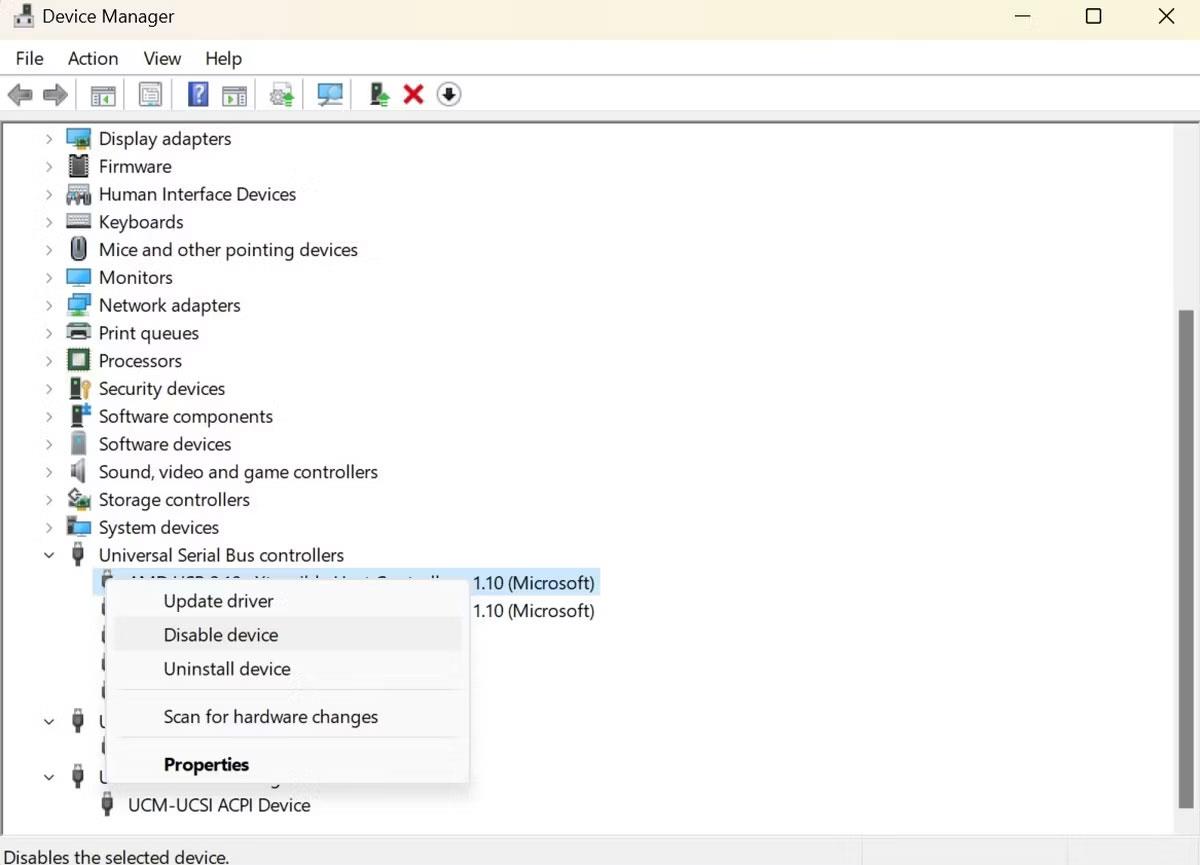

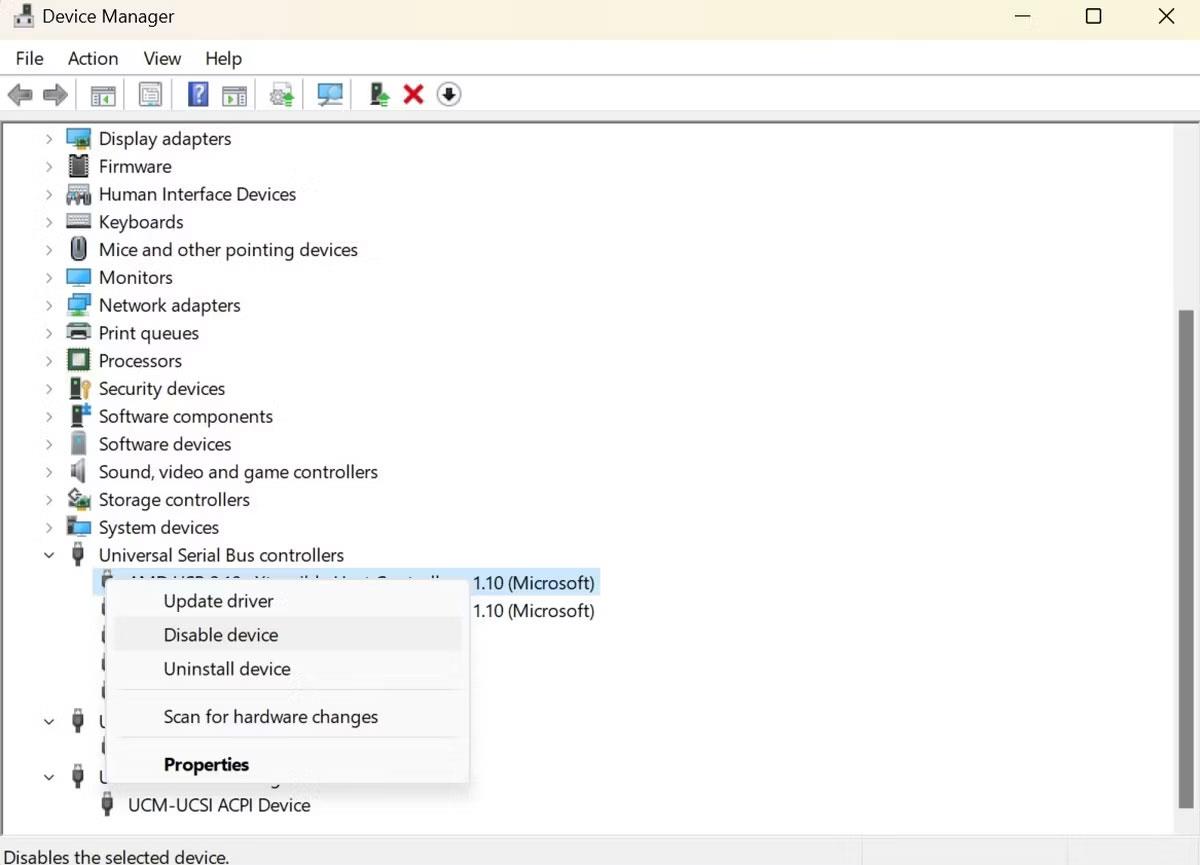

Obwohl das Deaktivieren von USB-Anschlüssen USB-Killer-Angriffe nicht verhindert, kann es eine gute Strategie sein, andere USB-Angriffe zu verhindern. So können Sie USB-Anschlüsse an Ihrem Windows-PC deaktivieren:

- Drücken Sie Windows + X und klicken Sie dann auf die Registerkarte Geräte-Manager .

- Doppelklicken Sie auf die Option „Universal Serial Bus Controllers“, um sie zu erweitern.

- Klicken Sie mit der rechten Maustaste auf den USB-Anschluss, um das Kontextmenü zu öffnen. Klicken Sie dann auf die Option Deaktivieren.

Das Fenster „Geräte-Manager“ zeigt, wie Sie den USB-Anschluss deaktivieren

Gehen Sie zu Geräte-Manager > Universal Serial Bus Controller und klicken Sie mit der rechten Maustaste auf den USB-Anschluss, um das Kontextmenü zu öffnen. Wählen Sie die Option „Aktivieren“ , um die USB-Anschlüsse an Ihrem PC wieder zu aktivieren.

Wenn Sie einen USB-Anschluss offen lassen müssen, verwenden Sie einen Typ-C-Anschluss, da dieser eine kryptografische Authentifizierung bietet, um sicherzustellen, dass keine unangemessene Stromversorgung oder Daten an das Gerät übertragen werden.

Das neueste Betriebssystem von Apple blockiert automatisch die Kommunikation neuer USB-C-Geräte mit dem Betriebssystem, bis der Benutzer das Gerät genehmigt.

Schulen Sie Ihre Mitarbeiter

Ihre Mitarbeiter spielen die wichtigste Rolle dabei, zu verhindern, dass USB-Killer Ihren PC beschädigen.

Organisieren Sie daher regelmäßig Schulungsprogramme zur Sensibilisierung für Cybersicherheit in Ihrem Unternehmen. Machen Sie Ihren Mitarbeitern klar, wie gefährlich es ist, unbekannte USB-Geräte an Firmencomputer anzuschließen.

Sie sollten über getarnte USB-Killer wie ionische Luftreiniger Bescheid wissen. Darüber hinaus können Sie die Bereitschaft Ihrer Mitarbeiter im Kampf gegen USB-Killer regelmäßig testen, indem Sie versuchen, USB-Sticks auf dem Firmengelände zu lassen.