Elliptische Kurvenkryptografie (ECC) ist eine Kryptografietechnik mit öffentlichem Schlüssel, die auf der Elliptischen-Kurven-Theorie basiert und dabei hilft, schnellere, kleinere und stärkere Kryptografie zu erstellen. ECC generiert Chiffren anhand der Eigenschaften elliptischer Kurvengleichungen anstelle der herkömmlichen Methode der Verwendung großer Primzahlen. Diese Technologie kann in Verbindung mit den meisten öffentlichen Verschlüsselungsmethoden wie RSA und Diffie-Hellman verwendet werden.

Laut einigen Forschern erreicht ECC dieses Sicherheitsniveau mit nur 164 Bit, während andere Systeme 1024 Bit benötigen, um das gleiche Niveau zu erreichen. Da ECC dazu beiträgt, Sicherheit bei geringer Rechenleistung und geringem Batterieverbrauch zu gewährleisten, wird es häufig auf mobile Apps angewendet.

ECC wurde von Certicom, einem Anbieter mobiler E-Business-Sicherheitssysteme, entwickelt und kürzlich von Hifn, einem Hersteller von integrierten Schaltkreisen und Cybersicherheitsprodukten, lizenziert. RSA entwickelt derzeit auch ein eigenes ECC. Viele Unternehmen, darunter 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW und VeriFone, unterstützen ECC auf ihren Produkten.

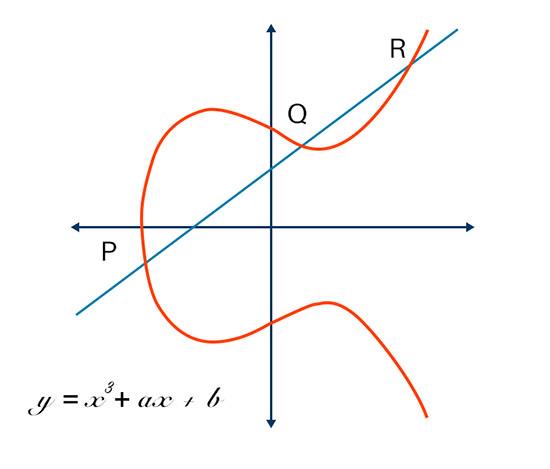

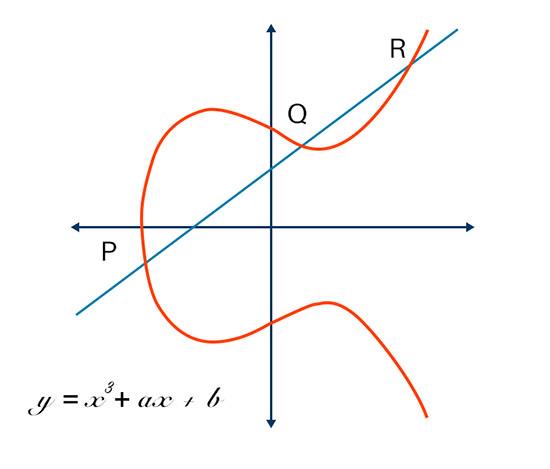

Gleichung und Diagramm der elliptischen Kurve

Die Eigenschaften und Funktionen elliptischer Kurven werden in der Mathematik seit 150 Jahren untersucht. Ihre Verwendung als Kryptographie wurde erstmals 1985 von Neal Koblitz von der University of Washington und Victor Miller von IBM eingeführt (dies sind zwei unabhängige Studien).

Eine elliptische Kurve ist keine Ellipse (Oval), sondern wird als Kreis dargestellt, der zwei Achsen schneidet. ECC basiert auf den Eigenschaften eines bestimmten Gleichungstyps, der aus einer Gruppe erstellt wird (eine Menge von Elementen mit einer binären Operation, die zwei beliebige Elemente der Menge zu einem dritten Element kombiniert). Der Graph entsteht aus den Punkten, an denen sich die Kurve und die beiden Achsen schneiden. Multiplizieren Sie diesen Punkt mit einer Zahl, um den nächsten Punkt zu finden. Es ist jedoch schwierig zu wissen, mit welcher Zahl man multiplizieren soll, obwohl das Ergebnis und der nächste Punkt bereits angegeben sind.

Die Gleichungen elliptischer Kurven haben die Eigenschaft, für kryptografische Zwecke äußerst wertvoll zu sein, da sie einfach zu implementieren, aber äußerst schwierig zu invertieren sind.

Allerdings weist die Verwendung elliptischer Kurven in dieser Branche noch einige Einschränkungen auf. Nigel Smart, ein Forscher bei Hewlett Packard, hat einige Fehler in dieser Kurve gefunden, die es sehr leicht machen, sie zu knacken. Philip Deck von Certicom sagt jedoch, dass diese Kurven zwar anfällig sind, ECC-Entwickler jedoch wissen, wie sie sie für den Einsatz klassifizieren müssen. Er glaubt, dass ECC eine einzigartige Technologie ist, die weltweit genutzt und auf allen Geräten genutzt werden kann. Laut Deck ist „das Einzige, was das tut, die elliptische Kurve.“