Wenn Sie sensible Daten verwalten, sollten Sie sich über FormBook-Malware Sorgen machen. Sobald diese informationsstehlende Malware (auch als „Infostealer“ bekannt) in ein Netzwerk oder einen PC gelangt, kann sie Ihrem Unternehmen irreparablen Schaden zufügen.

Was ist FormBook-Malware, wie infiziert sie Computer und wie kann man sie entfernen?

Was ist FormBook-Malware?

FormBook ist eine sogenannte Infostealer-Malware. Sobald FormBook Ihr Gerät infiziert, kann es verschiedene Arten von Daten stehlen, wie z. B. Tastatureingaben, Screenshots, zwischengespeicherte Anmeldeinformationen in Webbrowsern usw.

Schlimmer noch: FormBook kann auch als Downloader fungieren. Dies bedeutet, dass es zusätzlichen Schadcode herunterladen und auf infizierten Systemen ausführen kann.

FormBook-Malware wird nach dem Malware-as-a-Service-Modell (MaaS) betrieben, sodass Cyberkriminelle sie zu günstigen Preisen im Dark Web kaufen können .

So funktioniert FormBook-Malware

FormBook-Malware-Entwickler verteilen die Malware nicht selbst, sondern verkaufen sie zu einem niedrigen Preis an Hacker. Allerdings beinhalten FormBook-Abonnements normalerweise keine Versandmethode. Daher müssen Bedrohungsakteure eine Distribution erwerben, um FormBook bereitzustellen.

Da FormBook vom Verteilungsmechanismus getrennt ist, kann es verschiedene Verteilungstechniken nutzen, um Systeme zu infizieren. Zu den häufigsten Infektionsvektoren für FormBook-Malware gehören unter anderem Phishing-E-Mail-Kampagnen, bösartige URLs und ausführbare Anhänge.

Wenn FormBook-Malware einen Computer infiziert, gibt sie schädlichen ausführbaren Code in verschiedene Prozesse frei. Dieser Code installiert dann verschiedene Funktionen, um Keylogger aufzuzeichnen, Daten aus der Zwischenablage zu stehlen, Screenshots zu erstellen und andere gewünschte Aufgaben auszuführen.

FormBook kann nicht nur Informationen stehlen, sondern auch Befehle von Angreifern empfangen. Dadurch können Hacker über einen Remote-Befehl andere Malware auf Ihrem Computer installieren. Sie können beispielsweise Ransomware installieren und Daten auf Ihrem Computer verschlüsseln.

FormBook ist eine leistungsstarke Malware. Es kann auf alle gängigen Browser, E-Mail-Clients und Dateibrowser abzielen. Daher sollten Sie die notwendigen Schritte unternehmen, um zu verhindern, dass dieses Schadprogramm Ihr System infiziert und vertrauliche Informationen stiehlt.

So verhindern Sie FormBook-Malware-Angriffe

Cyberkriminelle nutzen verschiedene Übermittlungsmethoden, um die FormBook-Nutzlast zu verbreiten. Hier sind einige Möglichkeiten, die von FormBook ausgehenden Risiken zu minimieren.

Implementieren Sie Anti- Phishing- Lösungen

E-Mail-Phishing ist die Hauptursache für Malware-Infektionen, einschließlich FormBook. Durch die Implementierung von Anti-Phishing- und Anti-Spam-Lösungen, die E-Mails mit schädlichen Dateien identifizieren und blockieren können, kann das von FormBook ausgehende Risiko minimiert werden.

Nutzen Sie die Entschärfung und Rekonstruktion von Inhalten

Durch das Entfernen von ausführbarem Code aus Dokumenten trägt das CDR-System (Content Disarm and Reconstruction) zum sicheren Öffnen von Dateien bei.

Daher kann die Verwendung des CDR-Systems erheblich dazu beitragen, FormBook-Malware-Infektionen zu verhindern. Darüber hinaus entfernt ein gutes CDR-System alle ausführbaren Inhalte aus Dokumenten und hilft so, Zero-Day- Bedrohungen zu verhindern .

Ausgestattet mit leistungsstarker Anti-Malware-Software

Die Installation leistungsstarker Anti-Malware-Software auf Endpunkten kann dabei helfen, alle Dokumente zu scannen, bevor Benutzer sie öffnen.

Dies hilft Ihnen, die FormBook-Bedrohung zu erkennen und zu blockieren, bevor sie Ihren PC infiziert.

Wenden Sie die Multi-Faktor-Authentifizierung an

Obwohl die Anwendung der Multi-Faktor-Authentifizierung (MFA) nicht direkt dazu beiträgt, Angriffe durch FormBook-Malware zu verhindern, kann sie Hacker daran hindern, gestohlene Anmeldeinformationen zu verwenden. Dies kann zur Schadensbegrenzung beitragen.

Bei der Implementierung der Multi-Faktor-Authentifizierung sollten Sie die notwendigen Maßnahmen ergreifen, um MFA-Angriffe zu verhindern.

Setzen Sie ein System zur Erkennung und Verhinderung von Eindringlingen ein

Intrusion Detection and Prevention-Systeme (IDPS) überwachen Ihren Netzwerkverkehr kontinuierlich auf verdächtige Aktivitäten. Wenn IDPS ungewöhnliche Aktivitäten feststellt, blockiert es diese und benachrichtigt Sie.

So funktioniert IDPS:

- Das System hat eine böswillige Aktivität erkannt.

- Eliminiert bösartige Pakete und blockiert den Datenverkehr von der Quelladresse.

- Das System setzt Verbindungen und Firewall-Konfiguration zurück, um zukünftige Angriffe zu verhindern.

Der Einsatz eines zuverlässigen Systems zur Erkennung und Verhinderung von Eindringlingen kann einen FormBook-Angriff verhindern. Bestimmen Sie also das Sicherheitsniveau, das Ihr Unternehmen benötigt, und wählen Sie dann das beste System zur Erkennung und Verhinderung von Eindringlingen aus.

Schulen Sie Ihre Mitarbeiter

Da Hacker häufig Social-Engineering- Techniken nutzen , um FormBook auf den Computern der Opfer zu installieren, wird die Schulung der Mitarbeiter einen großen Beitrag zur Verhinderung von FormBook-Infektionen leisten. Stellen Sie daher sicher, dass Ihre Mitarbeiter wissen, wie sie Spam-E-Mails, Anhänge und schädliche URLs erkennen.

Durch das Herunterladen kostenloser Software von verdächtigen Websites kann FormBook auch auf Ihrem PC installiert werden. Verbieten Sie Ihren Mitarbeitern daher das Herunterladen kostenloser Software, Spiele, Videos oder anderer Programme auf ihren Arbeitscomputern.

Schulungsprogramme für Cybersicherheit sollten auf die unterschiedlichen Bedürfnisse der Mitarbeiter zugeschnitten sein. Und stellen Sie sicher, dass Ihr Schulungsprogramm interaktiv ist, um das Engagement der Mitarbeiter zu steigern.

Sie sollten Ihre Mitarbeiter auch dazu ermutigen, sicheres Online-Verhalten zu praktizieren, um die Gesamtsicherheit im Unternehmen zu erhöhen.

So erkennen Sie eine FormBook-Infektion

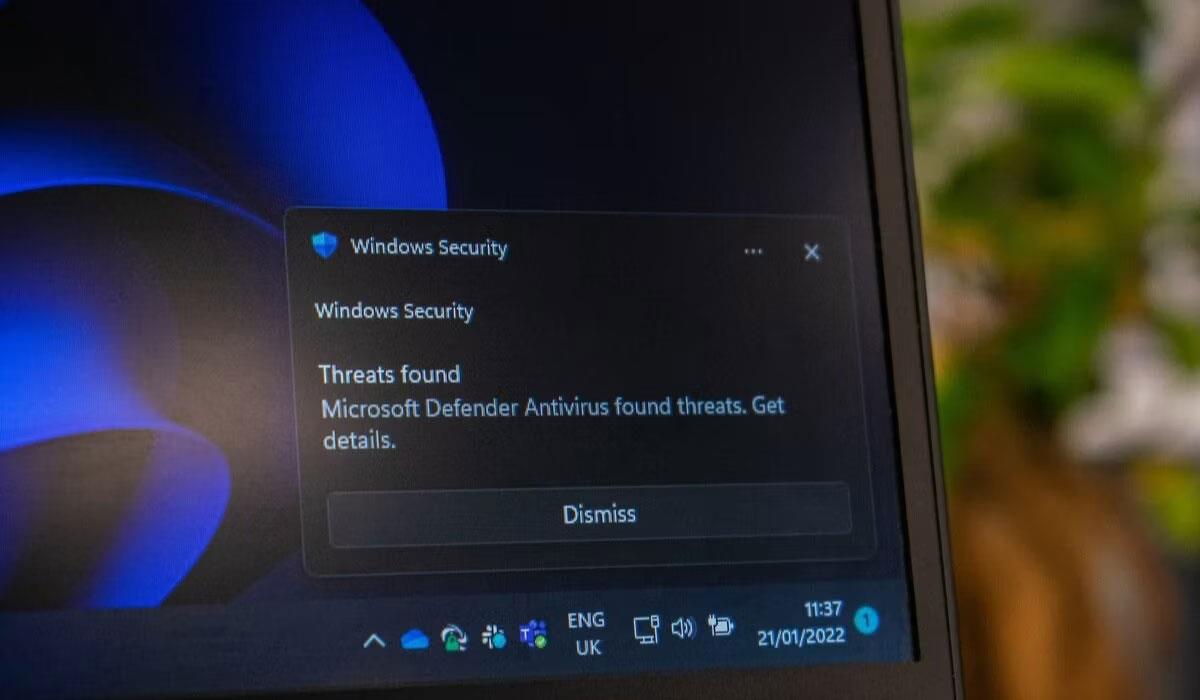

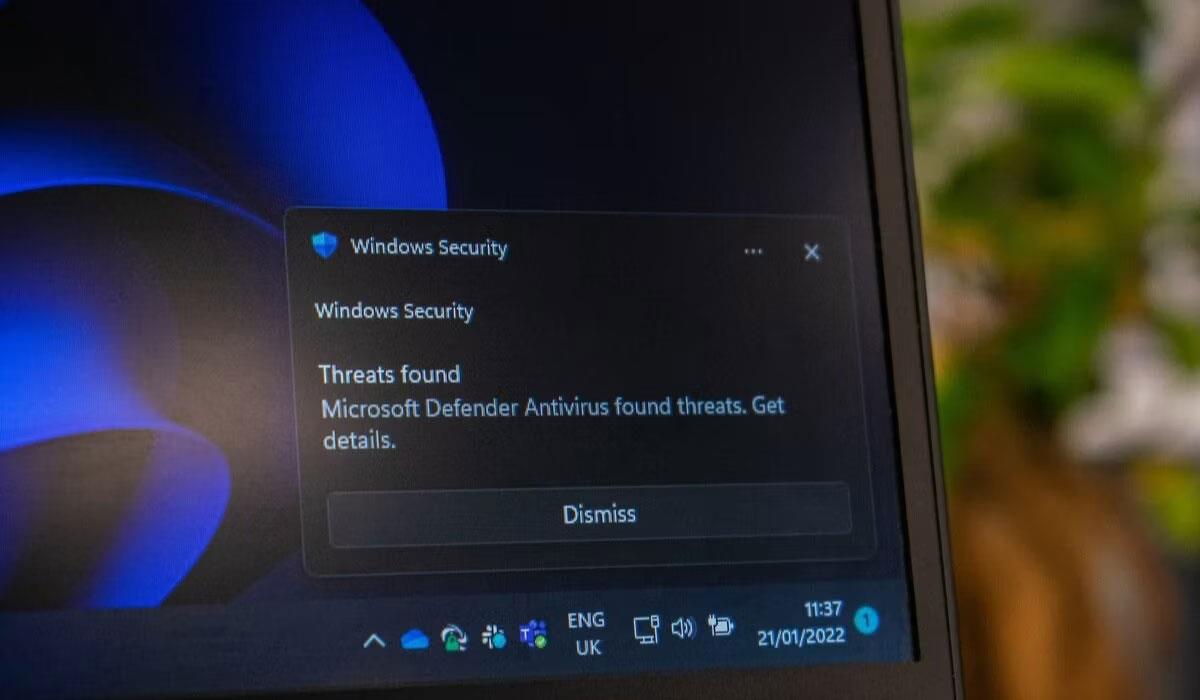

Windows-Sicherheit zeigt Bedrohungen an

Hier sind einige verräterische Anzeichen einer FormBook-Infektion:

- Ihr System läuft langsamer, wenn FormBook andere Programme installiert, die CPU- und Speicherressourcen verbrauchen.

- Sie bemerken eine erhöhte Internetaktivität auf Ihrem PC, auch wenn Sie nichts tun.

- Dies liegt daran, dass FormBook den Angreifer nach der Infektion des Geräts kontaktiert, um weitere Malware herunterzuladen oder gestohlene Daten zu übertragen.

- Ihre Antivirensoftware ist deaktiviert und Sie können sie nicht aktivieren.

- Viele Prozesse, an deren Download und Installation Sie sich nicht erinnern können, laufen auf Ihrem PC.

Wenn Sie Zweifel haben, führen Sie einen vollständigen Scan Ihres PCs mit einem aktualisierten Anti-Malware-Programm durch, um herauszufinden, ob er infiziert ist.

Wie entferne ich FormBook-Malware?

FormBook ist ein leistungsstarkes Malware-Programm, das mit fortschrittlichen Umgehungstechniken ausgestattet ist.

Nach der Eingabe verschiedener legitimer Prozesse wird die ursprüngliche Nutzlast verschleiert. Dies macht es schwierig, FormBook-Malware zu erkennen und zu entfernen.

Sobald Sie sicher sind, dass Ihr System infiziert ist, trennen Sie es vom Netzwerk und setzen Sie eine leistungsstarke Anti-Malware-Lösung ein, um Malware zu erkennen und zu entfernen.

Wenn Ihr Anti-Malware-Programm FormBook nicht entfernt, sollten Sie professionelle Hilfe in Anspruch nehmen. Suchen Sie nach einem Cybersicherheitsunternehmen mit Erfahrung in der Entfernung von Malware-Infektionen.