Sensornetzwerkarchitektur, die im Wireless Sensor Network (WSN) verwendet wird . Es kann an verschiedenen Orten wie Schulen, Krankenhäusern, Gebäuden, Straßen usw. für verschiedene Anwendungen wie Katastrophenmanagement, Sicherheitsmanagement, Krisenmanagement usw. eingesetzt werden. …

Arten von Architektur in WSN

In WSN werden zwei Arten von Architektur verwendet: Layered Network Architecture und Clustered Architecture. Sie werden wie folgt erklärt.

1. Mehrschichtige Netzwerkarchitektur

Die geschichtete Netzwerkarchitektur nutzt mehrere hundert Sensorknoten und eine leistungsstarke Basisstation. Netzwerkknoten sind in konzentrischen Schichten organisiert.

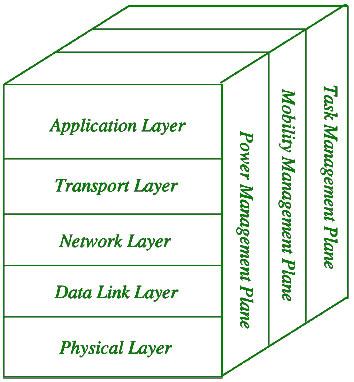

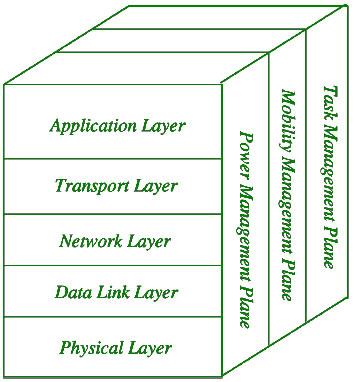

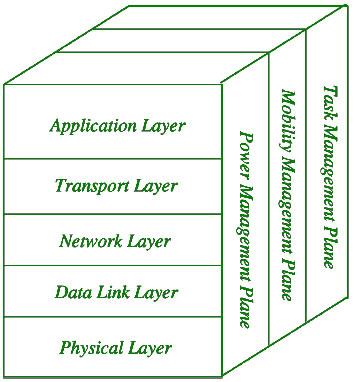

Es besteht aus 5 Lagen und 3 Querlagen.

Die 5 Schichten sind:

- Anwendungsschicht

- Transportklasse

- Netzwerkschicht

- Datenübertragungsebene

- Physik Klasse

Zu den Kreuzschichten gehören:

- Energieverwaltungsebene

- Mobilitätsmanagementebene (Mobilitätsmanagementebene)

- Aufgabenverwaltungsebene

Die geschichtete Netzwerkarchitektur umfasst 5 Schichten und 3 Kreuzschichten

Der Vorteil der Verwendung einer mehrschichtigen Netzwerkarchitektur besteht darin, dass jeder Knoten aufgrund des geringeren Stromverbrauchs im Vergleich zu anderen Sensornetzwerkarchitekturen nur an der Übertragung über kurze Distanzen und mit geringem Stromverbrauch zu benachbarten Knoten beteiligt ist. Es ist skalierbar und fehlertoleranter.

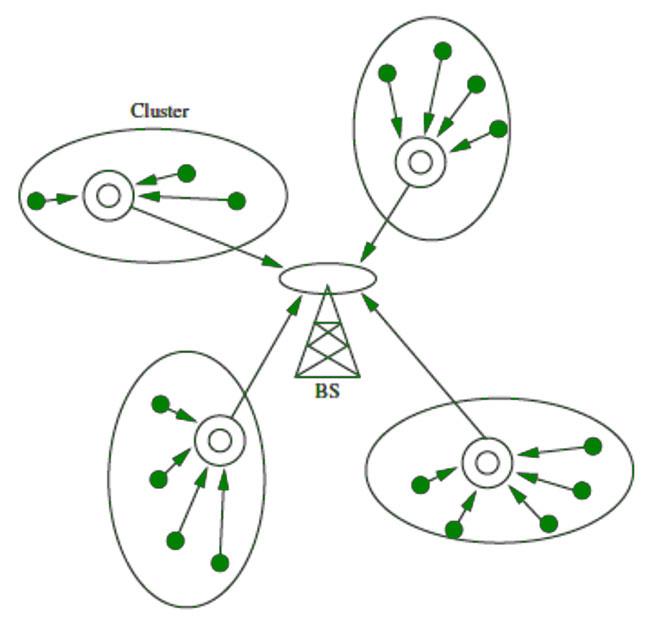

2. Cluster-Netzwerkarchitektur

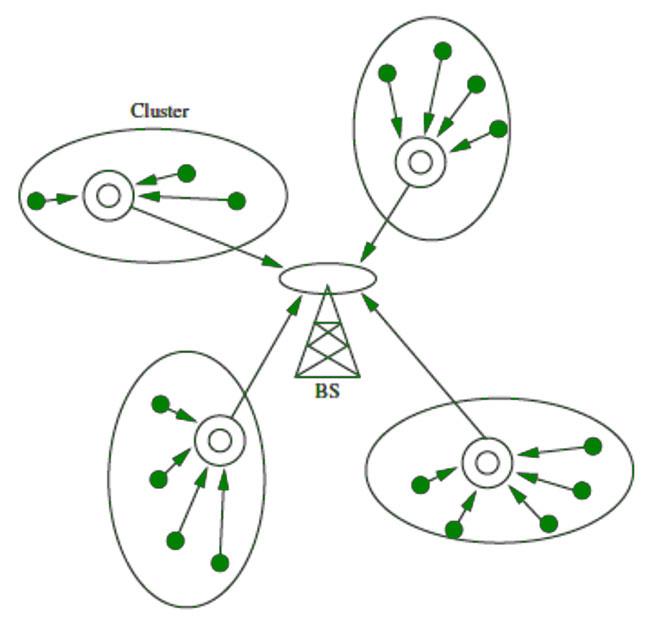

In einer Cluster-Netzwerkarchitektur werden Sensorknoten automatisch zu Gruppen zusammengefasst, die als Cluster bezeichnet werden. Es basiert auf dem Leach-Protokoll unter Verwendung von Clustern. Leach Protocol steht für Low Energy Adaptive Clustering Hierarchy.

Eigenschaften des Leach-Protokolls:

- Es handelt sich um eine zweistufige hierarchische Clusterarchitektur.

- Es handelt sich um einen verteilten Algorithmus, der Sensorknoten in mehreren Gruppen, sogenannten Clustern, organisiert.

- Die Cluster-Hauptknoten in jedem Cluster werden automatisch gebildet und erstellen einen TDMA-Plan (Time-Division Multiple Access).

- Es verwendet ein Konzept namens energieeffiziente Datenfusion.

Geclusterte Netzwerkarchitektur

Die Cluster-Netzwerkarchitektur ist aufgrund der Eigenschaft von Data Fusion ein sehr nützliches Sensornetzwerk. Innerhalb jedes Clusters kommuniziert jeder Knoten mit dem Cluster-Kopf, um Informationen zu sammeln. Alle gebildeten Cluster teilen die gesammelten Informationen mit der Basisstation. Die Clusterbildung und Clusterkopfauswahl innerhalb jedes Clusters ist ein unabhängiger und autonomer verteilter Prozess.