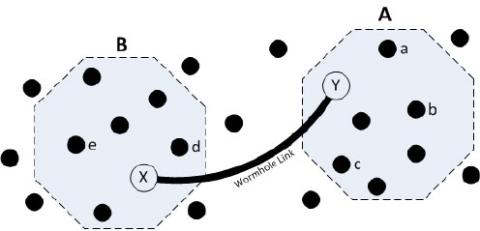

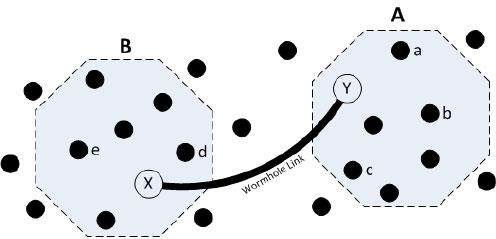

Bei einem Wurmlochangriff handelt es sich um eine Art Angriff auf Netzwerkebene, der über mehrere bösartige Knoten ausgeführt wird. Die zur Durchführung dieses Angriffs verwendeten Knoten sind normalen Knoten überlegen und in der Lage, bessere Kommunikationskanäle über große Entfernungen aufzubauen.

Die Idee hinter diesem Angriff besteht darin, Daten von einem kompromittierten Knoten über einen Tunnel an einen anderen böswilligen Knoten am anderen Ende des Netzwerks weiterzuleiten. Daher kann anderen Knoten im WSN vorgegaukelt werden, sie seien näher an anderen Knoten als sie tatsächlich sind, was zu Problemen im Routing-Algorithmus führen kann.

Darüber hinaus können kompromittierte Knoten Datenpakete abfangen. Wurmlochangriffe können auch mit Sinkhole-Angriffen kombiniert werden, um sie effektiver zu machen.

Arten von Wurmlochangriffen

Bei einem Wurmlochangriff handelt es sich um eine Art Angriff auf Netzwerkebene, der über mehrere bösartige Knoten ausgeführt wird

Wurmlochangriffe können in drei Hauptkategorien eingeteilt werden:

1. Öffnen Sie „Wurmlochangriff“.

In diesem Fall werden Datenpakete zunächst von der Quelle an ein Wurmloch gesendet, das sie an ein anderes Wurmloch weiterleitet, und dann an das Ziel. Andere Knoten im Netzwerk werden ignoriert und nicht für die Datenübertragung genutzt.

2. Halboffener Wurmlochangriff

Dabei werden Datenpakete von der Quelle an ein Wurmloch gesendet, das sie direkt an das Ziel weiterleitet.

3. Geschlossener Wurmlochangriff

In diesem Fall werden Datenpakete in einem einzigen Hop direkt von der Quelle zum Ziel übertragen, was sie zu unerwünschten Nachbarn macht.

Wie gehe ich mit Wurmlochangriffen um?

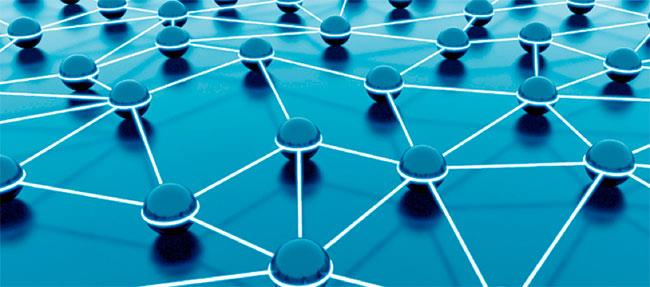

Einige Gegenmaßnahmen gegen Wurmlochangriffe sind:

Es gibt verschiedene Gegenmaßnahmen gegen Wurmlochangriffe

1. Watchdog-Modell

Wenn gemäß dem Watchdog-Modell einige Informationen von einem Knoten zu einem anderen über einen mittleren Knoten übertragen werden, überprüft der sendende Knoten den mittleren Knoten. Wenn der Knoten in der Mitte das Datenpaket nicht innerhalb der festgelegten Zeitspanne sendet, wird es als manipuliert erklärt und ein neuer Pfad zum Zielknoten erstellt.

Allerdings ist der Watchdog-Knoten bei dieser Methode nicht immer genau bei der Erkennung von Wurmlöchern und kann leicht getäuscht werden, wenn der Wurmlochangriff mit einem selektiven Weiterleitungsangriff kombiniert wird. ) . Auch hier ist die Wahrscheinlichkeit von Fehlwarnungen recht hoch.

2. Delphi-Technik

Bei dieser Methode wird die Verzögerung pro Hop im WSN berechnet und es ist klar, dass der Tunnel länger als der normale Pfad sein wird. Wenn die Pro-Hop-Latenz eines Pfads deutlich über dem Durchschnitt liegt, gilt das Netzwerk daher als angegriffen. Diese Methode ist nicht sehr erfolgreich, wenn im WSN eine große Anzahl von Wurmlöchern vorhanden ist, da mit zunehmender Anzahl von Wurmlöchern die durchschnittliche Verzögerung pro Hop deutlich zunimmt.

3. Wurmlochresistente Hybridtechnik

Dieses Modell ist eine Kombination der Watchdog- und Delphi-Methoden und überwindet deren Einschränkungen. Diese Methode überwacht sowohl den Datenverlust als auch die Latenz pro Hop und ist darauf ausgelegt, alle Arten von Wurmlöchern zu erkennen.

4. Entdecken Sie den einzigartigen Routenalgorithmus

Dieser Algorithmus erkennt unterschiedliche Pfade zwischen zwei Knoten, um einen Wurmlochangriff zu identifizieren. Es findet alle Single- und Double-Hop-Nachbarn sowie die meisten Routen zwischen Knoten. Daher kann leicht überprüft werden, ob die Behauptung eines Knotens, der kürzeste Weg zum Ziel zu sein, richtig ist oder nicht.

5. Paketleine

Paketleinen verhindern die Übertragung von Paketen über große Entfernungen. Sie sind außerdem unterteilt in:

(i) Geografische Leine – Stellt sicher, dass Daten nicht über eine bestimmte Entfernung in einem Hop übertragen werden können.

(ii) Temporal Leash – Legen Sie eine Grenze für die Gesamtentfernung fest, die ein Datenpaket auch bei mehreren Hops zurücklegen kann.