Was ist der Office 365-Angriffssimulator? Wie benutzt man es?

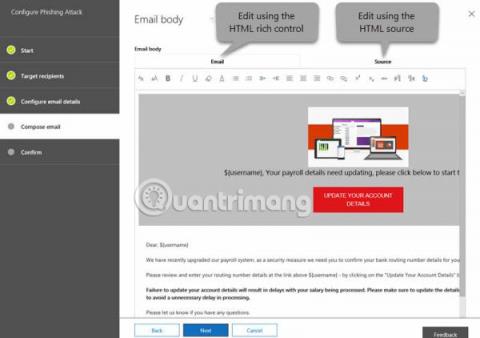

Mit dem Office 365 Attack Simulator können Sie Ihre Mitarbeiter darin schulen, solche Angriffe zu erkennen. In diesem Artikel werden verschiedene Methoden zur Simulation von Phishing-Angriffen vorgestellt.