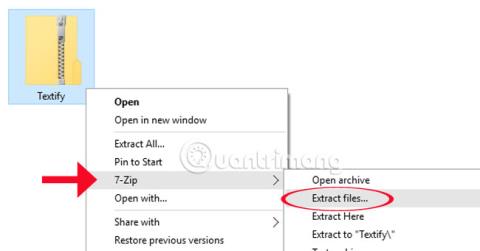

Das Textify-Tool kopiert alle Inhalte unter Windows

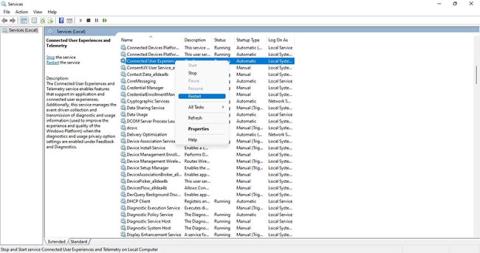

Normalerweise verwenden Sie zum Kopieren bestimmter Inhalte immer noch den Befehl Kopieren oder die Tastenkombination Strg + C. Dieser Befehl funktioniert jedoch nur bei Textinhalten, sondern auch bei Bulletin Boards und Boxen. Telefon,... können wir diese Methode nicht verwenden Kopieren.